渗透测试

分享投放诱饵捕获到的云沙箱IP汇总 (截至2022年4月20日)

云沙箱包括微步在线文件分析、火绒自动上传、VT等云沙箱IP77.79.82.966.79.83.973.78.9.5079.75.73.7879.104.209.12782.69.9.5773.65.90.972.90.9.5769.76.65.965.9.56.5765.86.73.9194.154.78.69194.154.78.24879.66.9.4990.9.48.5182.79.75.979.83.9.5479.76.69.6678.65.9.4977.83.9.5775.9.50.5673.

代码审计之源代码搜集篇

前言当我们在做渗透的时候,常规思路已经无法渗透进入系统,假如我们有了对方网站业务系统的源代码,通过代码审计去寻找能利用漏洞点,哈哈本篇暂时不涉及审计相关内容,后面空了再出审计相关文章,那么这时渗透的成功率也就能大大提高很多,在搜寻了一遍t00ls好像并未发现有关源代码搜集类的文章(也

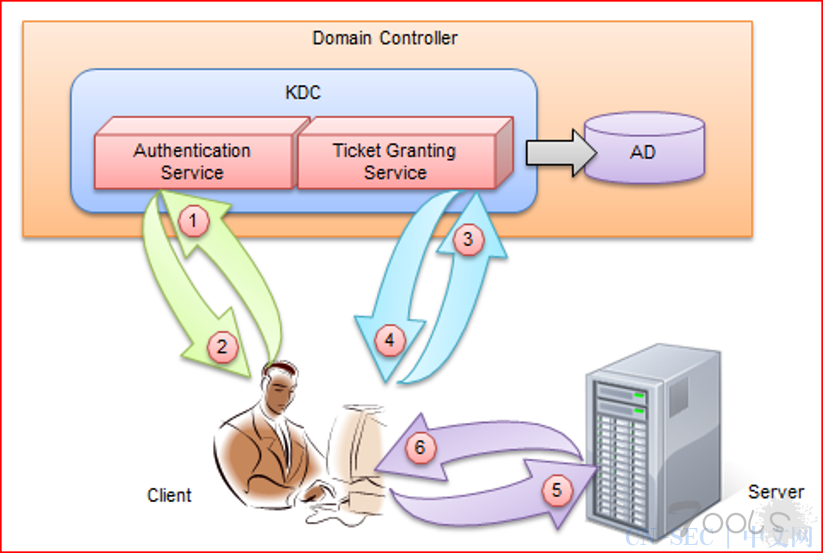

Kerberos认证学习

简介Kerberos协议是一种基于第三方可信主机的计算机网络协议,它允许两个实体之间在非安全网络环境(可能被窃听、被重放攻击)下以一种安全的方式证明自己的身份。简单说,就是A和B之间有一个秘密,A需要向B证明自己是A。名词解释Principal一个用户会以一个独一无二的身份来被 KDC 认证,该身份被称为

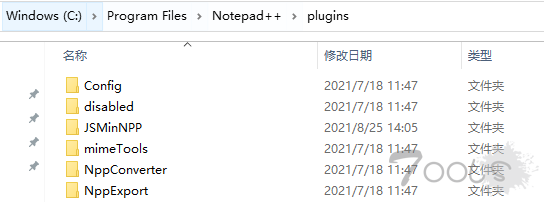

利用Notepad++插件进行权限维持

# 0.简介看到个玄武实验室推送文章,讲的是利用Notepad++的插件做权限维持的——(https://pentestlab.blog/2022/02/14/persistence-notepad-plugins/)。原理上比较简单,Notepad++在启动的时候会加载plugins目录(例如:C:\Program Files\Notepad++\plugins)中保存的插件,其实就是一个一个目录里面放

黑盒FUZZ到多个通用注入的获取

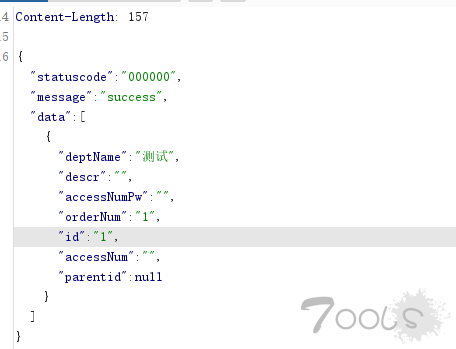

# 黑盒FUZZ到多个通用注入的获取## 前言分享一次黑盒FUZZ到多个通用注入的获取过程## 过程通过资产测绘网站定位关键字,获取到目标资产,只有一个登录框,在初步漏洞挖掘中没有找到可突破点。之后在检索burp插件Burp JS LinkFinder检测出的JS泄露路径时,发现该插件提取出了非常多的可疑路径将对这些路

域渗透:Kerberos工作原理、攻击方式

以前自己写过的一些文章,当时是发到了自己的博客和公众号;今天想到还可以发到 tools 来和大家分享,希望如有不对的地方帮忙指点一下,谢谢表哥们{:6_430:}文章分为两部分:原理、攻击方式。第一部分,原理:1. 什么是 Kerberos?kerberos 是 Active Directory 网络中域帐户的首选身份验证协议(它不

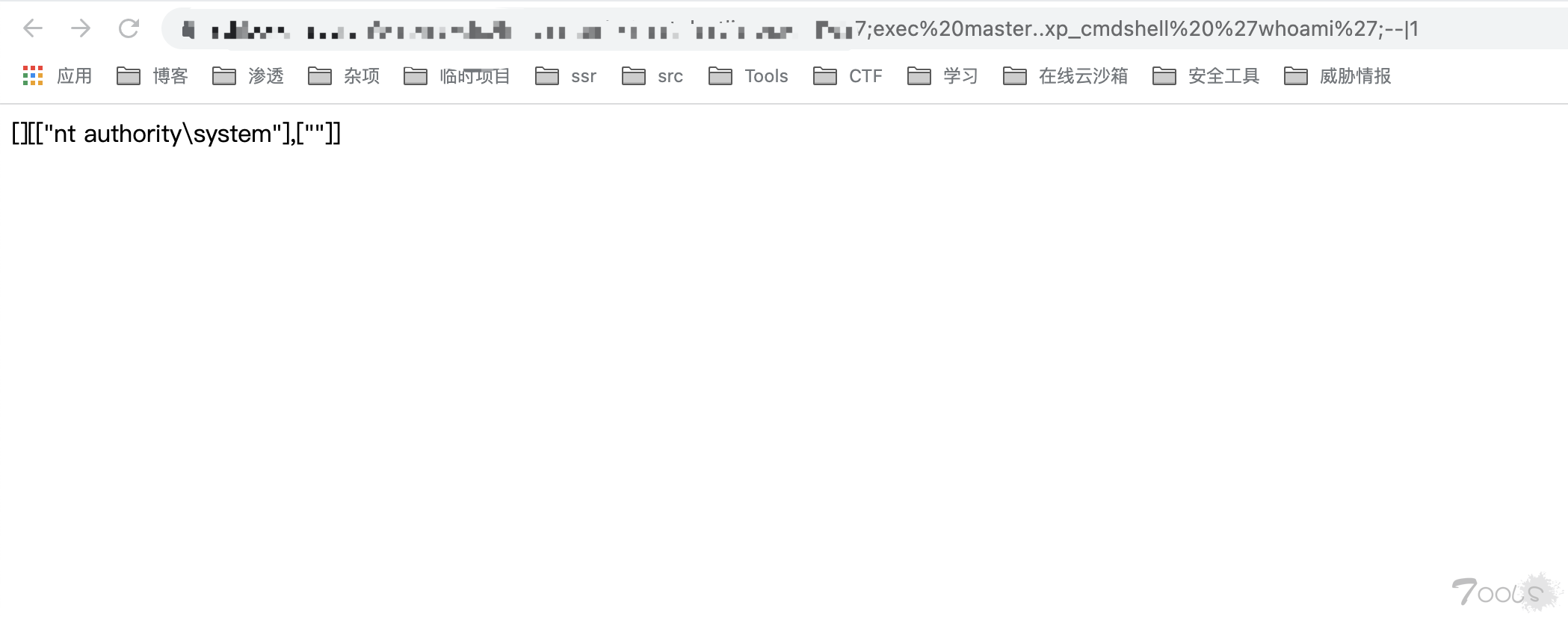

记一次站库分离从注入到拿下web server

以下测试均在取得授权后进行 现漏洞已经报告给负责人 系统已经下线在一次测试中遇到了一个mssql的注入点开启xp_cmdshell之后执行命令为system权限当我准备先上一个shell的时候发现web盘符不存在然后netstat看了下网络链接202.202.xxx.133:1433 202.202.xxx.135:xxxxx判断为站库分离然后看了下是不出网

123,刷赞人!!![已更新]

TCV:10TCV不知道是什么,随便写的缘起今天幼儿园弟弟要求朋友圈转发投票,一名hacker如果发这种朋友圈是会被其他hacker笑死的。于是,就当做了一道ctf题目,顺便输出文章稳固一下我的tools会员,防止又变成僵尸,哈哈哈哈。1.只能在微信里投票,浏览器看不了页面提示要使用手机微信打开,bypass,把UA

Druid未授权漏洞实战利用

本文章仅用于渗透交流学习,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任0x00 前言此文章是在某SRC的某个企业的渗透实战,干货不是很多,但是相信对你的实战思路绝对是有帮助的。0x01 Druid未授权漏洞发现对于Druid未授权访

我的免杀之路:远程线程注入

【简述】远程线程注入技术能实现在Windows系统下进程的隐藏。其主要核心在于一个Windows API函数CreateRemoteThread,通过它可以在另外一个进程中注入一个线程并执行。在提供便利的同时,正是因为如此,使得系统内部出现了安全隐患。常用的系统注入手段有两种:一种是远程DLL注入,另一种是远程代码注

![123,刷赞人!!![已更新]](https://www.t00ls.com/attachments/month_2110/21102513042c456cfc2b03b86b.png)