研究人员公开新WiFi密码破解技术

密码破解工具Hashcat的首席开发人员Jens'Atom'Steube,设计了一种新的WiFi黑客攻击技术,可以利用这种技术轻松破解大多数现代路由器的WiFi密码。

密码破解工具Hashcat的首席开发人员Jens'Atom'Steube,设计了一种新的WiFi黑客攻击技术,可以利用这种技术轻松破解大多数现代路由器的WiFi密码。

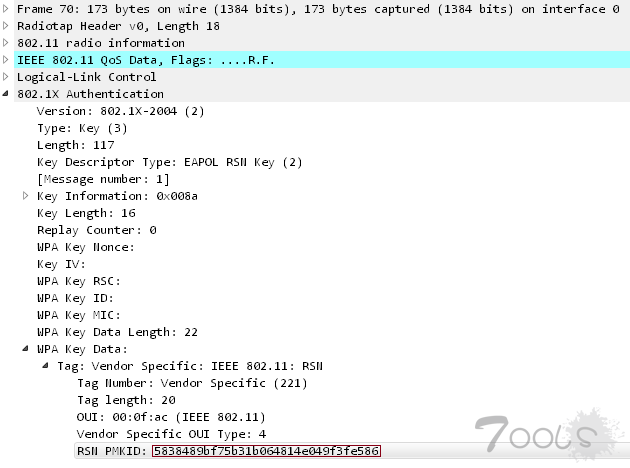

新WiFi黑客技术允许破解WPA / WPA2无线网络协议,启用了基于成对主密钥标识符(PMKID)的漫游功能。此技术是在专家分析推出WPA3安全标准的过程中意外发现的新攻击 ,而使用平等同时认证(SAE)的WPA3将更安全不会支持此技术攻击。攻击者可以使用hcxdumptool等工具,从目标接入点请求PMKID,并将接收到的帧转储到文件中,运行hcxpcaptool工具将捕获的数据从pcapng格式转换为hashcat接受的哈希格式,然后使用Hashcat密码破解工具获取作为目标无线网络密码的WPA PSK(预共享密钥)密码。

此次新发现的技术有如下特点:

攻击者直接与AP通信不再需要常规用户;

不再需要等待普通用户和AP之间的完全4次握手;

不再发生EAPOL帧的最终重传;

常规用户不再发送最终的无效密码;

当常规用户或AP离攻击者太远时,不会丢失EAPOL帧;

不再需要修复nonce和replaycounter值;

最终数据将显示为常规十六进制编码字符串,没有pcap,hccapx等特殊输出格式。

新WiFi黑客技术允许破解WPA / WPA2无线网络协议,启用了基于成对主密钥标识符(PMKID)的漫游功能。此技术是在专家分析推出WPA3安全标准的过程中意外发现的新攻击 ,而使用平等同时认证(SAE)的WPA3将更安全不会支持此技术攻击。攻击者可以使用hcxdumptool等工具,从目标接入点请求PMKID,并将接收到的帧转储到文件中,运行hcxpcaptool工具将捕获的数据从pcapng格式转换为hashcat接受的哈希格式,然后使用Hashcat密码破解工具获取作为目标无线网络密码的WPA PSK(预共享密钥)密码。

此次新发现的技术有如下特点:

攻击者直接与AP通信不再需要常规用户;

不再需要等待普通用户和AP之间的完全4次握手;

不再发生EAPOL帧的最终重传;

常规用户不再发送最终的无效密码;

当常规用户或AP离攻击者太远时,不会丢失EAPOL帧;

不再需要修复nonce和replaycounter值;

最终数据将显示为常规十六进制编码字符串,没有pcap,hccapx等特殊输出格式。

评论2次

有没有大佬写一篇这个具体过程的文章

第二张图片很像跟这篇文章没有任何关xi