远控木马DarkComet再度来袭,近期请警惕陌生电子邮件

安全研究员Vishal Thakur于上周日(8月26日)通过Twitter发布警告称,一种新发现的恶意软件目前正通过垃圾电子邮件活动在全球范围内积极分发。

安全研究员Vishal Thakur于上周日(8月26日)通过Twitter发布警告称,一种新发现的恶意软件目前正通过垃圾电子邮件活动在全球范围内积极分发。该恶意软件将自己伪装成一款很受欢迎的开源压缩软件——PeaZip,而实际上它是一个远程控制木马(RAT),且几乎可以肯定是DarkComet RAT的一个经重新打包的版本。

DarkComet是一种诞生于2008年的远控木马,在国内也被称为“暗黑彗星”木马。该木马在运行之后可以执行大量的恶意行为,不仅能够记录并上传受害者输入的密码、摄像头画面等隐私信息,还可根据从命令和控制(C&C)服务器接收到的指令执行下载文件、启动程序、运行脚本等控制操作,甚至还能以被控制的计算机作为跳板,对其它目标发起DDoS等网络攻击。

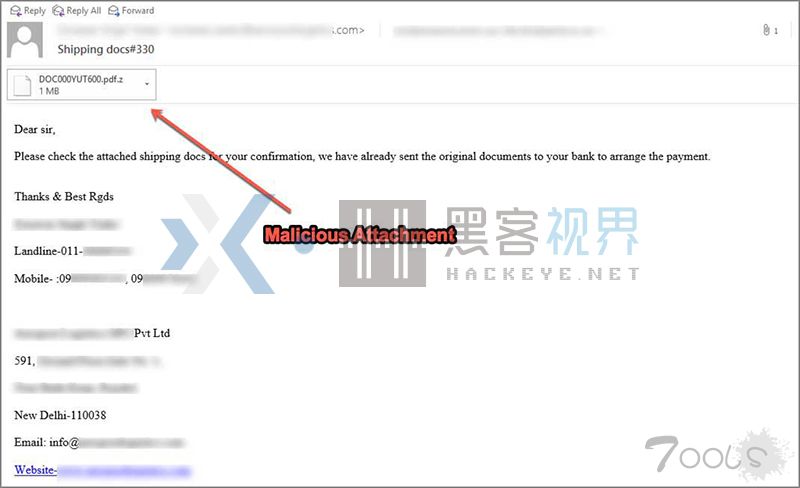

如上所述,DarkComet RAT的这个新版本目前正通过垃圾电子邮件活动分发。这些垃圾电子邮件的主题都类似于“Shipping docs#330”(装运单据),并在正文中告知收件人需要对这份单据进行确认。示例电子邮件如下:

从这个示例可以看到,电子邮件带有一个名为“DOC000YUT600.pdf.z”的.z附件。而在这个附件中就包含了一个名为“DOC000YUT600.scr”的文件,它在执行时便会将DarkComet RAT安装到收件人的计算机上。

DarkComet RAT将会被安装到%UserProfile%\Music\和%UserProfile%\Videos\文件夹之下,如果你能够在这两个文件夹中找到名为“regdrv.exe”或“Regdriver.exe”的可执行文件,那么这就足以证明你的计算机已经被感染了。值得注意的是,DarkComet RAT在安装时还会创建一个名为“Registry Driver”的自启动项,这意味着当你登录Windows时,它的可执行文件就会自动运行。

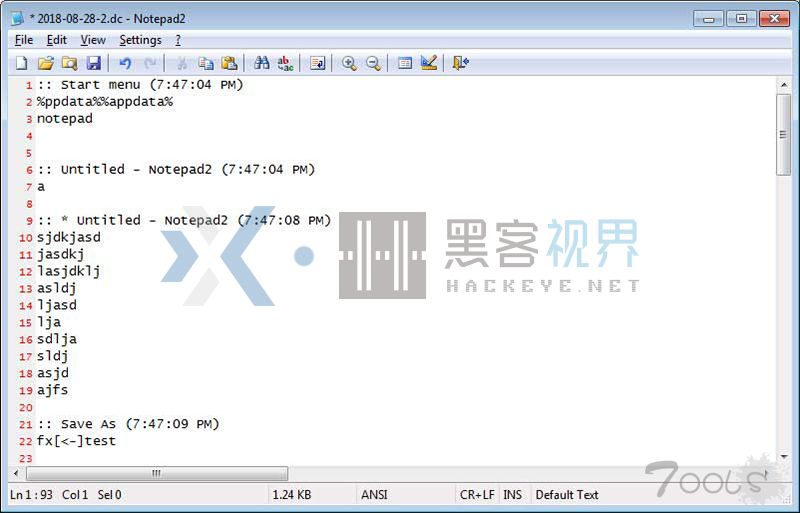

经Vishal Thakur证实,在DarkComet RAT的可执行文件运行之后,它将开始记录已安装软件的使用情况和键盘活动,并将其保存到位于%UserProfile%\AppData\Roaming\dclogs\ folder文件夹下的日志文件中,而这些日志文件将以不同的间隔上传给攻击者。DarkComet RAT的日志文件示例如下:

不仅如此,攻击者还可以通过DarkComet RAT连接到你的计算机以执行命令、与你进行会话、截取活动窗口的屏幕截图以及执行其他恶意行为。换句话来说,一旦你的计算机感染了DarkComet RAT,那么你就将失去大量的敏感信息,而这些信息完全可以被黑客用来恐吓勒索或者窃取资金。

与往常一样,为了避免遭受DarkComet RAT的侵害,我们仍建议你安装实用的防病毒软件并保持更新。另外,由于DarkComet RAT的这个新版本是通过垃圾电子邮件分发的,因此我们同样建议你不要打开任何未知来源的电子邮件,尤其是不要打开附件。即使附件来自常用联系人,我们也建议你在打开之前,使用你的防病毒软件(或VirusTotal)对其进行扫描,以确保它不包含任何恶意文档或文件。

DarkComet是一种诞生于2008年的远控木马,在国内也被称为“暗黑彗星”木马。该木马在运行之后可以执行大量的恶意行为,不仅能够记录并上传受害者输入的密码、摄像头画面等隐私信息,还可根据从命令和控制(C&C)服务器接收到的指令执行下载文件、启动程序、运行脚本等控制操作,甚至还能以被控制的计算机作为跳板,对其它目标发起DDoS等网络攻击。

如上所述,DarkComet RAT的这个新版本目前正通过垃圾电子邮件活动分发。这些垃圾电子邮件的主题都类似于“Shipping docs#330”(装运单据),并在正文中告知收件人需要对这份单据进行确认。示例电子邮件如下:

从这个示例可以看到,电子邮件带有一个名为“DOC000YUT600.pdf.z”的.z附件。而在这个附件中就包含了一个名为“DOC000YUT600.scr”的文件,它在执行时便会将DarkComet RAT安装到收件人的计算机上。

DarkComet RAT将会被安装到%UserProfile%\Music\和%UserProfile%\Videos\文件夹之下,如果你能够在这两个文件夹中找到名为“regdrv.exe”或“Regdriver.exe”的可执行文件,那么这就足以证明你的计算机已经被感染了。值得注意的是,DarkComet RAT在安装时还会创建一个名为“Registry Driver”的自启动项,这意味着当你登录Windows时,它的可执行文件就会自动运行。

经Vishal Thakur证实,在DarkComet RAT的可执行文件运行之后,它将开始记录已安装软件的使用情况和键盘活动,并将其保存到位于%UserProfile%\AppData\Roaming\dclogs\ folder文件夹下的日志文件中,而这些日志文件将以不同的间隔上传给攻击者。DarkComet RAT的日志文件示例如下:

不仅如此,攻击者还可以通过DarkComet RAT连接到你的计算机以执行命令、与你进行会话、截取活动窗口的屏幕截图以及执行其他恶意行为。换句话来说,一旦你的计算机感染了DarkComet RAT,那么你就将失去大量的敏感信息,而这些信息完全可以被黑客用来恐吓勒索或者窃取资金。

与往常一样,为了避免遭受DarkComet RAT的侵害,我们仍建议你安装实用的防病毒软件并保持更新。另外,由于DarkComet RAT的这个新版本是通过垃圾电子邮件分发的,因此我们同样建议你不要打开任何未知来源的电子邮件,尤其是不要打开附件。即使附件来自常用联系人,我们也建议你在打开之前,使用你的防病毒软件(或VirusTotal)对其进行扫描,以确保它不包含任何恶意文档或文件。

评论3次

求源码,只有这个的完整程序,木有源码

.z后缀的稍微小心点的就不会去点击

有大佬有darkcomet的源码吗。。。