新的勒索软件在中国迅速蔓延,感染了超过100,000台个人电脑

据报道,中国的一名软件开发人员通过供应链攻击对中国用户进行文件加密勒索,要求用户使用微信支付赎金获得解密密钥。火绒团队对这个供应链攻击进行了分析,发现勒索软件的加密极其不专业,发布了免费的勒索软件解密工具。火绒安全团队还溯源到了勒索者的所有信息,并将收集到的犯罪信息移交给有关部门。

新的勒索软件正在中国迅速蔓延。该勒索软件使用供应链攻击,在过去四天里,已经感染了超过100,000台计算机......并且受感染用户的数量每小时都在不断增加。

有趣的是什么呢?与几乎所有勒索软件恶意软件不同,新病毒不需要比特币支付赎金。

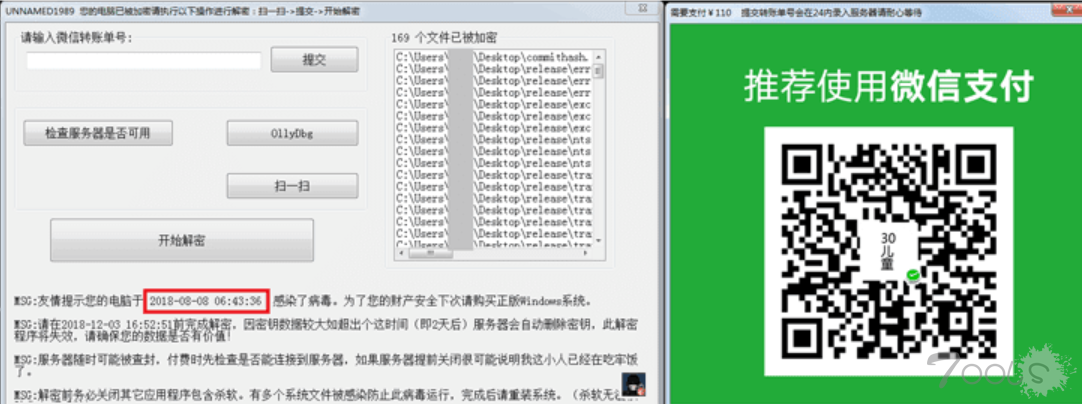

攻击者要求受害者通过微信支付支付110元(近16美元)的赎金 ——微信支付是中国最受欢迎的即时通讯APP提供的支付功能。

勒索软件+密码窃取器——与去年引起全球混乱的WannaCry和NotPetya勒索软件爆发不同,新的勒索软件只针对中国用户。它还会窃取支付宝、网易163电子邮件服务、百度云盘、京东、淘宝、天猫、阿里旺旺、QQ帐户密码。

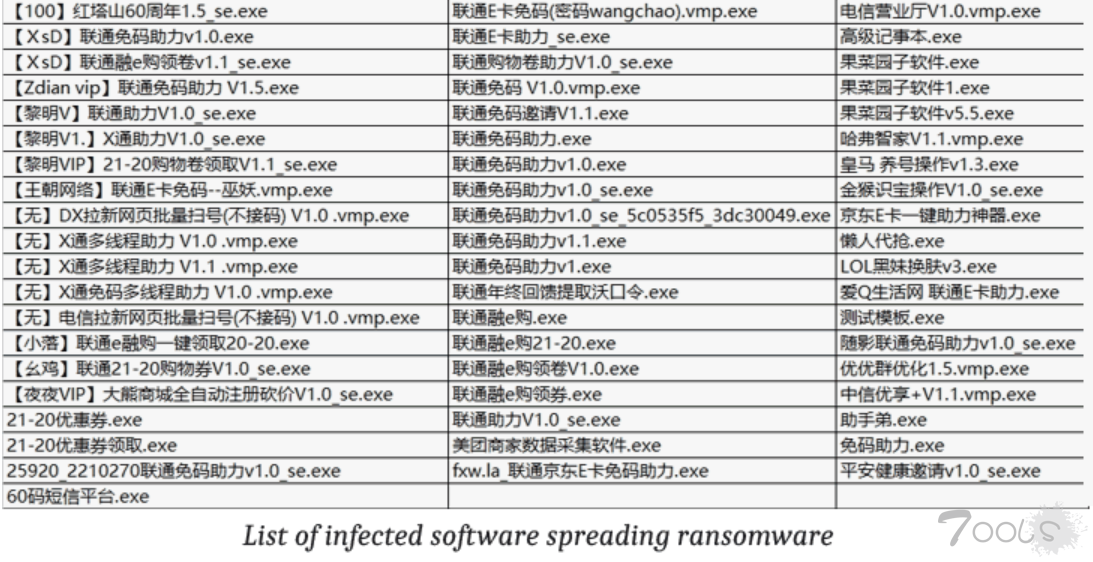

据中国网络安全和反病毒公司——火绒安全称,攻击者将恶意代码添加到大量开发人员使用的“EasyLanguage”编程软件中。通过供应链攻击,将勒索软件代码注入到每个需要通过该供应链编译的应用程序和软件产品中 ,这样可以快速传播病毒。

安装了上述受感染应用程序的中国用户超过100,000名,他们的系统都受到了攻击。此勒索软件会加密受感染系统上的所有文件,除了gif、exe和tmp扩展名的文件。

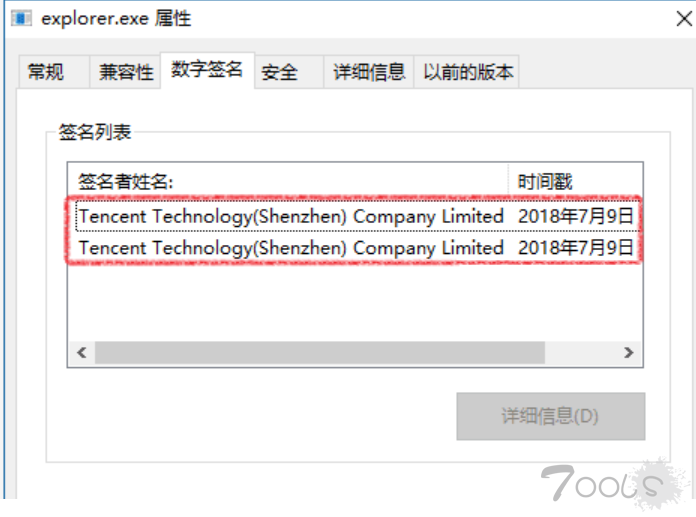

使用被盗数字签名 -为了防御反病毒程序,攻击者使用来自腾讯技术的可信数字签名对恶意软件代码进行签名,并避免加密某些特定目录中的数据,如“腾讯游戏、英雄联盟、tmp、rtl、program”。

加密后,勒索软件会弹出一张便条,要求用户在3天内向攻击者的微信账号支付110元,这样才能收到解密密钥。

如果未在显示的时间内付款,则恶意软件可能会自动从其远程命令和控制服务器中删除解密密钥。

除了加密用户文件外,勒索软件还默默地窃取用户登录凭据,用于流行的中文网站和社交媒体帐户,并将其发送到远程服务器。

它还收集系统信息,包括CPU型号,屏幕分辨率,网络信息和已安装软件列表。

中国网络安全研究人员发现,赎金软件的编程水平很糟糕,整个加密过程都很次。

勒索软件声明,用户的文件已经使用DES加密算法加密。但实际上,它使用不太安全的XOR加密数据,并将解密密钥的副本存储在受害者系统本身的一个文件夹中,该文件夹位于以下位置:

%user%\AppData\Roaming\unname_1989\dataFile\appCfg.cfg研究人员还设法破解并访问攻击者的C&C服务器、MySQL数据库服务器,并发现数千个被盗的凭证。

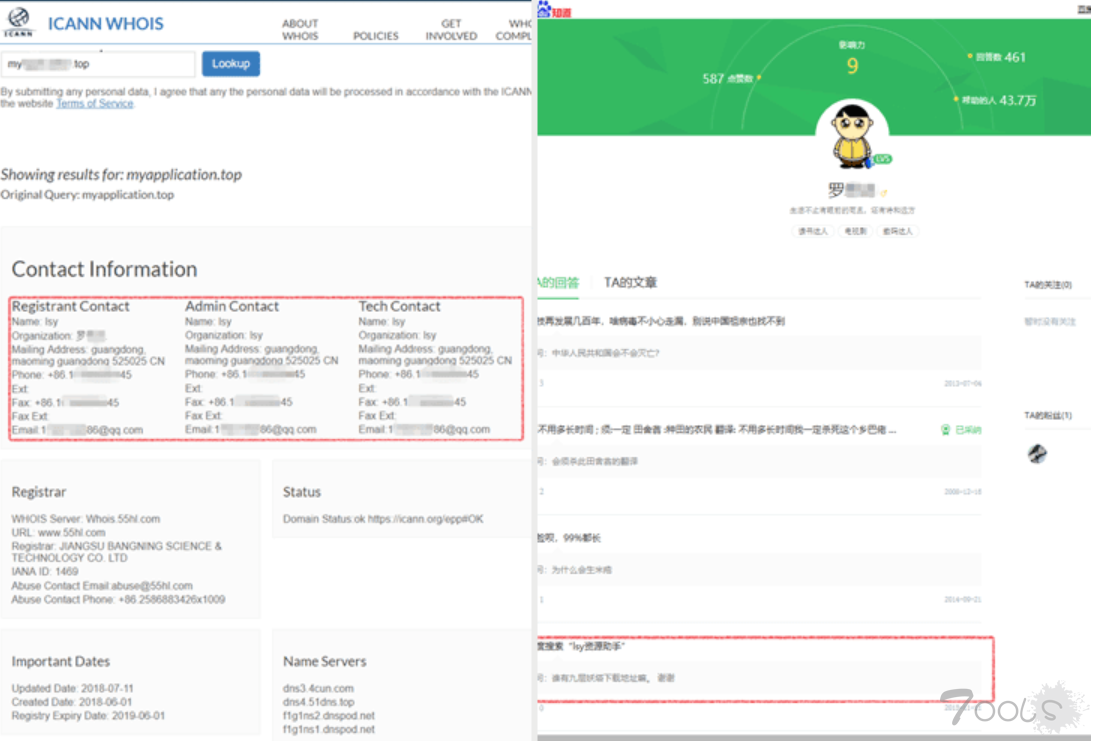

这个勒索软件攻击的背后是谁?-利用公开的信息,研究人员找到了一名叫罗某的嫌疑人,他是一名程序员,开发了诸如"lsy资源助手"和"LSY经典闹铃v1.1"之类的应用程序。

安全研究员也同样溯源到罗某的QQ帐号、手机号码、支付宝ID、电子邮件,与所收集的攻击者微信帐号信息完全相匹配。

在收到勒索威胁情报后,微信暂停了其用于接收赎金的帐户。

火绒研究人员还向中国执法机构提供了所有可用信息,以便进一步调查。

评论46次

这位老哥底裤都被扒到底朝天了。。。少见的坦诚黑客

被锁用户:「吓死我了, 多大个事儿啊, 我还寻思不让我打 lol 了呢.」

能用国内支付工具的都是勇士

为什么还有老哥敢用qq 微信支付这种东西。。。

微信支付是手法最骚的

10万感染,不容易。还留下解密key,可能恶做剧吧。

作者可能想着是个恶作剧, 一旦失控,没想到是个大炸弹 勿作恶

补一个火绒社工的链接,手法真骚:https://mp.weixin.qq.com/s/04idVCQusKp9w96tvcDUxw

真的勇士

这老哥真是个狼灭

笑死。。。。

微信支付,潮流啊...

这哥们估计会被写入互联网历史 自己把自己玩死了

软件供应链安全,再一次敲响警钟。

微信支付都实名制了,怎么想的,赚钱不留后手嘛,还是陷害他人?通过供应链攻击,这个扩散攻击规模的思路很赞!

啊,这个老哥资料被拔了还在网吧愉快的玩LOL

黑阔:对不起,他真的不是我们成员

22岁的青春年华,就是少了一根筋

「并避免加密某些特定目录中的数据,如“腾讯游xi、英雄联盟、tmp、rtl“等程序。」有表哥知道, 为啥不加密这些吗? 为了锁住以后还能来一盘 lol 放松一下心情?

作者被曝光后还在打lol ,可见是一个loler

安全意识淡泊的攻击者不是好程序员

我怎么从来不中毒。。。

用微信支付应该直接就能查出来吧 毕竟实名制

95后黑客实力展示高超实名勒索技术并表示人生除了LOL没有意义 撸完想吃皇粮 其实他真的很厉害 就是智商下线了 妈妈说男孩子长大了要懂得保护自己23333333333333333 就算是干一票大的也要懂得保护自己吧啊喂! 感染超过100000台电脑。说不定能进为人民服务的内部队伍。xi望他的结果能好一丢丢 有意思的人干了有意思的事儿~