oldjun博客

The ajax to get the info what you need

本文提供一个思路,通过客户端与服务端获取信息,具体什么意思大家自己琢磨,本文只提供Client端代码,Server端代码自己去写,什么语言均可以!Client端代码如下:<html><head><script language="javascript"><!--function getit(){ if(document.getElementById("url").value==""){alert("Enter url!")

JSP 修改 文件修改时间的小SHELL

很多网站的管理员通过查看文件的修改时间定位被入侵后流下的网马与后门,因此修改文件的创建与修改时间可以有效的预防后门的泄露。昨天研究了下,JSP只提供了修改“文件修改时间”的接口,却没有提供修改“文件创建时间”的接口,因此貌似只能修改“文件修改时间”,kj021320的JSP SHELL有这个功能,不

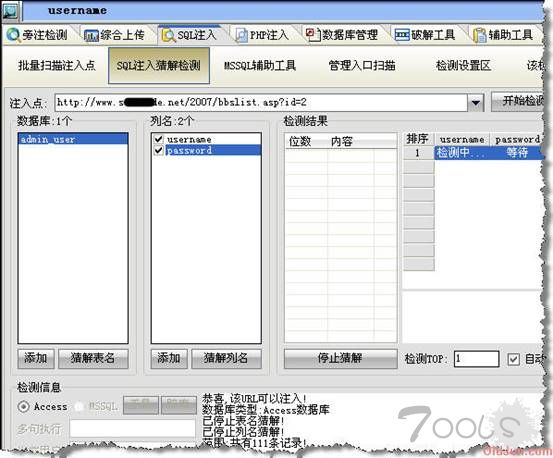

PhpCms2007 sp6 SQL injection 0day (wenba)

早前在phpcms 0day频发的时候写的这个exp,藏着这个exp藏了一个多月吧,也没有拿它去打站,一直丢在我硬盘里,今天看到11期的黑防公布了,于是我也丢出来吧:<?print_r('--------------------------------------------------------------------------------Phpcms2007 (wenba)blind SQL injection / ad

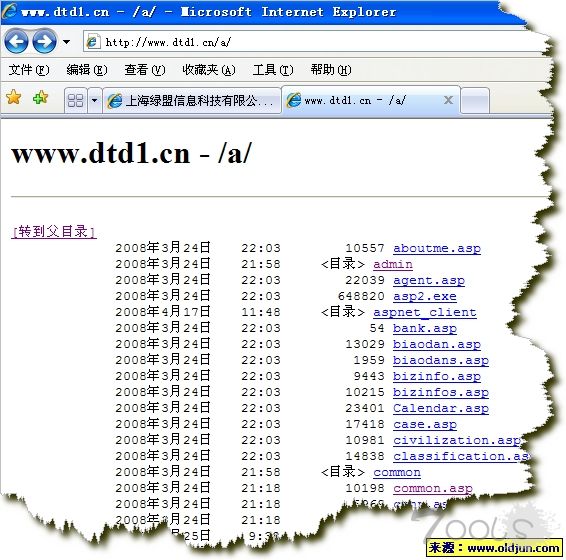

有关山寨版绿盟,不得不提一下

好久不写日志了,最近也没玩多少站,大站不好写出来,小站不好意思写,于是这边只有留空白...可是今天碰到这个小站,还又不得不说...下午在sunwear那群里,有人扔出个链接:www.dtd1.cn,说是山寨版绿盟,我一点进去,猛地发现这个山寨版绿盟居然来自东台,怪不得域名前两个字母是dt呢...于是有一种感

PhpCms2007 sp6 SQL injection 0day

这个漏洞是我8月份发现的,当时写的exp只是get管理员的账号密码;但现在这个漏洞已经被他人发现并且公布,而且有了update管理员密码的利用,因此我公布我当时写的这个exp,庆祝国庆~<?print_r('--------------------------------------------------------------------------------PhpCms2007 sp6 "digg

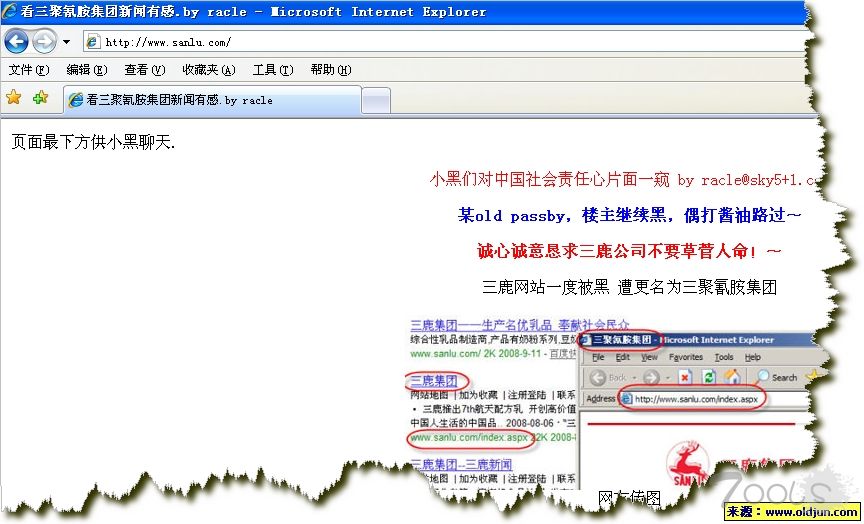

三鹿网站漏洞(简略说下)及黑页

先留个图片,事情过去后视情况写网站的二处漏洞(也许可以更多,甚至整个内网)!图一:图二:事情过去很久,sanlu这个名字也即将湮没在中国的历史里....本不想发的,但最近问的人很多,于是简单说下,其实非常没有技术含量:1.常规思路:注入进后台上传虽然网站是web与数据库分离,但不影响大家注入得

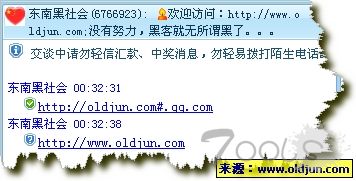

QQ客户端网站链接过滤不严可导致网址欺骗

漏洞说明:QQ是我们使用的最多的聊天工具,QQ安全中心从2006正式版推出了网站链接保护功能:QQ2006正式版优化了对不安全链接屏蔽、举报功能,限制这些钓鱼网站、恶意网站等不安全链接的传播,大大提高了QQ用户在聊天时接收链接和访问链接的安全性。 于是平时聊天时,对于QQ聊天中传播的网站,我们基本

记一次艰辛的提权过程(旧文回发二)

此文写于三个月前,同样谈的是思路:下午随便访问一个服装集团的网站,无意间发现网站后台的弱口令,于是稍微搞了下,webshell到手了(与主题无关,简单略过),这个服务器是某某科技的虚拟主机,可是我asp的webshell权限居然蛮大的,我兴奋了下:有戏了!服务器是windows2000的系统,各个盘都可以访问

对某IT大卖场的渗透(旧文回发一)

5月份写的一篇文,其实那段时间搞了很多站,有的过程比这艰辛的多,但只留下两篇文了,寒,虽然说入侵有记录的习惯了,可是搞完就忘了。以下是原文,写自四个月前:这段时间失业,于是每天停留在各大招聘网站上,我习惯性的投一个简历检测一个站,该IT大卖场在南京在全国都是有名的,他们招维护网站的

dfcms后台拿webshell,只谈思路

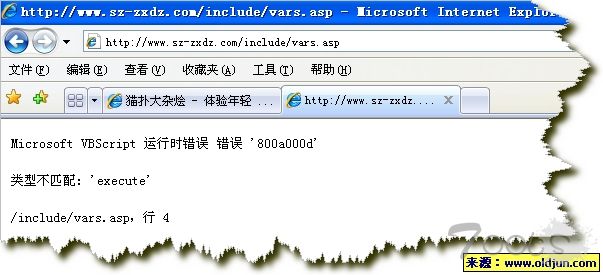

下午群里人扔出个网站:http://www.sz-zxdz.com,深圳某骗子公司的网站,mop大杂烩(http://dzh.mop.com/topic/readSub_8736802_0_0.html)上公布的一个骗子站点,然后他给出后台地址与用户名密码,让大家帮忙拿webshell,我无聊中,于是决定帮他看看。通过后台看出该网站由dfcms构建,不过我没听说过