记一次渗透测试

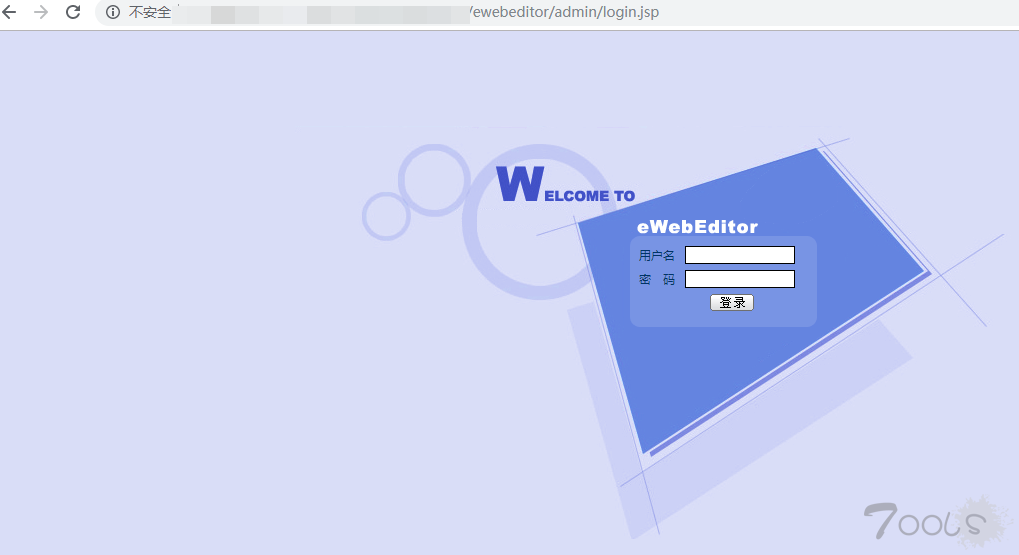

朋友给了个站,点开一看就是登录页面

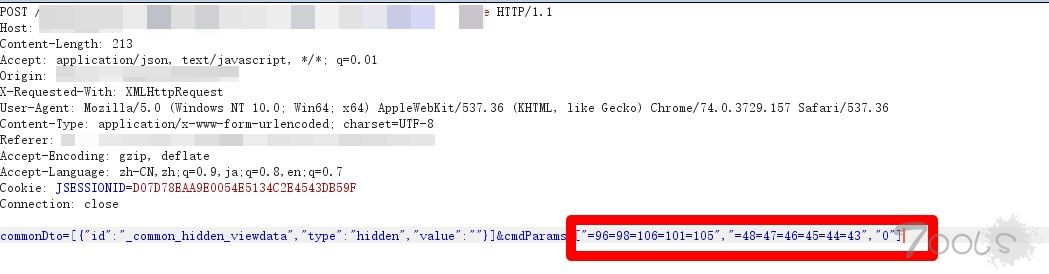

我们先爆破一手弱口令, what尽然是ASSIC的加密方式,算了算了。

还是手动测试几个账户吧,admin 11111成功登陆后台

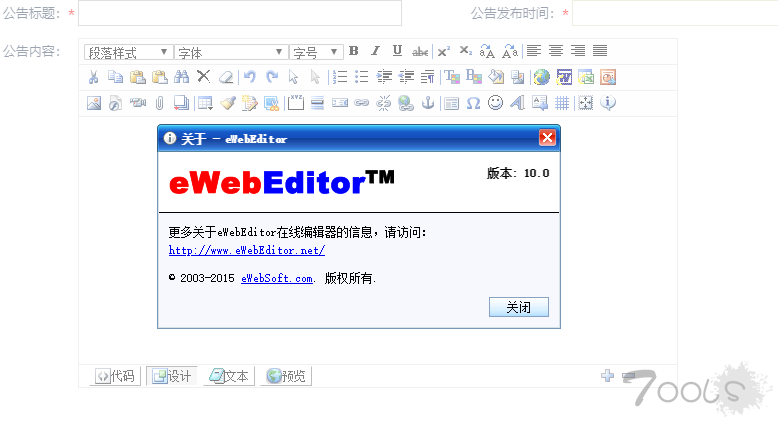

进去一顿梭哈,没发现逻辑漏洞、sql注入等,正当我心灰意冷时,突然发现公告处有个操作手册,肯定有个编辑器,找啊找,找到编辑器发现是ewbeditor。

尝试通过编辑器上传一句话木马,发现白名单限制。无法上传一句话木马

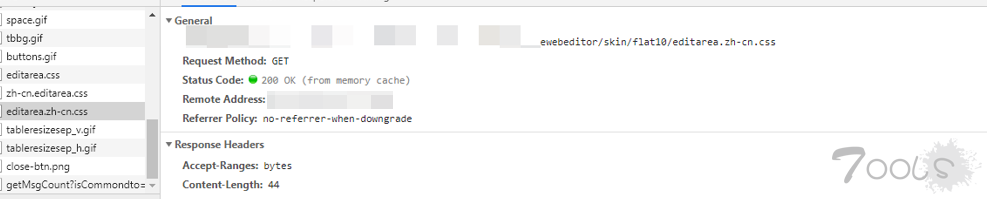

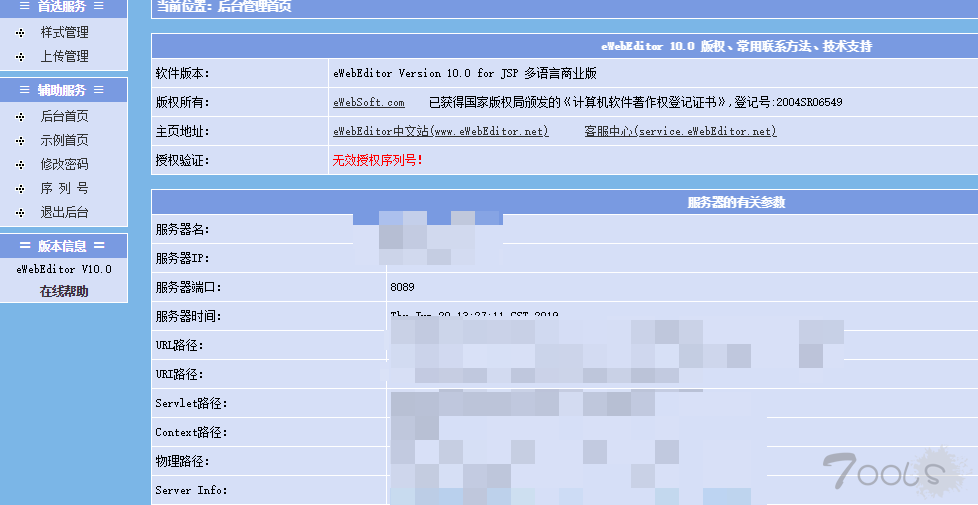

在我的记忆当中他是有一个web后台的,寻找一波后台,猜测绝对路径,在组合一下成功获得后台地址

尝试默认用户名密码 admin、admin,登陆成功大多数的ewbeditor后台都可以getshell

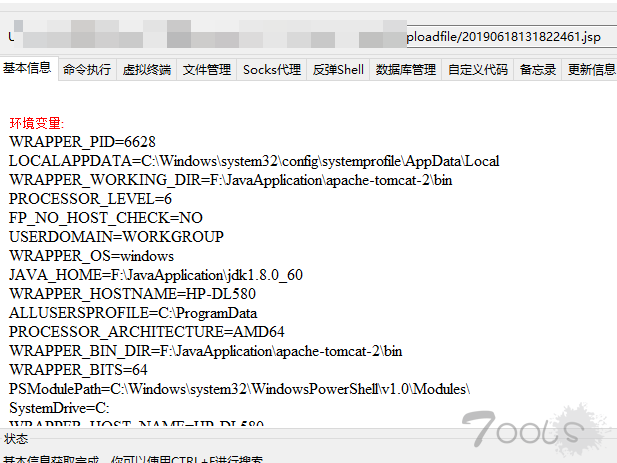

样式管理-设置样式-图片类型把jsp的类型加进去-预览样式

直接上传jsp的一句话木马,成功getshell。

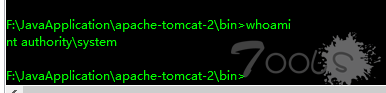

权限是system

通过对他数据库密码分析和尝试,测试出administrator的密码为XXXXX

尝试远程桌面连接,发现系统做了安全策略,登录成功后自动注销,无法连接远程,算了算了

TCV 1

我们先爆破一手弱口令, what尽然是ASSIC的加密方式,算了算了。

还是手动测试几个账户吧,admin 11111成功登陆后台

进去一顿梭哈,没发现逻辑漏洞、sql注入等,正当我心灰意冷时,突然发现公告处有个操作手册,肯定有个编辑器,找啊找,找到编辑器发现是ewbeditor。

尝试通过编辑器上传一句话木马,发现白名单限制。无法上传一句话木马

在我的记忆当中他是有一个web后台的,寻找一波后台,猜测绝对路径,在组合一下成功获得后台地址

尝试默认用户名密码 admin、admin,登陆成功大多数的ewbeditor后台都可以getshell

样式管理-设置样式-图片类型把jsp的类型加进去-预览样式

直接上传jsp的一句话木马,成功getshell。

权限是system

通过对他数据库密码分析和尝试,测试出administrator的密码为XXXXX

尝试远程桌面连接,发现系统做了安全策略,登录成功后自动注销,无法连接远程,算了算了

TCV 1

评论70次

技术可以用人品来弥补是真的

运气占很大成分.不过可以继续深入搞啊

现在能弱口令进去的好少了 我们当地管网络安全这块的机关经常要我们企业去培训

我就没这个运气,我就没遇到过试了一下弱口令就就能进去的站

这个运气证明了,渗透测试当中运气存在一定的占比。。人品运气大过天

人品不错啊

技术可以用人品来弥补是真的

果然,渗透的时候运气还是很重要的啊啊啊啊!!! 也有遇到过,运气好的时候弱口令啥的试两下就进去了, 比如admin/admin, admin/12345678…… 然后一波操作成功GET webshell……

确实运气太好了 很多这个编辑器也没有传后台

你这运气也太好了吧。。。

无法远程桌面登录何不试试tv啊