基于Windows SMB漏洞的勒索蠕虫病毒爆发,学校机场加油站等内网已经中招,修复方案在此

基于Windows SMB漏洞的勒索蠕虫病毒防护与解决方案

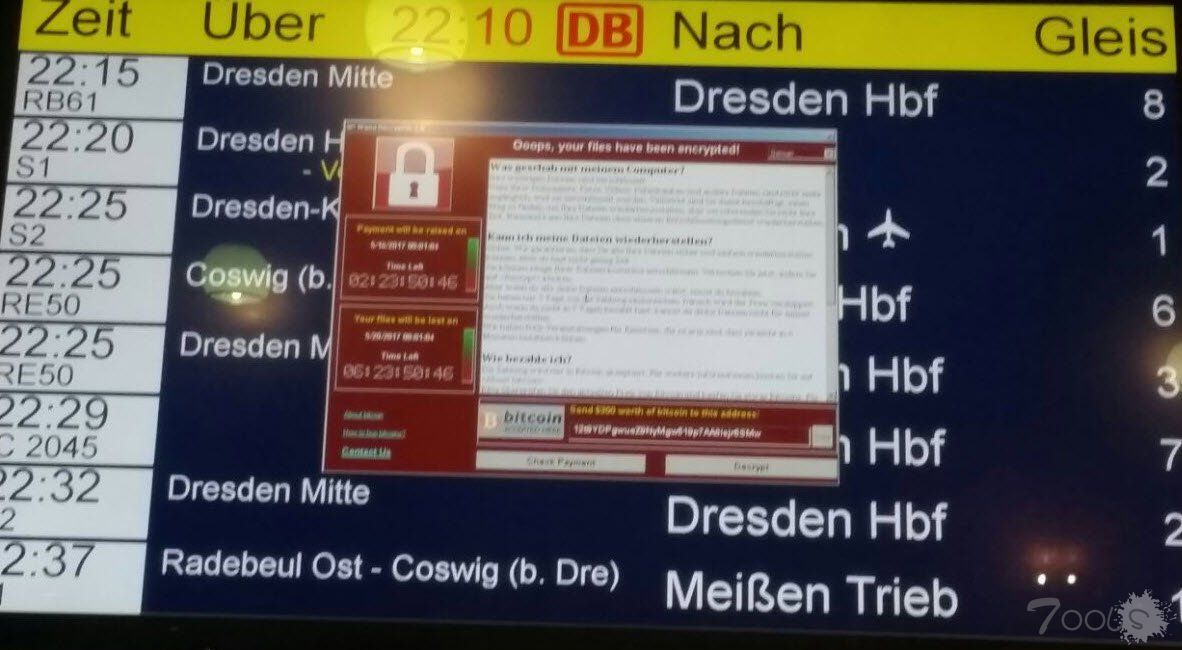

漏洞是一个月前随着NSA方程式工具包泄露而传播的,但是仅仅被黑客用来攻击而已。由于运营商大多关闭了445端口的外网访问,对国内影响不大。这次被黑产做成蠕虫病毒内网进行传播,危害就极其恐怖了。目前在国内外大学、医院、加油站、机场等等内网内大爆发,甚至做了物理隔离的内网。

所以,如果不想付出比特币,付出你的财产,还是赶紧防护吧。

--------------------------------------------------------------

防护方案

--------------------------------------------------------------

终极解决方案:更换系统Windows为Linux。

简单解决方案:

一、关闭并禁用Server服务。以管理员权限打开CMD,运行:

二、开启防火墙,禁用445端口。以管理员权限打开CMD,运行以下脚本(锦佰安提供):

三、对于微软不再提供补丁的Windows XP用户,打开CMD,运行(记得禁用相关服务):

四、对于Windows 7以上版本的用户,如果有外网,直接打补丁即可:

https://technet.microsoft.com/zh-cn/library/security/MS17-010

有外网的懒人解决方案:

使用360NSA武器库免疫工具,下载地址:http://dl.360safe.com/nsa/nsatool.exe

此外,对于重要文件,多留几处备份。

--------------------------------------------------------------

中招尝试解决方案(来自网络)

--------------------------------------------------------------

方法一:

1:打开自己的那个勒索软件界面,点击copy. (复制黑客的比特币地址)

2:把copy粘贴到btc.com (区块链查询器)

3:在区块链查询器中找到黑客收款地址的交易记录,然后随意选择一个txid(交易哈希值)

4:把txid 复制粘贴给 勒索软件界面按钮connect us.

5:等黑客看到后 你再点击勒索软件上的check payment.

6:再点击decrypt 解密文件即可。

方法二:

下载开源的脚本(需要python3环境)来运行尝试恢复。

下载链接:https://github.com/QuantumLiu/antiBTCHack

--------------------------------------------------------------

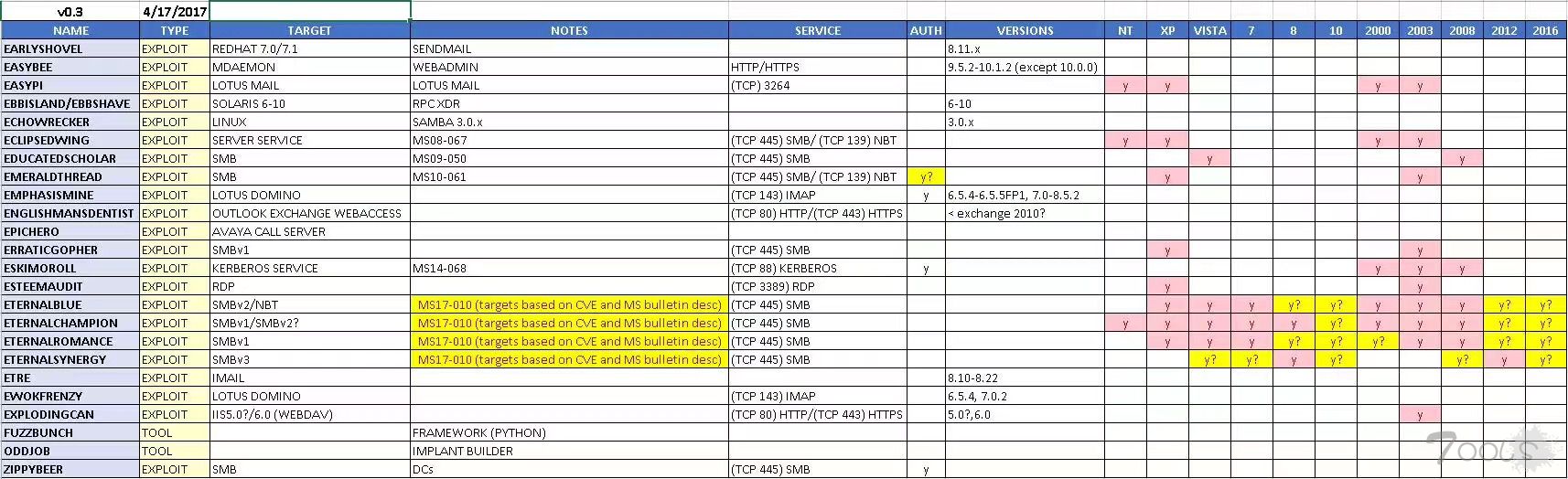

附NSA方程式泄露的漏洞对应的Windows版本:

所以,如果不想付出比特币,付出你的财产,还是赶紧防护吧。

--------------------------------------------------------------

防护方案

--------------------------------------------------------------

终极解决方案:更换系统Windows为Linux。

简单解决方案:

一、关闭并禁用Server服务。以管理员权限打开CMD,运行:

net stop server

sc config LanmanServer start= disabled

二、开启防火墙,禁用445端口。以管理员权限打开CMD,运行以下脚本(锦佰安提供):

netsh firewall set opmode enable

netsh advfirewall firewall add rule name="deny445" dir=in protocol=tcp localport=445 action=block

三、对于微软不再提供补丁的Windows XP用户,打开CMD,运行(记得禁用相关服务):

net stop rdr

net stop srv

net stop netbt

四、对于Windows 7以上版本的用户,如果有外网,直接打补丁即可:

https://technet.microsoft.com/zh-cn/library/security/MS17-010

有外网的懒人解决方案:

使用360NSA武器库免疫工具,下载地址:http://dl.360safe.com/nsa/nsatool.exe

此外,对于重要文件,多留几处备份。

--------------------------------------------------------------

中招尝试解决方案(来自网络)

--------------------------------------------------------------

方法一:

1:打开自己的那个勒索软件界面,点击copy. (复制黑客的比特币地址)

2:把copy粘贴到btc.com (区块链查询器)

3:在区块链查询器中找到黑客收款地址的交易记录,然后随意选择一个txid(交易哈希值)

4:把txid 复制粘贴给 勒索软件界面按钮connect us.

5:等黑客看到后 你再点击勒索软件上的check payment.

6:再点击decrypt 解密文件即可。

方法二:

下载开源的脚本(需要python3环境)来运行尝试恢复。

下载链接:https://github.com/QuantumLiu/antiBTCHack

--------------------------------------------------------------

附NSA方程式泄露的漏洞对应的Windows版本:

评论47次

终极解决方案:更换xi统Windows为Linux。 这个并不是适应所有人啊,特别是麻瓜

看来这个攻击也是有针对性的。

今天一天都忙着解决问题,烦死了!都怪你们这些黑客!

人肉打了一天补丁。。。

ip access-list extended 167 10 deny tcp any any eq 135 20 deny tcp any any eq 137 30 deny tcp any any eq 139 40 deny tcp any any eq 445 50 permit ip any any

哈哈,估计这周都加班了吧。

同学,我帮你打开了电脑,插上了网线,还打开了445

都禁止了,内网共享文件就成问题了。

四月份不重视,五月份重视了

论打补丁的重要性。

一觉醒来 发现勒索刷屏了 赶紧检查自己的445端口 发现是开着的

如果NSA可以找出那个黑客?

昨晚有同学问,当时认为是他自己不小心。原来后面的事情这么大

好好的一个洞,就这么被玩坏了

火了,知乎,公众号,新浪都是这个信息

今天下午公安网都断网了,这次玩大了

这天估计都有的忙了

学校内网估计很多都不打补丁的。这次嗨咯。

我想知道端口都禁了,局域网不共享了吗,

没出事之前不重视,现在出事了,就后悔了哦