基于Windows SMB漏洞的勒索蠕虫病毒爆发,学校机场加油站等内网已经中招,修复方案在此

基于Windows SMB漏洞的勒索蠕虫病毒防护与解决方案

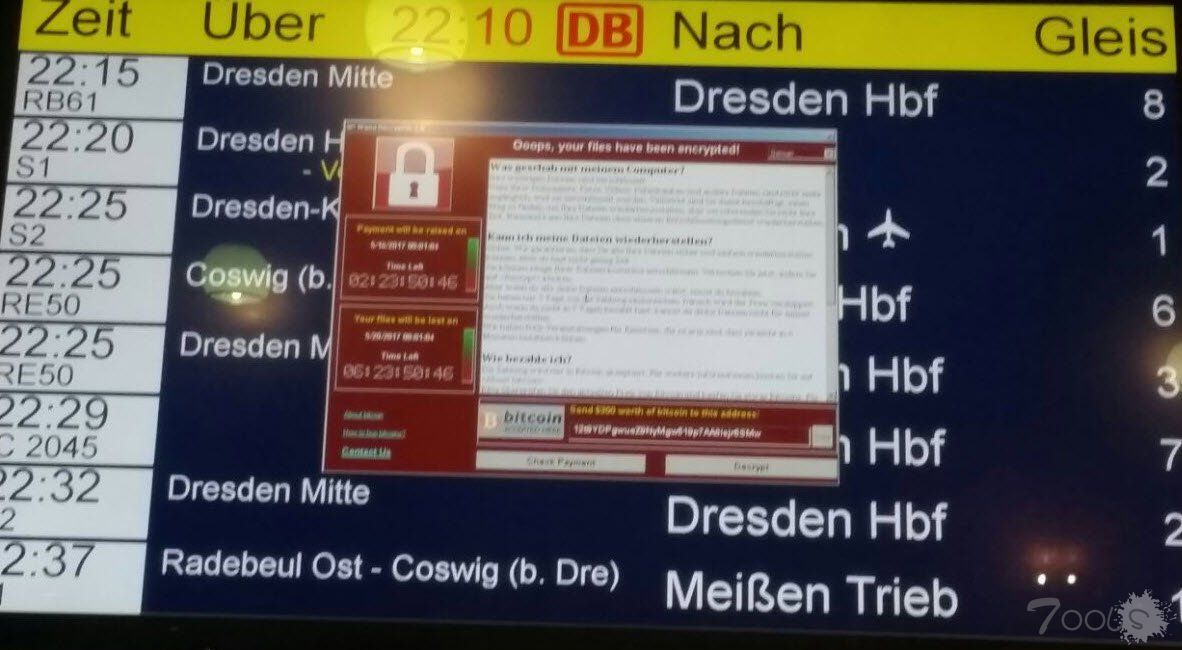

漏洞是一个月前随着NSA方程式工具包泄露而传播的,但是仅仅被黑客用来攻击而已。由于运营商大多关闭了445端口的外网访问,对国内影响不大。这次被黑产做成蠕虫病毒内网进行传播,危害就极其恐怖了。目前在国内外大学、医院、加油站、机场等等内网内大爆发,甚至做了物理隔离的内网。

所以,如果不想付出比特币,付出你的财产,还是赶紧防护吧。

--------------------------------------------------------------

防护方案

--------------------------------------------------------------

终极解决方案:更换系统Windows为Linux。

简单解决方案:

一、关闭并禁用Server服务。以管理员权限打开CMD,运行:

二、开启防火墙,禁用445端口。以管理员权限打开CMD,运行以下脚本(锦佰安提供):

三、对于微软不再提供补丁的Windows XP用户,打开CMD,运行(记得禁用相关服务):

四、对于Windows 7以上版本的用户,如果有外网,直接打补丁即可:

https://technet.microsoft.com/zh-cn/library/security/MS17-010

有外网的懒人解决方案:

使用360NSA武器库免疫工具,下载地址:http://dl.360safe.com/nsa/nsatool.exe

此外,对于重要文件,多留几处备份。

--------------------------------------------------------------

中招尝试解决方案(来自网络)

--------------------------------------------------------------

方法一:

1:打开自己的那个勒索软件界面,点击copy. (复制黑客的比特币地址)

2:把copy粘贴到btc.com (区块链查询器)

3:在区块链查询器中找到黑客收款地址的交易记录,然后随意选择一个txid(交易哈希值)

4:把txid 复制粘贴给 勒索软件界面按钮connect us.

5:等黑客看到后 你再点击勒索软件上的check payment.

6:再点击decrypt 解密文件即可。

方法二:

下载开源的脚本(需要python3环境)来运行尝试恢复。

下载链接:https://github.com/QuantumLiu/antiBTCHack

--------------------------------------------------------------

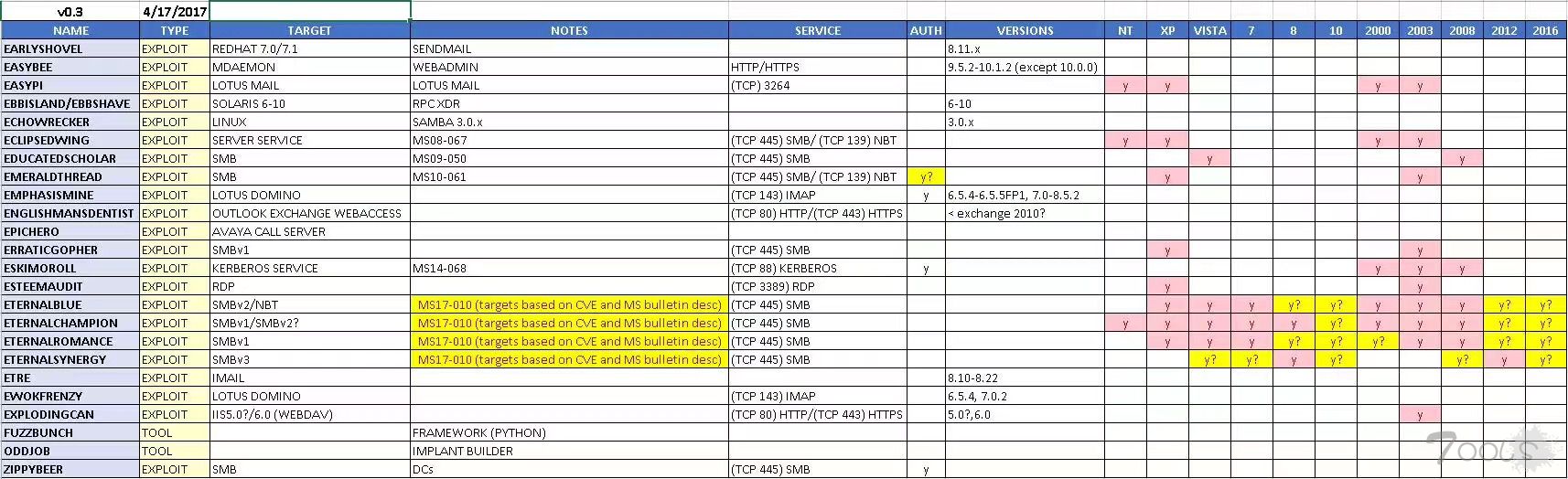

附NSA方程式泄露的漏洞对应的Windows版本:

所以,如果不想付出比特币,付出你的财产,还是赶紧防护吧。

--------------------------------------------------------------

防护方案

--------------------------------------------------------------

终极解决方案:更换系统Windows为Linux。

简单解决方案:

一、关闭并禁用Server服务。以管理员权限打开CMD,运行:

net stop server

sc config LanmanServer start= disabled

二、开启防火墙,禁用445端口。以管理员权限打开CMD,运行以下脚本(锦佰安提供):

netsh firewall set opmode enable

netsh advfirewall firewall add rule name="deny445" dir=in protocol=tcp localport=445 action=block

三、对于微软不再提供补丁的Windows XP用户,打开CMD,运行(记得禁用相关服务):

net stop rdr

net stop srv

net stop netbt

四、对于Windows 7以上版本的用户,如果有外网,直接打补丁即可:

https://technet.microsoft.com/zh-cn/library/security/MS17-010

有外网的懒人解决方案:

使用360NSA武器库免疫工具,下载地址:http://dl.360safe.com/nsa/nsatool.exe

此外,对于重要文件,多留几处备份。

--------------------------------------------------------------

中招尝试解决方案(来自网络)

--------------------------------------------------------------

方法一:

1:打开自己的那个勒索软件界面,点击copy. (复制黑客的比特币地址)

2:把copy粘贴到btc.com (区块链查询器)

3:在区块链查询器中找到黑客收款地址的交易记录,然后随意选择一个txid(交易哈希值)

4:把txid 复制粘贴给 勒索软件界面按钮connect us.

5:等黑客看到后 你再点击勒索软件上的check payment.

6:再点击decrypt 解密文件即可。

方法二:

下载开源的脚本(需要python3环境)来运行尝试恢复。

下载链接:https://github.com/QuantumLiu/antiBTCHack

--------------------------------------------------------------

附NSA方程式泄露的漏洞对应的Windows版本:

评论47次

学xi了 ,

一般都出事了才知道重视。

又有一大批打印机设备共享成问题了,直接print server network了

每次爆发漏洞都累成狗一样,还好客户没有感染到。

今天终于全公司完成了补丁,累死了。

终极解决方案不错哦,哈哈哈。但是话说目前貌似LINUX也能被感染了啊

我们内网也中招了

一个月前出的时候都不重视...

这个病毒传染的速度的确挺快

忙活了一个周末,总算解决了一些客户的燃眉之急

而人们最关心的还是解密,xi统可以重装,蛋疼的是重要资料都被锁了。

我们学校没有中招,我让老师做一下防御嘿嘿

被玩坏了的节奏

运维同学最好做两手准备,写了关闭端口,就得有开端口的,不然怎么用打印机..

拔掉网线 确保断网的情况下 启动windows防火墙 在断网的情况下运行一些连网的程序 比如windows时间同步 最后修改时间为一年后 勒索软件就会奔溃并失效

其实家庭电脑根本不用担心禁用445端口会不会带来啥问题,基本用不到局域网共享的特性。

coumputer browse 禁用后共享的磁盘等都会失效,不过目前这情况还是禁用掉比较好

这波威力确实大,中招的很多了

各种内网都中招了,病毒的潜伏期是最可怕的

后来那个英国小哥也是真 人品爆发,不看完全文就注册网址,万一人家的规则写的是访问到网址就直接删文件..他要如何是好,要是再设置个红线蓝线就更二了....