Mandiant疑遭黑客入侵事件情报分析

在两个世界级黑客大会(Black Hat / DEF CON)刚刚落下帷幕之际,于北京时间7月31日下午,一个自称为31337的黑客组织在线发表声明,声称其在2016年起就入侵了 Mandiant公司(2014年FireEye以10亿美元收购)一位高级威胁情报分析工程师(Adi Peretz)的Windows电脑,从中窃取了该安全研究员的个人资料和文件。

0x01事件概述

在两个世界级黑客大会(Black Hat / DEF CON)刚刚落下帷幕之际,于北京时间7月31日下午,一个自称为31337的黑客组织在线发表声明,声称其在2016年起就入侵了 Mandiant公司(2014年FireEye以10亿美元收购)一位高级威胁情报分析工程师(Adi Peretz)的Windows电脑,从中窃取了该安全研究员的个人资料和文件。

比如 Mandiant 和 FireEye 内部网络各种系统的登录凭证,个人的 Amazon、Linkedin 账号,Windows 电脑上的实时 GPS、OneDrive、日历安排、联系人、账单地址甚至发票信息等等。

根据以上信息,"31337 hackers" 初步勾勒出 FireEye 和 Mandiant 的内部网络结构、人员结构、工作安排等信息,可能尝试进一步攻击。

黑客在PasteBin上发布的消息称:

This leak was just a glimpse of how deep we breached into Mandiant, we might publish more critical data in the future. So DO NOT FUCK WITH US!

FireEye 和 Mandiant 两家公司今天晚上也进行了回应,官方称了解到有媒体报道内部员工的社交账号被入侵,已开展调查工作,采取了防范措施。调查正在进行,目前尚没有发现 FireEye 和 Mandiant 系统受到威胁。

0x02情报分析

黑客Pastebin:https://pastebin.com/6HugrWH4

泄露数据下载:https://ufile.io/u7n5g

镜像:http://www.megafileupload.com/1qrbo/FireEye_Mandiant_AdiPeretz_Leak.7z

密码: leaktheanalyst@mandiant

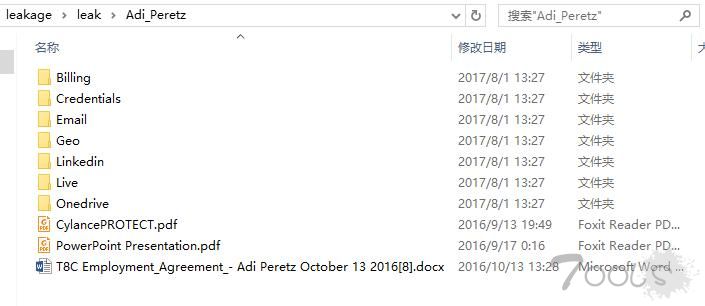

Adi_Peretz # 个人数据

Billing # 个人账单

Credentials # fireeye/microsoft/amazon账号密码

Email # 邮箱数据(联系人/338M邮件)

Geo # 微软设备GPS位置截图

Linkedin # 个人简历/通信消息

Live # 微软账号资料

Onedrive # OneDrive数据

CylancePROTECT.pdf # Cylance公司产品资料

PowerPoint Presentation.pdf # 演示PPT

T8C Employment_Agreement_- Adi Peretz October 13 2016[8].docx # 雇佣合同

Hapoalim_Bank # 客户订单

3300EM_1.1.2017_-_31.3.2019.pdf # 哈波林银行订单

BankHapoalim.2017-06-25.license # 哈波林银行license

Mandiant and FireEye # 公司数据

screen

worksheets # 工作表

sdl-apatedns.zip # DNS劫持工具

threat Intelligence Summary Brief.pdf # 以色列国防军(IDF)的威胁情报简介

topology.jpg # 网络拓扑图

0x03事件总结

本次信息泄漏事件,主要是Mandiant 公司内部研究员信息情报的泄漏。入侵者类似于APT思路,从泄漏的文件来看,暂未发现有效漏洞以及高效兵器工具。

在两个世界级黑客大会(Black Hat / DEF CON)刚刚落下帷幕之际,于北京时间7月31日下午,一个自称为31337的黑客组织在线发表声明,声称其在2016年起就入侵了 Mandiant公司(2014年FireEye以10亿美元收购)一位高级威胁情报分析工程师(Adi Peretz)的Windows电脑,从中窃取了该安全研究员的个人资料和文件。

比如 Mandiant 和 FireEye 内部网络各种系统的登录凭证,个人的 Amazon、Linkedin 账号,Windows 电脑上的实时 GPS、OneDrive、日历安排、联系人、账单地址甚至发票信息等等。

根据以上信息,"31337 hackers" 初步勾勒出 FireEye 和 Mandiant 的内部网络结构、人员结构、工作安排等信息,可能尝试进一步攻击。

黑客在PasteBin上发布的消息称:

This leak was just a glimpse of how deep we breached into Mandiant, we might publish more critical data in the future. So DO NOT FUCK WITH US!

FireEye 和 Mandiant 两家公司今天晚上也进行了回应,官方称了解到有媒体报道内部员工的社交账号被入侵,已开展调查工作,采取了防范措施。调查正在进行,目前尚没有发现 FireEye 和 Mandiant 系统受到威胁。

0x02情报分析

黑客Pastebin:https://pastebin.com/6HugrWH4

泄露数据下载:https://ufile.io/u7n5g

镜像:http://www.megafileupload.com/1qrbo/FireEye_Mandiant_AdiPeretz_Leak.7z

密码: leaktheanalyst@mandiant

Adi_Peretz # 个人数据

Billing # 个人账单

Credentials # fireeye/microsoft/amazon账号密码

Email # 邮箱数据(联系人/338M邮件)

Geo # 微软设备GPS位置截图

Linkedin # 个人简历/通信消息

Live # 微软账号资料

Onedrive # OneDrive数据

CylancePROTECT.pdf # Cylance公司产品资料

PowerPoint Presentation.pdf # 演示PPT

T8C Employment_Agreement_- Adi Peretz October 13 2016[8].docx # 雇佣合同

Hapoalim_Bank # 客户订单

3300EM_1.1.2017_-_31.3.2019.pdf # 哈波林银行订单

BankHapoalim.2017-06-25.license # 哈波林银行license

Mandiant and FireEye # 公司数据

screen

worksheets # 工作表

sdl-apatedns.zip # DNS劫持工具

threat Intelligence Summary Brief.pdf # 以色列国防军(IDF)的威胁情报简介

topology.jpg # 网络拓扑图

0x03事件总结

本次信息泄漏事件,主要是Mandiant 公司内部研究员信息情报的泄漏。入侵者类似于APT思路,从泄漏的文件来看,暂未发现有效漏洞以及高效兵器工具。

评论11次

近两年类似事件很多啊

APT思路挺强大啊

连mandiant也不能幸免,晚节不保啊

单Email就有300+M,里面肯定有劲爆内容

Mandiant公司干嘛的?

就是暴上海有总C 网 军的那家公司

据说就是搞了个个人机。。。可怜的是那个高级分析工程师了。。。

没有多少敏感信息。、

Mandiant公司干嘛的?

据说可能是雷声大雨点小,没有啥实际牵连到FireEye的东西,不过还是再等等,看看黑客是不是会发布劲爆的东西.

@ly55521 目前仅公布了部分数据,也就是32MB的文件。暂未发现好东西。 大多是个人的情报资料。 等待持续公布

泄漏的有啥好东东没、、、