黑洞危机222天

一个潜伏了几十年的芯片漏洞被发现了,它波及了地球上绝大多数现代电子设备。现在,科技大佬们已意识到,要想根治这一“世纪大漏洞”,他们不仅要结盟,还要打一场持久战。

大半年以来,英特尔、微软、谷歌、苹果、亚马逊、ARM等科技大佬一直共同保守着一个秘密:现代芯片上有两个存在已久的安全漏洞。不论是哪家制造商的芯片,不论是哪种品牌的手机、平板、个人电脑和服务器,几乎无一能幸运地逃脱这两个漏洞的威胁。

这就像钢铁侠、美国队长等人的处境,当一股突强大威胁波及全球时,没有任何一个超级英雄能单独抵挡。于是,电影《复仇者联盟》的故事正在2017和2018之交的科技界上演。

“秘密”被踢爆了

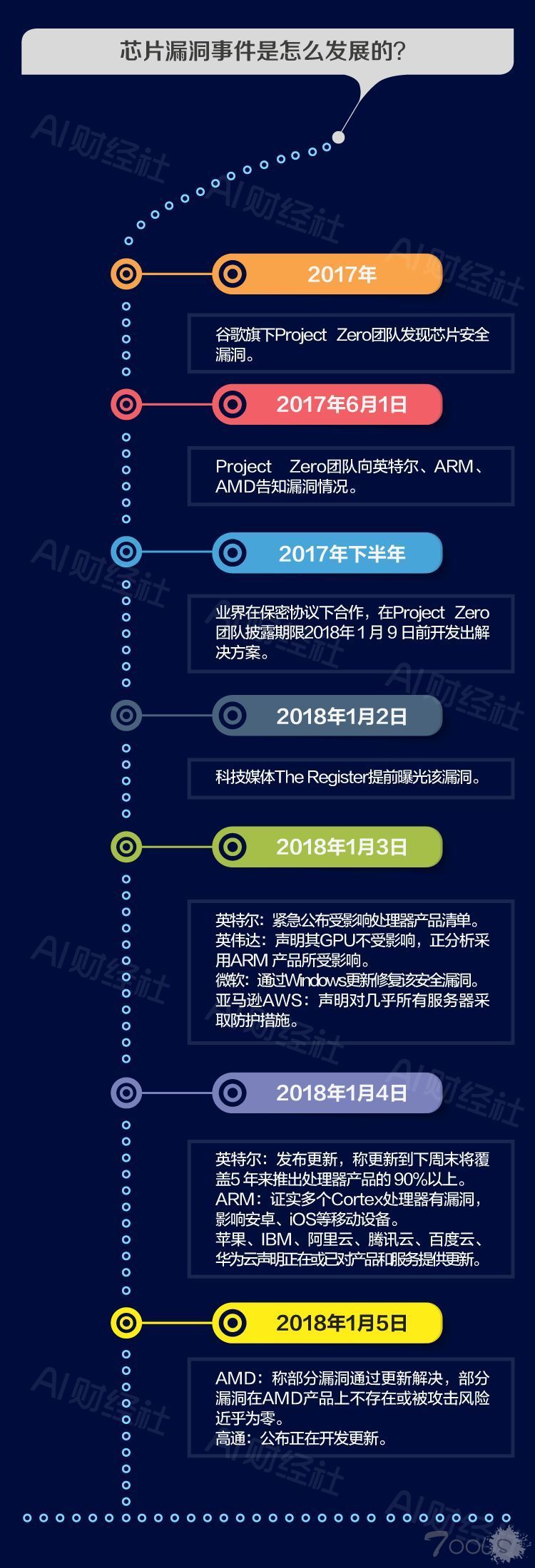

2017年6月1日,谷歌旗下由顶尖白帽黑客组成的Project Zero 团队,突然向英特尔、AMD、ARM公司通报,发现安全漏洞:熔断(Meltdown)和幽灵(Spectre)。这两个芯片级漏洞可以让黑客访问到系统内存,从而读取出敏感信息,窃取核心数据。而它波及的范围是:绝大多数地球上正在使用现代芯片的设备。

尽管安全问题层出不穷,但影响面如此之广的漏洞还是极为罕见的。在这个危急时刻,英特尔、AMD、ARM等芯片厂商、谷歌、微软等操作系统厂商、苹果、亚马逊等固件厂商悄然而迅速地结成“史上最强”联盟,签订保密协议,确保在大漏洞被公之于众前找到解救的办法。

不论此前明争暗斗有多激烈,也不论彼此利益纠葛几何,在这个史无前例的漏洞危机面前,科技大佬营造出空前团结的氛围。

这一结盟的最终期限是:2018年1月9日。

按照众厂商与谷歌Project Zero团队达成的协议,如果到了1月9日,问题仍未解决,谷歌将把漏洞昭告天下——包括黑客在内的团体,自此将有机可乘。

但若一切顺利,这些大佬将在规定的222天时间中,联合解决这一超级漏洞。那样,在1月9日大限到来之时,科技界依然欣欣向荣,歌舞升平,这一惊险将不为外人所知,神鬼不觉地安然渡过。

2018CES电子消费展上,英特尔展台上的5G无线带宽技术展示。@视觉中国

除了前述公司,由于拥有大型数据中心,云厂商是此次危机的最大“受害者”。也正因1月9日这个约定,平日里火药味十足的云厂商们也出奇默契地在官网竞相告知客户,他们会有一次大型维护,且日期颇为集中——腾讯云、微软Azure将在1月10日升级维护,阿里云、百度云将在1月12日完成修复升级。

对毫不知情的公众而言,这种扎堆的“常规维护”只是一种巧合,甚至不会有太多人注意到这一“巧合”。但云厂商们心知肚明。

小范围的秘密也许容易守护,但如此大面积的危机,终究应了那句中国古话:“世上没有不透风的墙”。

搅局者出现了。北京时间1月3日,科技媒体The Register爆出这两个芯片漏洞,并表示即使修复漏洞,也会造成设备性能下降。

一时哗然。

也许因为已被搅局,漏洞发现者、谷歌Project Zero团队索性将详情公开。北京时间1月4日早晨6点27分,Project Zero团队在官网发布博客,公布了漏洞细节。

“我们沸腾了。”微软云市场总监金亚威告诉AI财经社,谷歌这篇博客披露了如何攻击特定芯片,其详尽程度足够让一些高阶黑客去复现攻击。微软Azure云相关负责人意识到:原定在1月10日的修复维护必须提前。

北京时间1月4日8点多,微软Azure给全球用户发送紧急通知:当天上午10点将进行一次重启。即使微软Azure在中国的运营由本地企业世纪互联负责,需要沟通协调,也仅晚于美国总部一个半小时后,启动了修复升级。

此时,虽然距离谷歌那篇揭秘博客发布刚刚过去几小时,但却比Azure原定1月10日的升级时间提前了整整6天。这种紧急提前的操作,不仅考验技术水平,更需要承担巨大的商业风险——根据合同,Azure对其用户承诺,会提前5个工作日通知维护。而这一次,从通知到启动升级,仅间隔一两个小时。

AI财经社获知,这次紧急决定确实让微软对客户进行了相关赔偿。

事后证明,微软的担心和冒险不无道理——在谷歌博客披露攻击详情后不到8小时,就有黑客成功复现攻击,并公布在网上。而在当天复现攻击的,有好几个独立组织。

英特尔“背锅”

比起微软Azure这场惊心动魄但不为人知的行动,英特尔则直接掉进了大漏洞事件的中心漩涡,成为众矢之的。前述踢爆秘密的科技媒体,在其爆料文章标题里,直接点出“Intel”一词。

舆论随后发酵,所有矛头都指向了这家在服务器和个人电脑芯片市场占据主导地位的公司。“Intel芯片门”、“Intel芯片漏洞”等信息迅速扩散,直到两三天后,才逐渐有其他声音发出:此次安全漏洞不是一家芯片企业独有,而是覆盖几乎所有现代芯片,并由此席卷整个现代电子设行业,是名符其实的大漏洞事件。

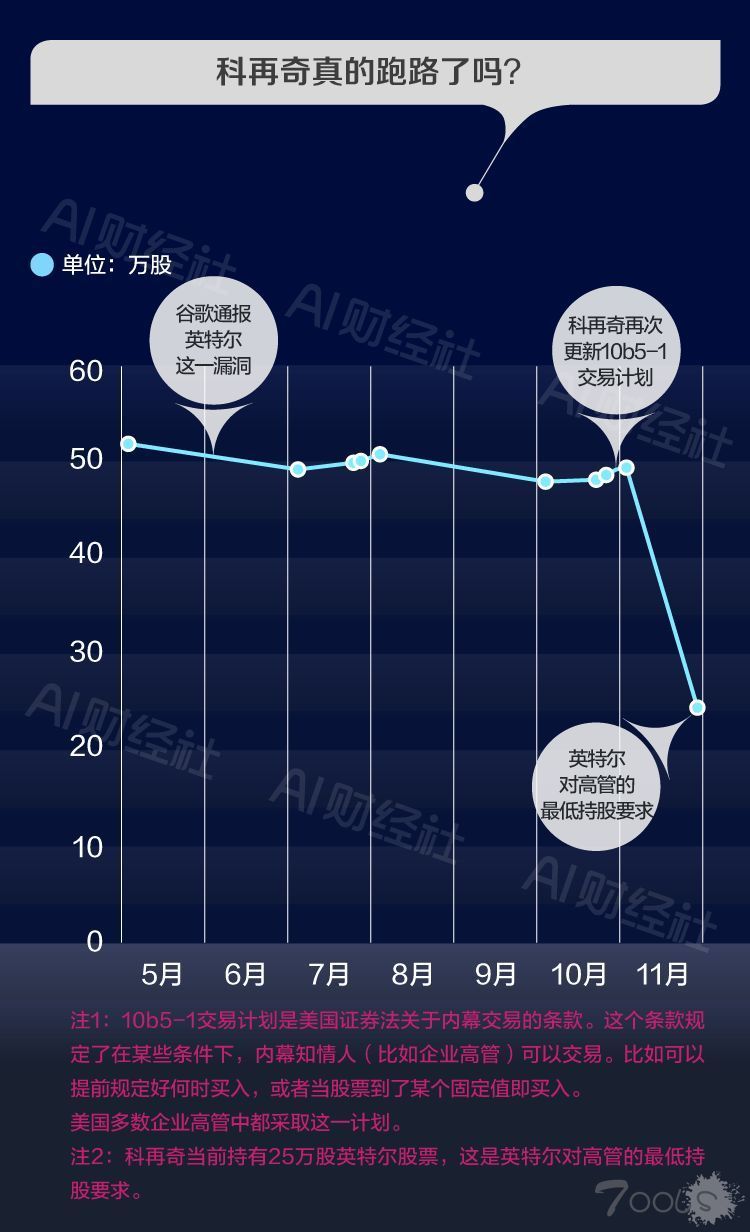

但不管怎样,这家第一大芯片公司总要成为挡箭牌,漏洞公布后,股价持续走低。甚至有媒体注意到,去年11月底,英特尔CEO科再奇抛售了价值3900万美元的英特尔股票,仅保留25万股——这是英特尔公司规定高管最少持有的股份数量。由于这是一场科技圈内事先知悉的秘密,有人将科再奇的抛售与漏洞事件挂钩,直指“CEO提前跑路”。

除了英特尔,从1月3日被科技媒体踢爆开始,接下来的几天成为科技界狂乱的一周,各大公司的反应足以绘制一卷“众生相”:

1月4日,在漏洞详情被公之于众的当天,英特尔紧急公布公布受影响的芯片产品清单,最新安全研究结果及产品说明。移动芯片公司ARM,也在当天给出详单,具体指出哪些芯片受到什么影响。

1月5日,AMD、高通纷纷发布官方声明,承认部分产品存在安全漏洞,正在修复,但均未指明受影响芯片。

1月9日,IBM松口,公布此漏洞对其部分芯片的潜在影响。

1月10日,因人工智能而极速崛起的芯片红人英伟达才发布声明,称旗下部分芯片遭遇漏洞影响,并发布补丁。

其他科技大佬,诸如苹果、微软、亚马逊,则在第一时间承认产品大面积受到波及,但相关修复已完成,或持续进行中。

在这卷“众生相”中,最早承认并发布详情的英特尔虽表现诚恳,每天都发布相关评测,针对客户反馈的问题详情,给出解决方案,但公众并不买账,人们仍有质疑,集中在两点:为什么科技大佬知情已久却隐瞒至今?漏洞修复到底会不会影响现代设备的性能?

对于后一个问题,苹果、亚马逊、谷歌和微软评估并表态,该安全更新对性能影响很小甚至没有影响。英特尔官方则针对不同芯片给出了不同程度影响的评估结果。微软云、阿里云、金山云相关安全专家也均对AI财经社说明,性能影响取决于具体执行何种业务。对大多数个人用户而言,修复此次漏洞带来的性能影响可以忽略不计。

剩下的问题只在于:为何对公众隐瞒许久?

阿里云相关人士对AI财经社说,此次安全漏洞引发的是一次史无前例的技术危机。网络安全基金苹果资本创始人胡洪涛则告诉AI财经社,以覆盖面而言,这是一个“超级漏洞”。这意味着,包括芯片厂商、操作系统服务商、电脑手机等硬件厂商、各软件厂商、云厂商等,整个计算机行业链条上的各方,都需要做出相应修复,才能相互补充,彻底消除隐患。这种前所未有的联动修复,决定了它需要比此前漏洞更久的解决时间。

如果不是被提前踢爆,早已知情的科技大公司们本打算按原计划,在1月9日各方已全面做好准备,发布补丁之后,再行宣布。

多家云厂商均向AI财经社透露,它们确实早就知情,但出于协同保密考虑,并未公开,只私下进行修复。只待1月9日之后,各家分别以“日常维护”的名义,完成这次修复升级。

此外,包括芯片厂商、云厂商、网络安全专家等多方人士均向AI财经社表示:该漏洞具有一定门槛,虽然覆盖面广,但也不容易被利用。到目前为止,全网尚未发生一例正式攻击报告。

基于以上种种原因,这次的“超级漏洞”从2017年6月1日,到媒体曝光,隐瞒7月有余。

这不是结束

只因媒体曝光,就早于协议时间公布漏洞细节,谷歌错了吗?谷歌到底在这个大漏洞事件中扮演了怎样的角色?

在安全圈“大牛”、腾讯玄武实验室负责人于旸(业界人称TK)看来,漏洞披露机制不是什么新鲜事,早在一二十年前就开始讨论。如今,全世界对于漏洞披露机制都有一个共识——那就是“要披露”。

尤其在美国,人们认为漏洞披露是言论自由的一部分,受宪法修正案保护。

从厂商角度而言,被指出产品有漏洞,既丢面子,也要投入成本修复。因此,有些厂商提出要“负责任地披露”,以免公开后被黑客利用,影响用户利益。但在TK看来,这是个“道貌岸然”的说法,如果没有公开的压力,厂商大可出于成本顾虑,枉顾用户安全风险,获知漏洞而不补。

多方妥协的结果是:从内部告知到公开漏洞,中间相隔一个缓冲期。美国CERT(计算机安全应急响应组)组织的普遍缓冲期是45天,到期之后,不管厂商是否修复,都会公开。

而对谷歌而言,其对漏洞披露的缓冲期是90天。这一数字,是经过“多年认真考虑和行业讨论的结果”,谷歌安全研究人员已使用大致同样的披露原则达15年之久……最终效果显示,大多数漏洞都在90天的披露日期之前被修复,这正是厂商努力负责的一个证明。

但谷歌也不得不承认,安全威胁发生变化时,披露原则也要相应的变化——这正解释了,向来只给90天缓冲期的谷歌,为什么给这次芯片大漏洞开出了一份长达222天的保密协议。

这显然是针对“超级漏洞”的一次特事特办。从这方面而言,谷歌仁至义尽了。即使是受影响最大的英特尔,其CEO科再奇也在最新的一封公开信中,“特别感谢”谷歌团队“负责任的披露”,为整个行业协调解决这些问题创造了条件。

然而,英特尔、AMD、ARM等芯片厂商对此漏洞的修复速度不尽如人意。媒体先于协议到期日一周踢爆此事,使得谷歌随后公开漏洞细节,将其呈现于公众——尤其是黑客眼皮底下,这给各家厂商的修复工作带来了更大难度,以及时间上的空前紧迫感,也打乱了厂商一开始想要秘密解决,以平缓渡过危机的计划。

在科再奇最新的公开信中,他承诺英特尔会在修复过程中保持“透明而及时的沟通”,呼吁产业界的伙伴继续支持这次修复,“每个人扮演的角色都非常重要”。

在科技界的共同努力下,截至发文,英特尔宣布,已针对过去5年推出的大多数芯片产品发布了软件和固件更新。到1月15日,英特尔发布的更新预计将覆盖过去5年内推出的90%以上的芯片产品。而针对其他产品的更新将在今年1月底前发布。至于随修复造成的性能损失,也将逐步减少到最低。

由于此次漏洞由芯片设计缺陷导致,是硬件层面的问题。多家云厂商对AI财经社表示,经此一役,不排除更换数据中心硬件的可能。不过,他们同时强调,比起普通用户,云厂商的硬件更换频率,本来就要高出好几倍。

不过,关于如何修复此次漏洞,计算机科学“圣地”卡耐基梅隆大学的CERT(计算机安全应急响应组)已将建议从“更换CPU”调整为“保持更新”。

此次漏洞源自芯片设计理念上的缺陷,源于上世纪60年代IBM发明的OOO(Out of Order乱序执行)技术,后被Intel、ARM、AMD等现代处理器厂商广泛采纳。换句话说,这是一个存在了几十年的漏洞,是几乎所有现代芯片设计源头的通病。怎么解决?是换掉所有芯片?还是去修复漏洞?就像现代人理所当然地用钢筋水泥修建高楼大厦,突然有一天被告知:不行。是从此城市只用木头石头盖房,还是尽量去弥补钢筋水泥的缺陷?答案不言而喻。

截至发文,AWS、微软Azure、阿里云、腾讯云、百度云等已陆续在1月4日、1月10日、1月12日完成了针对此次漏洞的修复更新。

但人们必须意识到,这不意味着风波平息。事实上,一切才刚开始。

安全信息网站安全牛主编李少鹏认为,随着时代发展,类似芯片这种底层设计会暴露出一些新问题,将来可能还有新的芯片漏洞出来。

金山云安全总监李文博也告诉AI财经社,对于云厂商而言,漏洞是不可避免的,只是程度会有轻重缓急之分。此次漏洞对云厂商而言,除了及时修补,更多的影响在于提示他们持续加大底层研究的投入。

苹果资本创始人刘洪涛认可了这些说法,在他看来,“只要是人做的东西,都有漏洞”。比如,特斯拉也有硬件级别的漏洞被中国白帽子发现,但最终只对厂商通报,而没有公布于众,毕竟人命关天。

英特尔CEO科再奇在CES电子消费展,回应称尚未发现通过漏洞获取用户数据的行为 @视觉中国

秘密结盟计划失败的各家科技公司们现在可能已经意识到:因为竞争关系,他们很难奢求一荣俱荣;但在云普及的时代,伴随人工智能这种技术的进一步普及,一旦发生安全问题,却很可能一损俱损。

而在这种新形势下,全生态链透明、公开的团结携手,才是解决这一问题的最佳方式。

评论0次